КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Меры безопасности

Брандмауэры

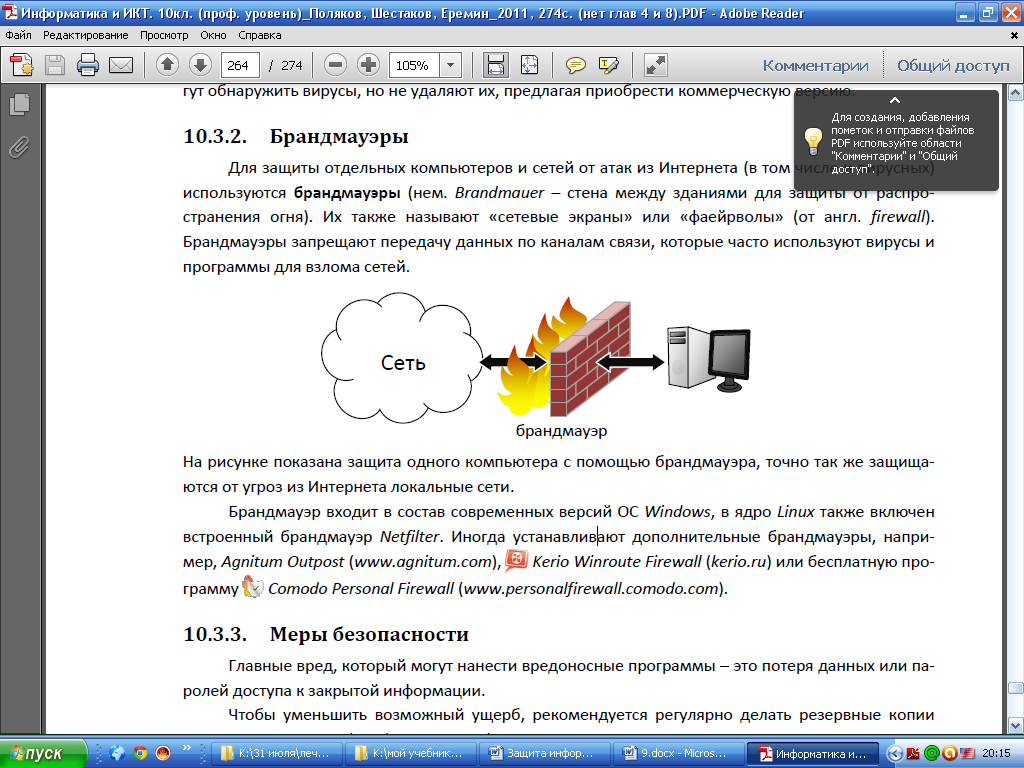

Для защиты отдельных компьютеров и сетей от атак из Интернета (в том числе и вирусных) используются брандмауэры (нем. Brandmauer – стена между зданиями для защиты от распространения огня). Их также называют «сетевые экраны» или «фаейрволы» (от англ. firewall).

Брандмауэры запрещают передачу данных по каналам связи, которые часто используют вирусы и программы для взлома сетей.

На рисунке показана защита одного компьютера с помощью брандмауэра, точно так же защищаются от угроз из Интернета локальные сети.

Брандмауэр входит в состав современных версий ОС Windows, в ядро Linux также включен встроенный брандмауэр Netfilter. Иногда устанавливают дополнительные брандмауэры, например, Agnitum Outpost (www.agnitum.com), Kerio Winroute Firewall (kerio.ru) или бесплатную программу Comodo Personal Firewall (www.personalfirewall.comodo.com).

Главный вред, который могут нанести вредоносные программы – это потеря данных или паролей доступа к закрытой информации.

Чтобы уменьшить возможный ущерб, рекомендуется регулярно делать резервные копии важных данных на CD(DVD)‐дисках или флэш‐дисках.

Если вы работаете в сети, желательно включать антивирус‐монитор и брандмауэр. Монитор также сразу сообщит об опасности, если вставленный флэш‐диск содержит вирус. Все новые файлы (особенно программы!) нужно проверять с помощью антивируса‐сканера.

Не рекомендуется открывать подозрительные сообщения электронной почты, полученные с неизвестных адресов, особенно файлы‐приложения (помните про методы социальной инженерии – заинтересовать жертву и заставить запустить программу). Опасно также переходить по ссылкам в тексте писем, с большой вероятностью они ведут на сайты, зараженные вирусами.

Если компьютер заражен, нужно отключить его от сети и запустить антивирус‐сканер. Очень часто это позволяет удалить вирус, если его сигнатура есть в базе данных. Если антивирус не был установлен раньше, можно попробовать установить его на зараженный компьютер, но это не всегда приводит к успеху (вирус может блокировать установку антивируса).

Если антивирус‐сканер не обнаруживает вирус или не может его удалить, можно попытаться (желательно с другого компьютера) найти в Интернете бесплатную утилиту для лечения с новыми базами сигнатур. Например, утилита CureIt (www.freedrweb.com) не требует установки и может быть запущена с флэш‐диска. Даже если удалить вирус не удалось, скорее всего, он будет обнаружен, и программа покажет его название. Следующий шаг – искать в Интернете утилиту для удаления именно этого вируса (например, ряд утилит можно найти на сайте support.kaspersky.ru).

В особо тяжелых случаях для уничтожения вирусов приходится полностью форматировать жесткий диск компьютера, при этом все данные теряются.

2.4 Что такое шифрование?

Один из методов защиты информации от неправомерного доступа – это шифрование, то есть кодирование специального вида.

Шифрование – это преобразование (кодирование) открытой информации в зашифрованную, недоступную для понимания посторонних.

Шифрование применяется, в первую очередь, для передачи секретной информации по незащищённым каналам связи. Шифровать можно любую информацию – тексты, рисунки, звук, базы данных и т.д.

Человечество применяет шифрование с того момента, как появилась секретная информация, которую нужно было скрыть от врагов. Первое известное науке шифрованное сообщение – египетский текст, в котором вместо принятых тогда иероглифов были использованы другие знаки.

Методы шифрования и расшифровывания сообщения изучает наука криптология, история которой насчитывает около четырех тысяч лет. Она состоит из двух ветвей: криптографии и криптоанализа.

Криптография – это наука о способах шифрования информации.

Криптоанализ – это наука о методах и способах вскрытия шифров.

Обычно предполагается, что сам алгоритм шифрования известен всем, но неизвестен его ключ, без которого сообщение невозможно расшифровать. В этом заключается отличие шифрования от простого кодирования, при котором для восстановления сообщения достаточно знать только алгоритм кодирования.

Ключ – это параметр алгоритма шифрования (шифра), позволяющий выбрать одно конкретное преобразование из всех вариантов, предусмотренных алгоритмом. Знание ключа позволяет свободно зашифровывать и расшифровывать сообщения.

Все шифры (системы шифрования) делятся на две группы – симметричные и несимметричные (с открытым ключом).

Симметричный шифр означает, что и для шифрования, и для расшифровывания сообщений используется один и тот же ключ. В системах с открытым ключом используются два ключа – открытый и закрытый, которые связаны друг с другом с помощью некоторых математических зависимостей. Информация шифруется с помощью открытого ключа, который доступен всем желающим, а расшифровывается с помощью закрытого ключа, известного только получателю сообщения.

Криптостойкость шифра – это устойчивость шифра к расшифровке без знания ключа.

Стойким считается алгоритм, который для успешного раскрытия требует от противника недостижимых вычислительных ресурсов, недостижимого объёма перехваченных сообщений, или такого времени, что по его истечению защищённая информация будет уже не актуальна.

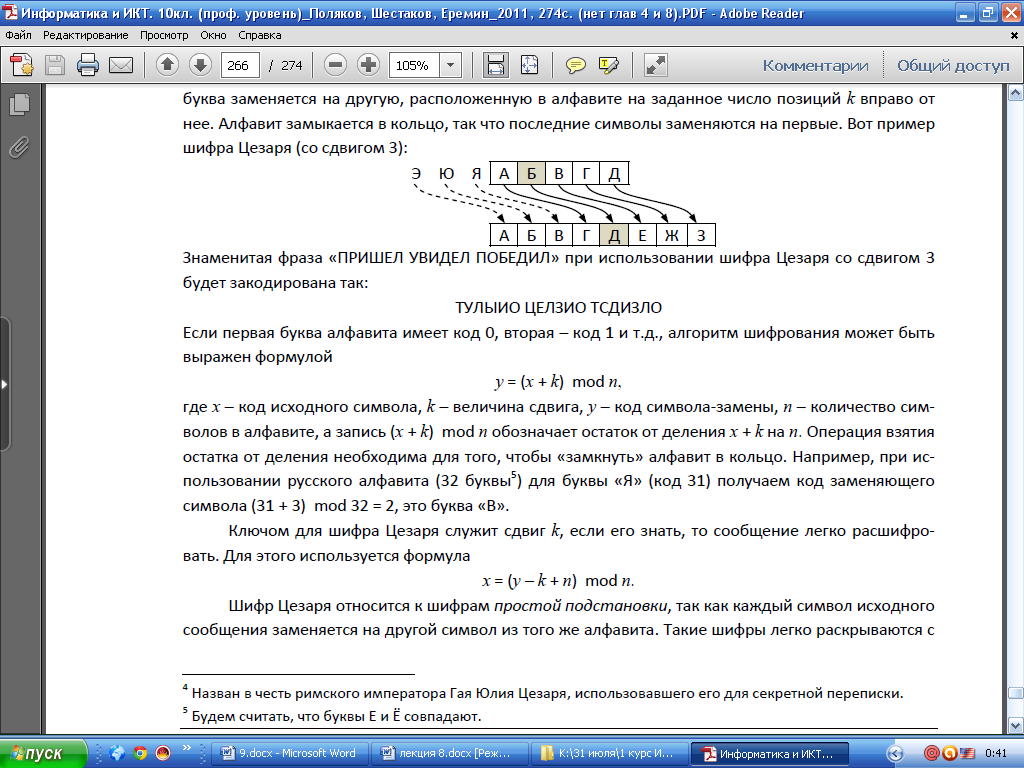

Шифр Цезаря (назван в честь римского императора Гая Юлия Цезаря, использовавшего его для секретной переписки) – один из самых известных и самых древних шифров. В этом шифре каждая буква заменяется на другую, расположенную в алфавите на заданное число позиций k вправо от нее. Алфавит замыкается в кольцо, так что последние символы заменяются на первые. Вот пример шифра Цезаря (со сдвигом 3):

Знаменитая фраза «ПРИШЕЛ УВИДЕЛ ПОБЕДИЛ» при использовании шифра Цезаря со сдвигом 3 будет закодирована так:

ТУЛЫИО ЦЕЛЗИО ТСДИЗЛО

Если первая буква алфавита имеет код 0, вторая – код 1 и т.д., алгоритм шифрования может быть выражен формулой

y = (x + k) mod n,

где x – код исходного символа, k – величина сдвига, y – код символа‐замены, n – количество символов в алфавите, а запись (x + k) mod n обозначает остаток от деления x + k на n. Операция взятия остатка от деления необходима для того, чтобы «замкнуть» алфавит в кольцо. Например, при использовании русского алфавита (32 буквы; будем считать, что е и ё совпадают) для буквы «Я» (код 31) получаем код заменяющего символа (31 + 3) mod 32 = 2, это буква «В».

Ключом для шифра Цезаря служит сдвиг k, если его знать, то сообщение легко расшифровать. Для этого используется формула

x = (y – k + n) mod n.

Шифр Цезаря относится к шифрам простой подстановки, так как каждый символ исходного сообщения заменяется на другой символ из того же алфавита. Такие шифры легко раскрываются с помощью частотного анализа, потому что в каждом языке частоты встречаемости букв примерно постоянны для любого достаточно большого текста.

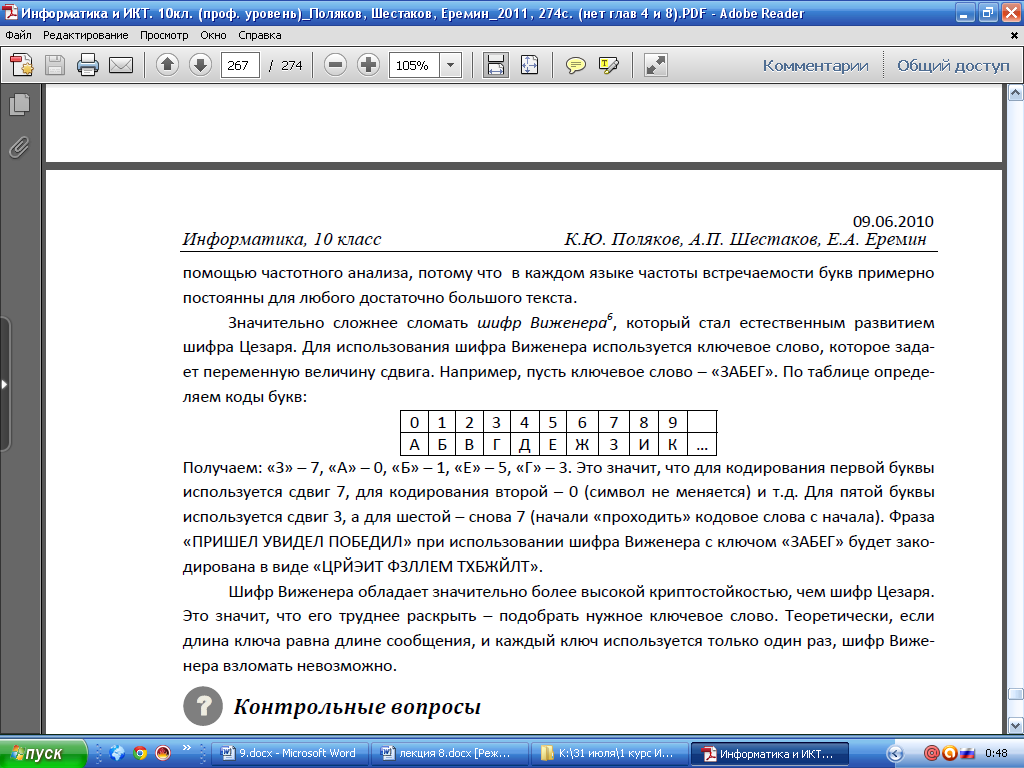

Значительно сложнее сломать шифр Виженера (назван по имени Блеза Виженера, швейцарского дипломата XVI века), который стал естественным развитием шифра Цезаря. Для использования шифра Виженера используется ключевое слово, которое задает переменную величину сдвига. Например, пусть ключевое слово – «ЗАБЕГ». По таблице определяем коды букв:

Получаем: «З» – 7, «А» – 0, «Б» – 1, «Е» – 5, «Г» – 3. Это значит, что для кодирования первой буквы используется сдвиг 7, для кодирования второй – 0 (символ не меняется) и т.д. Для пятой буквы используется сдвиг 3, а для шестой – снова 7 (начали «проходить» кодовое слова с начала). Фраза «ПРИШЕЛ УВИДЕЛ ПОБЕДИЛ» при использовании шифра Виженера с ключом «ЗАБЕГ» будет закодирована в виде «ЦРЙЭИТ ФЗЛЛЕМ ТХБЖЙЛТ».

Шифр Виженера обладает значительно более высокой криптостойкостью, чем шифр Цезаря.

Это значит, что его труднее раскрыть – подобрать нужное ключевое слово. Теоретически, если длина ключа равна длине сообщения, и каждый ключ используется только один раз, шифр Виженера взломать невозможно.

|

|

Дата добавления: 2014-11-18; Просмотров: 517; Нарушение авторских прав?; Мы поможем в написании вашей работы!