КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Асимметричные криптосистемы 4 страница

|

|

|

|

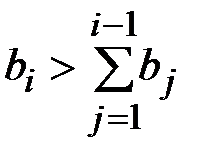

Выражение (1.11) представляет собой уравнение шифрования. Требуется сказать, что выбор  является критическим. Например, предположим, что

является критическим. Например, предположим, что  является быстрорастущей последовательность, для которой выполняется условие

является быстрорастущей последовательность, для которой выполняется условие  . В этом случае для данных

. В этом случае для данных  ,

,  вычислить

вычислить  достаточно просто.

достаточно просто.

Действительно, проверяем, является ли  большим, чем последний элемент

большим, чем последний элемент  , и если да, то полагаем последний элемент

, и если да, то полагаем последний элемент  равным

равным  1, вычитаем это значение из

1, вычитаем это значение из  и рекурсивно решаем меньшую проблему. Этот метод работает, т.к.

и рекурсивно решаем меньшую проблему. Этот метод работает, т.к.  является быстрорастущей последовательностью.

является быстрорастущей последовательностью.

Следовательно, выбор  - важная и непростая задача, ведь можно получить и не получить одностороннюю функцию. Вместе с тем, именно существование этой проблемы позволяет получить одностороннюю функцию с секретом, которую используют для построения криптосистем.

- важная и непростая задача, ведь можно получить и не получить одностороннюю функцию. Вместе с тем, именно существование этой проблемы позволяет получить одностороннюю функцию с секретом, которую используют для построения криптосистем.

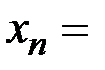

Абонент формирует открытый ключ следующим образом. Вначале он выбирает некоторую быстрорастущую последовательность  , затем выбирает случайное число

, затем выбирает случайное число  , с условием, что

, с условием, что  . После этого абонент выбирает случайное целое число

. После этого абонент выбирает случайное целое число  взаимно простое с

взаимно простое с  . Затем вычисляется последовательность

. Затем вычисляется последовательность

.

.

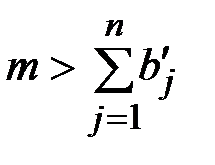

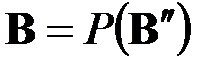

После применения случайной перестановки  элементов последовательности

элементов последовательности  абонент получает открытый ключ

абонент получает открытый ключ  , т.е.

, т.е.  .

.

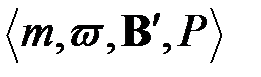

Открытый ключ  абонент публикует в сети, а параметры

абонент публикует в сети, а параметры  являются секретным (закрытым) ключом.

являются секретным (закрытым) ключом.

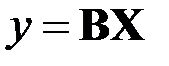

Когда один абонент хочет послать другому абоненту зашифрованное сообщение, но выполняет операцию  . Для злоумышленника вычисление

. Для злоумышленника вычисление  по

по  и публичному ключу

и публичному ключу  будет эквивалентно решению задачи об укладке рюкзака в общем случае. Легальный абонент, которому адресована криптограмма

будет эквивалентно решению задачи об укладке рюкзака в общем случае. Легальный абонент, которому адресована криптограмма  , применяя секретные параметры, решает задачу «об укладке рюкзака» в случае быстрорастущей последовательности».

, применяя секретные параметры, решает задачу «об укладке рюкзака» в случае быстрорастущей последовательности».

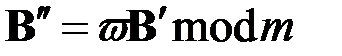

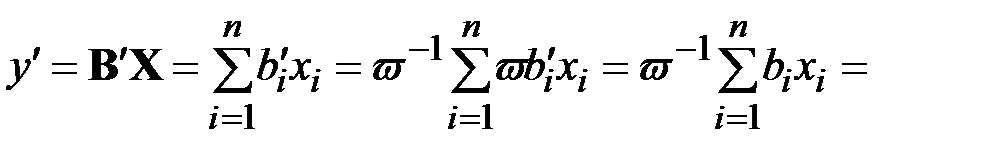

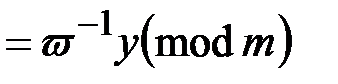

Вначале абонент вычисляет

.

.

Таким образом, абонент просто умножает криптограмму на мультипликативное обратное  , а затем решает задачу «об укладке рюкзака» в случае быстрорастущей последовательности и отыскивает

, а затем решает задачу «об укладке рюкзака» в случае быстрорастущей последовательности и отыскивает  . Алгоритм решения задачи «об укладке рюкзака» в случае быстрорастущей последовательности подробно описан в [2].

. Алгоритм решения задачи «об укладке рюкзака» в случае быстрорастущей последовательности подробно описан в [2].

В 1982 году Ади Шамир открыл атаку, позволяющую эффективно решать задачу «об укладке рюкзака». Это оказалось началом падения криптосистем, основанных на задаче «об укладке рюкзака». Единственная, используемая в настоящее время и не раскрытая криптосистема, основанная на укладке рюкзака – криптосистема Бен-Цион Хора [2,7].

Контрольные вопросы:

1. Дайте определение криптосистемы с открытым ключом.

2. Дайте определение односторонней функции. Какие типы односторонних функций используются в ассиметричной криптографии?

3. Опишите алгоритмы шифрования и расшифрования основных типов криптосистем с открытым ключом.

4. Дайте сравнительную оценку криптосистем с открытым ключом.

5. В чем заключается различие и сходство криптосистемы Эль Гамаля и криптосистем на эллиптических кривых?

6. Назовите основные характеристики ассиметричных криптосистем.

|

|

|

|

|

Дата добавления: 2014-12-26; Просмотров: 505; Нарушение авторских прав?; Мы поможем в написании вашей работы!