КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Информационные системы в локальных сетях

|

Тупики

Если не управлять доступом к совместно используемым объектам, то между пользователями ресурсов могут возникнуть тупиковые ситуации (клинчи, «смертельные объятия» или блокировки).

Существует два основных вида тупиков: взаимные (deadlock) и односторонние (livelock).

Случай взаимного тупика – каждый из двух пользователей стремится захватить данные, уже захваченные другим пользователем (рис. 5.8а). В этой ситуации Пользователь-1 ждет освобождения ресурса N, в то время как Пользователь-2 ожидает освобождения от захвата ресурса M. Следовательно, никто из них не может продолжить работу.

Пример более сложной тупиковой ситуации приведен на рис. 5.8б.

Односторонний тупик возникает в случае требования получить монопольный доступ к некоторому ресурсу, как только он станет доступным и невозможности удовлетворить это требование.

Системы управления распределенными базами данных должны иметь соответствующие средства обнаружения или предотвращения конфликтов, а также разрешения возникающих конфликтов. При этом важно не только сохранить целостность и достоверность данных в распределенных БД, но и восстановить вычислительный процесс.

|

Захват Требование

Ресурса ресурса

M N M N Q

А) Б)

Рис. 5.8. Примеры взаимных тупиков в распределенных базах данных

В локальной вычислительной сети персональных ЭВМ выделяют три варианта создания информационной системы:

o Типа файл-сервер;

o Типа клиент-сервер;

o Основанные на технологии интранет.

Информационную систему типа файл-сервер можно построить двумя способами:

o С использованием несетевых СУБД, предназначенных для применения на отдельной машине;

|

|

|

o С использованием сетевых СУБД, разрабатываемых для применения в локальной вычислительной сети.

Под сетевой СУБД понимается система с произвольной моделью данных (не обязательно сетевой), ориентированная на использование в сети.

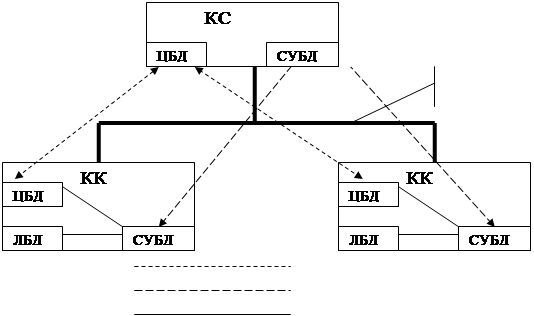

Программы несетевой СУБД и используемые ими данные могут храниться на компьютере-сервере (КС) и на компьютере-клиенте (КК).

Если несетевая СУБД и данные хранятся на компьютере-клиенте, то режим ее работы не отличается от работы на отдельной ПЭВМ. Если данные хранятся на компьютере-сервере, то файловая система сетевой операционной системы «незаметно» для СУБД выполняет подгрузку нужного файла с удаленного компьютера.

Если несетевая СУБД используется несколькими пользователями сети, то ее программы, а также базу данных или ее часть в целях экономии дисковой памяти эффективнее хранить на компьютере-сервере. База данных, хранимая на компьютере-сервере, называется центральной БД (ЦБД), а хранимая на компьютере-клиенте – локальной БД (ЛБД). При запуске такой СУБД на каждый компьютер-клиент пересылается полная копия основной программы СУБД и один или несколько файлов ЦБД (рис. 5.9). После завершения работы файлы центральной базы данных пересылаются с компьютера-клиента обратно на компьютер-сервер для согласования данных.

Недостаток применения несетевых СУБД – возможность нарушения целостности данных при одновременной работе с одной базой данных нескольких пользователей. Так как каждая копия СУБД функционирует, «не зная» о работе других копий, то никаких мер по исключению возможных конфликтов не принимается.

Примеры несетевых СУБД: dBase III Plus, dBase IV и FoxBase.

|

хранение

копирование физические

соединения

|

|

|

|

|

Дата добавления: 2014-01-07; Просмотров: 464; Нарушение авторских прав?; Мы поможем в написании вашей работы!