КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Однонаправленные хэш-функции

Хэш-функция предназначена для сжатия подписываемого документа  до нескольких десятков или сотен бит. Хэш-функция

до нескольких десятков или сотен бит. Хэш-функция  принимает в качестве аргумента сообщение (документ)

принимает в качестве аргумента сообщение (документ)  произвольной длины и возвращает хэш-значение

произвольной длины и возвращает хэш-значение  фиксированной длины. Обычно хэшированная информация является сжатым двоичным представлением основного сообщения произвольной длины. Следует отметить, что значение хэш-функции

фиксированной длины. Обычно хэшированная информация является сжатым двоичным представлением основного сообщения произвольной длины. Следует отметить, что значение хэш-функции  сложным образом зависит от документа

сложным образом зависит от документа  и не позволяет восстановить сам документ

и не позволяет восстановить сам документ  .

.

Хэш-функция должна удовлетворять целому ряду условий:

- хэш-функция должна быть чувствительна к всевозможным изменениям в тексте  , таким как вставки, выбросы, перестановки и т.п.;

, таким как вставки, выбросы, перестановки и т.п.;

- хэш-функция должна обладать свойством необратимости, то есть задача подбора документа  , который обладал бы требуемым значением хэш-функции, должна быть вычислительно неразрешима;

, который обладал бы требуемым значением хэш-функции, должна быть вычислительно неразрешима;

- вероятность того, что значения хэш-функции двух различных документов (вне зависимости от их длин) совпадут, должна быть ничтожно мала.

Большинство хэш-функции строится на основе однонаправленной функции  , аргументами, которой являются две величины: блок исходного документа

, аргументами, которой являются две величины: блок исходного документа  и хэш-значение

и хэш-значение  , предыдущего блока документа (рис.7.1):

, предыдущего блока документа (рис.7.1):  .

.

Рис.7.1. Общая схема вычисления однонаправленной хэш-функции

Рис.7.1. Общая схема вычисления однонаправленной хэш-функции

|

Хэш-значение, вычисляемое при вводе последнего блока текста, становится хэш-значением всего сообщения

. В результате однонаправленная хэш-функция всегда формирует выход фиксированной длины

. В результате однонаправленная хэш-функция всегда формирует выход фиксированной длины  (независимо от длины входного текста).

(независимо от длины входного текста).

Часто функции хэширования строят, используя в качестве однонаправленной функции – симметричный блочный алгоритм шифрования ( , ГОСТ 28147-89) в режиме с обратной связью, принимая последний блок шифротекста за хэш-значение всего документа. Так как длина блока в указанных алгоритмах невелика (64 бита), то часто в качестве хэш-значения используют два блока шифротекста. Одна из возможных схем хэширования на основе блочного алгоритма шифрования изображена на рис.7.2

, ГОСТ 28147-89) в режиме с обратной связью, принимая последний блок шифротекста за хэш-значение всего документа. Так как длина блока в указанных алгоритмах невелика (64 бита), то часто в качестве хэш-значения используют два блока шифротекста. Одна из возможных схем хэширования на основе блочного алгоритма шифрования изображена на рис.7.2

Рис. 7.2. Схема вычисления однонаправленной функции хэширования на базе блочного алгоритма шифрования

6.3. Алгоритм электронной цифровой подписи

Первой и наиболее известной во всем мире конкретной системой ЭЦП стала система  , математическая схема которой была разработана в 1977 г. в Массачуссетском технологическом институте США.

, математическая схема которой была разработана в 1977 г. в Массачуссетском технологическом институте США.

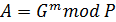

Сначала необходимо вычислить пару ключей (секретный ключ и открытый ключ). Для этого отправитель (автор) электронных документов вычисляет два больших простых числа P и Q, затем находит их произведение  и значение функции Эйлера

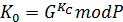

и значение функции Эйлера  . Далее отправитель вычисляет число K0 из условий:

. Далее отправитель вычисляет число K0 из условий:  , НОД

, НОД  и число KC из условий:

и число KC из условий:  ,

,  .

.

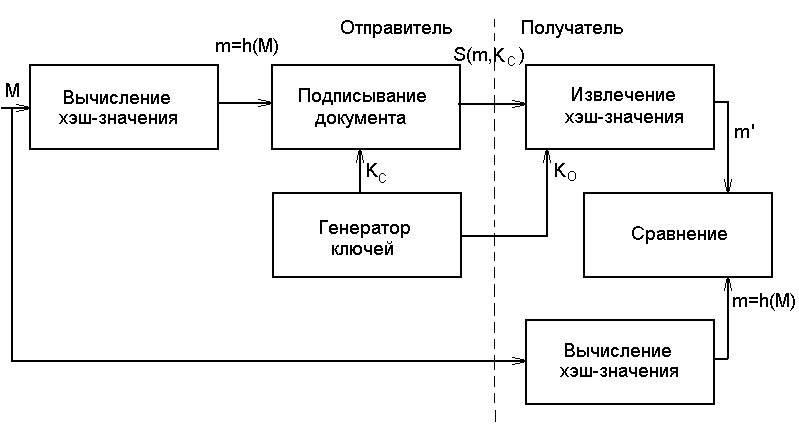

Пара чисел  является открытым ключом. Эту пару чисел автор передает партнерам по переписке для проверки его цифровых подписей. Число KC сохраняется автором как секретный ключ для подписывания. Обобщенная схема формирования и проверки цифровой подписи RSA показана на рис.7.3.

является открытым ключом. Эту пару чисел автор передает партнерам по переписке для проверки его цифровых подписей. Число KC сохраняется автором как секретный ключ для подписывания. Обобщенная схема формирования и проверки цифровой подписи RSA показана на рис.7.3.

Рис. 7.3. Обобщенная схема алгоритма ЭЦП

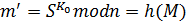

Допустим, что отправитель хочет подписать сообщение M перед его отправкой. Сначала сообщение M (блок информации, файл, таблица) сжимают с помощью хэш-функции h в целое число  . Затем вычисляют цифровую подпись S под электронным документом M, используя хэш-значение m и секретный ключ KC:

. Затем вычисляют цифровую подпись S под электронным документом M, используя хэш-значение m и секретный ключ KC:  n. Пара (M, S) передается партнеру-получателю как электронный документ M, подписанный цифровой подписью S, причем подпись S сформирована обладателем секретного ключа KC. После приема пары (M, S) получатель вычисляет хэш-значение сообщения M двумя разными способами. Прежде всего, он восстанавливает хэш-значение

n. Пара (M, S) передается партнеру-получателю как электронный документ M, подписанный цифровой подписью S, причем подпись S сформирована обладателем секретного ключа KC. После приема пары (M, S) получатель вычисляет хэш-значение сообщения M двумя разными способами. Прежде всего, он восстанавливает хэш-значение  , применяя криптографическое преобразование подписи S с использованием открытого ключа

, применяя криптографическое преобразование подписи S с использованием открытого ключа  :

:  . Кроме того, он находит результат хэширования принятого сообщения M с помощью такой же хэш-функции h:

. Кроме того, он находит результат хэширования принятого сообщения M с помощью такой же хэш-функции h:  . Если соблюдается равенство вычисленных значений, т.е.

. Если соблюдается равенство вычисленных значений, т.е.  , то получатель признает пару (M, S) подлинной. Доказано, что только обладатель секретного ключа KC может сформировать цифровую подпись S по документу M, а определить секретное число KC по открытому числу K0 не легче, чем разложить модуль N на множители. Кроме того, можно строго математически доказать, что результат проверки цифровой подписи S будет положительным только в том случае, если при вычислении S был использован секретный ключ KC, соответствующий открытому ключу K0. Поэтому открытый ключ K0 иногда называют "идентификатором" подписавшего.

, то получатель признает пару (M, S) подлинной. Доказано, что только обладатель секретного ключа KC может сформировать цифровую подпись S по документу M, а определить секретное число KC по открытому числу K0 не легче, чем разложить модуль N на множители. Кроме того, можно строго математически доказать, что результат проверки цифровой подписи S будет положительным только в том случае, если при вычислении S был использован секретный ключ KC, соответствующий открытому ключу K0. Поэтому открытый ключ K0 иногда называют "идентификатором" подписавшего.

Недостатками алгоритма цифровой подписи  являются:

являются:

1. При вычислении модуля n, ключей KC и K0 для системы цифровой подписи RSA необходимо проверять большое количество дополнительных условий, что сделать практически трудно. Невыполнение любого из этих условий делает возможным фальсификацию цифровой подписи со стороны того, кто обнаружит такое невыполнение при подписании важных документов нельзя допускать такую возможность даже теоретически.

Для обеспечения криптостойкости цифровой подписи  по отношению к попыткам фальсификации на уровне, например, национального стандарта США на шифрование информации (алгоритм

по отношению к попыткам фальсификации на уровне, например, национального стандарта США на шифрование информации (алгоритм  ), т.е.

), т.е.  , необходимо использовать при вычислениях

, необходимо использовать при вычислениях  , KC и K0 целые числа не менее

, KC и K0 целые числа не менее  (или

(или

около 10154) каждое, что требует больших вычислительных затрат, превышающих на 20..30% вычислительные затраты других алгоритмов цифровой подписи при сохранении того же уровня криптостойкости.

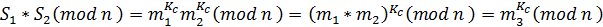

1. Цифровая подпись  уязвима к так называемой мультипликативной атаке. Иначе говоря, алгоритм цифровой подписи

уязвима к так называемой мультипликативной атаке. Иначе говоря, алгоритм цифровой подписи  позволяет злоумышленнику без знания секретного ключа KC сформировать подписи под теми документами, у которых результат хэширования можно вычислить как произведение результатов хэширования уже подписанных документов.

позволяет злоумышленнику без знания секретного ключа KC сформировать подписи под теми документами, у которых результат хэширования можно вычислить как произведение результатов хэширования уже подписанных документов.

Пример 7.1. Допустим, что злоумышленник может сконструировать три сообщения  ,

,  и

и  , у которых хэш-значения

, у которых хэш-значения  ,

,  ,

,  , причем

, причем  . Допустим также, что для двух сообщений

. Допустим также, что для двух сообщений  и

и  получены законные подписи

получены законные подписи  и

и  .Тогда злоумышленник может легко вычислить подпись

.Тогда злоумышленник может легко вычислить подпись  для документа

для документа  , даже не зная секретного ключа

, даже не зная секретного ключа  . Действительно,

. Действительно,

6.4. Алгоритм цифровой подписи Эль Гамаля (  )

)

Название  происходит от слов

происходит от слов  (алгоритм цифровой подписи Эль Гамаля). Идея

(алгоритм цифровой подписи Эль Гамаля). Идея  основана на том, что для обоснования практической невозможности фальсификации цифровой подписи может быть использована более сложная вычислительная задача, чем разложение на множители большого целого числа, - задача дискретного логарифмирования. Кроме того, Эль Гамалю удалось избежать явной слабости алгоритма цифровой подписи

основана на том, что для обоснования практической невозможности фальсификации цифровой подписи может быть использована более сложная вычислительная задача, чем разложение на множители большого целого числа, - задача дискретного логарифмирования. Кроме того, Эль Гамалю удалось избежать явной слабости алгоритма цифровой подписи  , связанной с возможностью подделки цифровой подписи под некоторыми сообщениями без определения секретного ключа.

, связанной с возможностью подделки цифровой подписи под некоторыми сообщениями без определения секретного ключа.

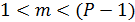

Для генерации пары ключей (открытый ключ - секретный ключ), сначала выбирают некоторое большое простое целое число  и большое целое число

и большое целое число  , причем

, причем  . Отправитель и получатель подписанного документа используют при вычислениях одинаковые большие целые числа

. Отправитель и получатель подписанного документа используют при вычислениях одинаковые большие целые числа  (

( или

или  ) и

) и  (10156 или 2512), которые не являются секретными. Отправитель выбирает случайное целое число

(10156 или 2512), которые не являются секретными. Отправитель выбирает случайное целое число  ,

,  , и вычисляет

, и вычисляет  . Число

. Число  является открытым ключом, используемым для проверки подписи отправителя. Число

является открытым ключом, используемым для проверки подписи отправителя. Число  открыто передается всем потенциальным получателям документов. Число

открыто передается всем потенциальным получателям документов. Число  является секретным ключом отправителя для подписывания документов и должно храниться в секрете. Для того чтобы подписать сообщение

является секретным ключом отправителя для подписывания документов и должно храниться в секрете. Для того чтобы подписать сообщение  , сначала отправитель хэширует его с помощью хэш-функции

, сначала отправитель хэширует его с помощью хэш-функции  в целое число

в целое число  ,

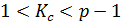

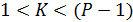

,  , и генерирует случайное целое число

, и генерирует случайное целое число  ,

,  , такое, что

, такое, что  и

и  являются взаимно простыми. Затем отправитель вычисляет целое число

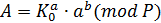

являются взаимно простыми. Затем отправитель вычисляет целое число  :

:  и, применяя расширенный алгоритм Евклида, вычисляет с помощью секретного ключа

и, применяя расширенный алгоритм Евклида, вычисляет с помощью секретного ключа  целое число

целое число  из уравнения

из уравнения  .

.

Пара чисел  образует цифровую подпись

образует цифровую подпись  :

:  , проставляемую под документом

, проставляемую под документом  . Тройка чисел

. Тройка чисел  передается получателю, в то время как пара чисел

передается получателю, в то время как пара чисел  держится в секрете.

держится в секрете.

После приема подписанного сообщения  получатель должен проверить, соответствует ли подпись

получатель должен проверить, соответствует ли подпись  сообщению

сообщению  . Для этого получатель сначала вычисляет по принятому сообщению

. Для этого получатель сначала вычисляет по принятому сообщению  число

число  , т.е. хэширует принятое сообщение

, т.е. хэширует принятое сообщение  . Затем получатель вычисляет значение

. Затем получатель вычисляет значение  и признает сообщение

и признает сообщение  подлинным, если, и только если

подлинным, если, и только если  . Иначе говоря, получатель проверяет справедливость соотношения

. Иначе говоря, получатель проверяет справедливость соотношения  .

.

Можно строго математически доказать, что последнее равенство будет выполняться тогда, и только тогда, когда подпись  под документом

под документом  получена с помощью именно того секретного ключа

получена с помощью именно того секретного ключа  , из которого был получен открытый ключ

, из которого был получен открытый ключ  . Таким образом, можно надежно удостовериться, что отправителем сообщения

. Таким образом, можно надежно удостовериться, что отправителем сообщения  был обладатель именно данного секретного ключа

был обладатель именно данного секретного ключа  , не раскрывая при этом сам ключ, и что отправитель подписал именно этот конкретный документ

, не раскрывая при этом сам ключ, и что отправитель подписал именно этот конкретный документ  .

.

Следует отметить, что выполнение каждой подписи по методу Эль Гамаля требует нового значения  , причем это значение должно выбираться случайным образом. Если нарушитель раскроет когда-либо значение

, причем это значение должно выбираться случайным образом. Если нарушитель раскроет когда-либо значение  , повторно используемое отправителем, то он сможет раскрыть секретный ключ

, повторно используемое отправителем, то он сможет раскрыть секретный ключ  отправителя. Следует отметить, что схема Эль Гамаля является характерным примером подхода, который допускает пересылку сообщения

отправителя. Следует отметить, что схема Эль Гамаля является характерным примером подхода, который допускает пересылку сообщения  в открытой форме вместе с присоединенным аутентификатором

в открытой форме вместе с присоединенным аутентификатором  . В таких случаях процедура установления подлинности принятого сообщения состоит в проверке соответствия аутентификатора сообщению.

. В таких случаях процедура установления подлинности принятого сообщения состоит в проверке соответствия аутентификатора сообщению.

Схема цифровой подписи Эль Гамаля имеет ряд преимуществ по сравнению со схемой цифровой подписи  :

:

1. При заданном уровне стойкости алгоритма цифровой подписи целые числа, участвующие в вычислениях, имеют запись на 25% короче, что уменьшает сложность вычислений почти в два раза и позволяет заметно сократить объем используемой памяти.

2. При выборе модуля P достаточно проверить, что это число является простым и что у числа (P-1) имеется большой простой множитель (т.е. всего два достаточно просто проверяемых условия).

3. Процедура формирования подписи по схеме Эль Гамаля не позволяет вычислять цифровые подписи под новыми сообщениями без знания секретного ключа (как в  ).

).

Однако алгоритм цифровой подписи Эль Гамаля имеет и некоторые, недостатки по сравнению со схемой подписи  . В частности, длина цифровой подписи получается в 1,5 раза больше, что, в свою очередь, увеличивает время ее вычисления.

. В частности, длина цифровой подписи получается в 1,5 раза больше, что, в свою очередь, увеличивает время ее вычисления.

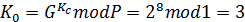

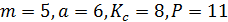

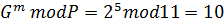

Пример. Выберем числа  ,

,  и секретный ключ

и секретный ключ  . Вычисляем значение открытого ключа

. Вычисляем значение открытого ключа  . Предположим, что исходное сообщение

. Предположим, что исходное сообщение  характеризуется хэш-значением

характеризуется хэш-значением  . Для того чтобы вычислить цифровую подпись для сообщения

. Для того чтобы вычислить цифровую подпись для сообщения  , имеющего хэш-значение

, имеющего хэш-значение  , сначала выберем случайное целое число

, сначала выберем случайное целое число  . Убедимся, что числа

. Убедимся, что числа  и

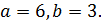

и  являются взаимно простыми. Действительно, НОД (9,10)=1. Далее вычисляем элементы

являются взаимно простыми. Действительно, НОД (9,10)=1. Далее вычисляем элементы  и

и  подписи:

подписи:  , элемент

, элемент  определяем из уравнения

определяем из уравнения  , используя расширенный алгоритм Евклида. При

, используя расширенный алгоритм Евклида. При  получаем

получаем  или

или  Решение

Решение  Цифровая подпись представляет собой пару

Цифровая подпись представляет собой пару  Далее отправитель передает подписанное сообщение. Приняв подписанное сообщение и открытый ключ

Далее отправитель передает подписанное сообщение. Приняв подписанное сообщение и открытый ключ  , получатель вычисляет хэш-значение для сообщения M: m=5, а затем вычисляет:

, получатель вычисляет хэш-значение для сообщения M: m=5, а затем вычисляет:

1.  ,

,

2.  .

.

Так как эти два целых числа равны, принятое получателем сообщение признается подлинным.

|

|

Дата добавления: 2014-12-16; Просмотров: 813; Нарушение авторских прав?; Мы поможем в написании вашей работы!