КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Распределение ключей с участием центра распределения ключей

|

|

|

|

Распределение ключей

Распределение ключей - самый ответственный процесс в управлении ключами. К нему предъявляются следующие требования:

· оперативность и точность распределения;

· скрытность распределяемых ключей.

Распределение ключей между пользователями компьютерной сети реализуется двумя способами:

· использованием одного или нескольких центров распределения ключей;

· прямым обменом сеансовыми ключами между пользователями сети.

Недостаток первого подхода состоит в том, что центру распределения ключей известно, кому и какие ключи распределены, и это позволяет читать все сообщения, передаваемые по сети. Возможные злоупотребления существенно влияют на защиту. При втором подходе проблема состоит в том, чтобы надежно удостоверить подлинность субъектов сети.

В обоих случаях должна быть обеспечена подлинность сеанса связи. Это можно осуществить, используя уже рассмотренные ранее процедуры аутентификации с использованием механизм запроса-ответа или механизм отметки времени.

Задача распределения ключей сводится к построению протокола распределения ключей, обеспечивающего:

· взаимное подтверждение подлинности участников сеанса;

· подтверждение достоверности сеанса механизмом запроса-ответа или отметки времени;

· использование минимального числа сообщений при обмене ключами;

· возможность исключения злоупотреблений со стороны центра распределения ключей (вплоть до отказа от него).

В основу решения задачи распределения ключей целесообразно положить принцип отделения процедуры подтверждения подлинности партнеров от процедуры собственно распределения ключей. Цель такого подхода состоит в создании метода, при котором после установления подлинности участники сами формируют сеансовый ключ без участия центра распределения ключей с тем, чтобы распределитель ключей не имел возможности выявить содержание сообщений.

|

|

|

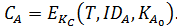

Каждый из участников сеанса А и В имеет мастер-ключ  для объекта

для объекта

, известный только ему и ЦРК. Эти мастер-ключи генерируются в ЦРК и распределяются каждому объекту при личном контакте. Мастер-ключ используется для шифрования сеансового ключа, когда последний передается по сети. Сеансовый ключ

, известный только ему и ЦРК. Эти мастер-ключи генерируются в ЦРК и распределяются каждому объекту при личном контакте. Мастер-ключ используется для шифрования сеансового ключа, когда последний передается по сети. Сеансовый ключ  генерируется в ЦРК и используется участниками сеанса А и В для защиты сообщений при передаче по линиям связи. Для предотвращения фальсифицированных повторных вызовов на стадии распределения ключей в этом протоколе применяются отметки времени

генерируется в ЦРК и используется участниками сеанса А и В для защиты сообщений при передаче по линиям связи. Для предотвращения фальсифицированных повторных вызовов на стадии распределения ключей в этом протоколе применяются отметки времени  .

.

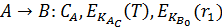

Участник А инициирует фазу распределения ключей, посылая в ЦРК по сети идентификаторы  и

и  :

:

(1)  ЦРК:

ЦРК:  ,

,  ,

,  ‘Прошу связь с B’).

‘Прошу связь с B’).

Идентификатор  посылается в явном виде, поэтому менеджер ЦРК будет знать, какой мастер-ключ необходим для расшифровывания зашифрованной части сообщения. Для этого в ЦРК имеются таблицы идентификаторов и соответствующих им мастер-ключей. Любая попытка злоумышленника изменить

посылается в явном виде, поэтому менеджер ЦРК будет знать, какой мастер-ключ необходим для расшифровывания зашифрованной части сообщения. Для этого в ЦРК имеются таблицы идентификаторов и соответствующих им мастер-ключей. Любая попытка злоумышленника изменить  приведет к получению неправильного ключа для расшифровывания и, следовательно, к выявлению нарушителя службой ЦРК.

приведет к получению неправильного ключа для расшифровывания и, следовательно, к выявлению нарушителя службой ЦРК.

Если сообщение правильное, менеджер ЦРК разыскивает мастер-ключ KA, а также вычисляет сеансовый ключ  . Затем участнику А посылается ответное сообщение:

. Затем участнику А посылается ответное сообщение:

(2) ЦРК  :

:  .

.

Это сообщение может расшифровать только А, поскольку оно зашифровано ключом  . Участник А проверяет отметку времени

. Участник А проверяет отметку времени  , чтобы убедиться, что это сообщение не является повтором предыдущей процедуры распределения ключей. Идентификатор

, чтобы убедиться, что это сообщение не является повтором предыдущей процедуры распределения ключей. Идентификатор  убеждает А, что действительно требуемый адресат был указан в сообщении (1). Участник А сохраняет у себя сеансовый ключ

убеждает А, что действительно требуемый адресат был указан в сообщении (1). Участник А сохраняет у себя сеансовый ключ  и посылает участнику В часть сообщения, зашифрованную мастер-ключом объекта В, а также случайное число

и посылает участнику В часть сообщения, зашифрованную мастер-ключом объекта В, а также случайное число  , зашифрованное сеансовым ключом

, зашифрованное сеансовым ключом  :

:

|

|

|

(3)  :

:  .

.

В этом случае только участник В может расшифровать сообщение (3). Участник В получает отметку времени  , сеансовый ключ

, сеансовый ключ  и идентификатор

и идентификатор  . Если отметка времени

. Если отметка времени  верна, то В уверен, что никто, кроме А, не может быть вызывающим объектом. Фактически верная отметка времени и уникальный идентификатор участника А, зашифрованные ключом

верна, то В уверен, что никто, кроме А, не может быть вызывающим объектом. Фактически верная отметка времени и уникальный идентификатор участника А, зашифрованные ключом  , обеспечивают подтверждение подлинности А по отношению к В. Далее В извлекает из сообщения случайное число

, обеспечивают подтверждение подлинности А по отношению к В. Далее В извлекает из сообщения случайное число  , выполняя расшифровывание сеансовым ключом

, выполняя расшифровывание сеансовым ключом  . Для взаимного подтверждения подлинности участник В посылает А сообщение, зашифрованное ключом

. Для взаимного подтверждения подлинности участник В посылает А сообщение, зашифрованное ключом  и содержащее некоторую функцию от случайного числа

и содержащее некоторую функцию от случайного числа  , например,

, например,  :

:

(4)  :

:  .

.

Если после расшифровывания сообщения (4) участник А получает правильный результат, он знает, что объект на другом конце линии связи действительно В.

Если все шаги успешно выполнены, то этих взаимных подтверждений достаточно, чтобы установить связь, которая будет проходить под сеансовым ключом  . Следует отметить, что в этом протоколе необходим обмен с ЦРК

. Следует отметить, что в этом протоколе необходим обмен с ЦРК

для получения сеансового ключа каждый раз, когда А желает установить связь с В. Данный протокол обеспечивает надежное соединение объектов А и В при условии, что ни один из ключей не скомпрометирован и ЦРК защищен.

Протокол для асимметричных криптосистем с использованием сертификатов открытых ключей

В этом протоколе используется идея сертификатов открытых ключей. Хотя открытые ключи предполагаются известными всем, посредничество ЦРК позволяет подтвердить их подлинность. Без такого посредничества злоумышленник может снабдить А своим открытым ключом, который А будет считать ключом участника В. Затем злоумышленник может подменить собой В и установить связь с А, и его никто не сможет выявить.

Сертификатом открытого ключа  называется сообщение ЦРК, удостоверяющее подлинность некоторого открытого ключа объекта Например, сертификат открытого ключа для пользователя А, обозначаемый

называется сообщение ЦРК, удостоверяющее подлинность некоторого открытого ключа объекта Например, сертификат открытого ключа для пользователя А, обозначаемый  , содержит отметку времени Т, идентификатор

, содержит отметку времени Т, идентификатор  и открытый ключ

и открытый ключ  , зашифрованные секретным ключом ЦРК

, зашифрованные секретным ключом ЦРК  , т.е.

, т.е.  .

.

|

|

|

Отметка времени Т используется для подтверждения актуальности сертификата и тем самым предотвращает повторы прежних сертификатов, которые содержат открытые ключи и для которых соответствующие секретные ключи несостоятельны

Секретный ключ ЦРК  известен только менеджеру ЦРК. Открытый ключ ЦРК

известен только менеджеру ЦРК. Открытый ключ ЦРК  известен участникам А и В. ЦРК поддерживает таблицу открытых ключей всех объектов сети, которые он обслуживает.

известен участникам А и В. ЦРК поддерживает таблицу открытых ключей всех объектов сети, которые он обслуживает.

Вызывающий объект А инициирует стадию установления ключа, запрашивая у ЦРК сертификат своего открытого ключа и открытого ключа участника В:

(1)  ЦРК:

ЦРК:  ‘Вышлите сертификаты ключей A и B’.

‘Вышлите сертификаты ключей A и B’.

Здесь -  ,

,  - уникальные идентификаторы соответственно участников А и В.

- уникальные идентификаторы соответственно участников А и В.

Менеджер ЦРК отвечает сообщением:

(2) ЦРК  :

:

Участник А, используя открытый ключ ЦРК  , расшифровывает ответ ЦРК, проверяет оба сертификата. Идентификатор

, расшифровывает ответ ЦРК, проверяет оба сертификата. Идентификатор  убеждает А, что личность вызываемого участника правильно зафиксирована в ЦРК и

убеждает А, что личность вызываемого участника правильно зафиксирована в ЦРК и  - действительно открытый ключ участника В, поскольку оба зашифрованы ключом

- действительно открытый ключ участника В, поскольку оба зашифрованы ключом  .

.

Следующий шаг протокола включает установление связи А с В:

(3)  .

.

Здесь  - сертификат открытого ключа пользователя А;

- сертификат открытого ключа пользователя А;  - отметка времени, зашифрованная секретным ключом участника А и являющаяся подписью участника А, поскольку никто другой не может создать такую подпись;

- отметка времени, зашифрованная секретным ключом участника А и являющаяся подписью участника А, поскольку никто другой не может создать такую подпись;  - случайное число, генерируемое А и используемое для обмена с В в ходе процедуры проверки подлинности. Если сертификат

- случайное число, генерируемое А и используемое для обмена с В в ходе процедуры проверки подлинности. Если сертификат  и подпись А верны, то участник В уверен, что сообщение пришло от А. Часть сообщения

и подпись А верны, то участник В уверен, что сообщение пришло от А. Часть сообщения  может расшифровать только В, поскольку никто другой не знает секретного ключа

может расшифровать только В, поскольку никто другой не знает секретного ключа  , соответствующего открытому ключу

, соответствующего открытому ключу  . Участник В расшифровывает значение числа

. Участник В расшифровывает значение числа  и, чтобы подтвердить свою подлинность, посылает участнику А сообщение:

и, чтобы подтвердить свою подлинность, посылает участнику А сообщение:

(4)  .

.

Участник А восстанавливает значение  , расшифровывая это сообщение с использованием своего секретного ключа

, расшифровывая это сообщение с использованием своего секретного ключа  . Если это ожидаемое значение

. Если это ожидаемое значение  , то А получает подтверждение, что вызываемый участник действительно В.

, то А получает подтверждение, что вызываемый участник действительно В.

Протокол, основанный на симметричном шифровании, функционирует быстрее, чем протокол, основанный на криптосистемах с открытыми ключами. Однако способность систем с открытыми ключами генерировать цифровые подписи, обеспечивающие различные функции защиты, компенсирует избыточность требуемых вычислений.

|

|

|

|

|

|

|

|

Дата добавления: 2014-12-16; Просмотров: 2098; Нарушение авторских прав?; Мы поможем в написании вашей работы!