КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Криптография и основные этапы ее развития после 18 века и до наших дней

|

|

|

|

60-70 годов XX века криптография развивалась во всех странах под эгидой ведомств, отвечающих за безопасность связи и информации. С совершенствованием средств связи, таких как телеграф, телефон, радио, менялся и характер криптографии, а применение электронных средств передачи информации усложнило и расширило ее задачи.

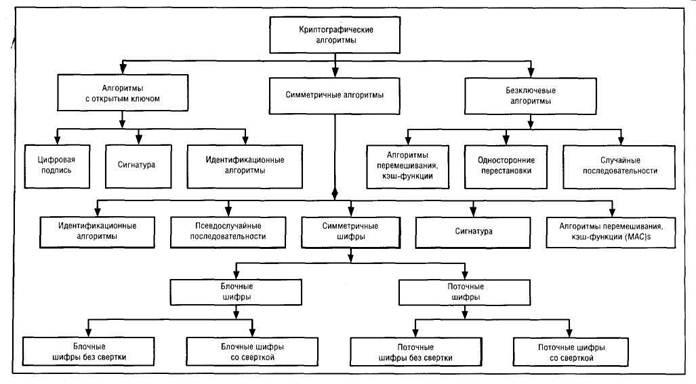

С распространением компьютерных технологий проблематика криптографии преобразилась и пополнилась многочисленными задачами, не связанными непосредственно с засекречиванием информации, как-то: разработка систем электронной цифровой подписи, протоколов выборов; подписание контракта и идентификация удаленных пользователей; методы защиты от навязывания ложных сообщений и систем электронных платежей. В табл. 1 перечислены новые направления применения криптографических алгоритмов.

Значение криптографии в жизни общества продолжает возрастать. Недаром Дэвид Кан, автор фундаментального труда «Взломщики кодов», утверждал: «Великая держава — это страна, которая владеет ядерными технологиями, ракетной техникой и криптографией». Не менее важную роль отводит криптографии и Ривест, один из авторов системы шифра RSA: «Криптография — это повивальная бабка всех компьютерных наук». Еще сильнее выразились авторы книги «Абстрактная прикладная алгебра» Р.Лидл и Г.Пильц: «Современная криптография может быть охарактеризована и как важная дорогостоящая проблема, и как раздел прикладной математики». (Имеется в виду проблема получения доказуемых нижних оценок стойкости шифров. В математическом плане это один из частных случаев фундаментальной проблемы нижних оценок сложности алгоритмов.)

Диаграмма криптографических алгоритмов представлена на рис. 1.

Понимание математического характера криптографии началось с работ

К.Шеннона. Его труд «Математическая теория криптографии» в секретном варианте появился в 1945 году, а рассекречен и опубликован был в США в 1949 году. В 1963 году по инициативе А.Н. Колмогорова сборник работ К.Ше-нона был издан и на русском языке. В 60-х годах были рассекречены и опубликованы результаты исследований немецкого шифратора «Энигма» и связанные с его вскрытием результаты по решению уравнений в подстановках.

В 70-х годах была опубликована революционная работа «Новые направления в криптографии» молодых американских ученых У.Диффи (Diffie) и М.Хеллмана (Hellman). В это время количество публикаций по криптографии стремительно увеличилось. Тому были разные причины: с одной стороны, постоянное расширение областей применения криптографии; с другой — новизна и привлекательность для ученых математических моделей и задач, которые возникают из потребностей криптографии. И наконец, именно в это время сформировались все атрибуты криптографии как науки: возникли направления и научные школы со своей внутренней логикой развития, появились специализированные международные журналы, сложилась практика ежегодного проведения международных конференций.

С 70-х годов сфера применения криптографии начала расширяться, криптография стала гражданской отраслью, то есть криптографические средства начали применяться для защиты коммерческой информации. Именно с этой целью в США в 1978 году был принят стандарт алгоритма шифрования данных DES, являющийся блочным шифром с длиной блока 64 бит.

В настоящее время все развитые страны имеют свои стандарты шифрования. Идет постоянная борьба различных криптографических алгоритмов за признание в качестве международного стандарта шифрования. В то же время У.Диффи и М.Хеллман предложили использовать так называемые системы с открытыми ключами для систем связи, где исключено скрытное распространение ключей, но возможен двусторонний обмен информацией. Фиксированная процедура такого обмена позволяет выработать общий секретный ключ. В этот период было предложено несколько систем с открытыми ключами. Среди них — система RSA, названная так по первым буквам ее создателей — Райве-ста (Rivest), Шамира (Shamir) и Адлема-на (Adleman). В системе открытые сообщения кодируются натуральными числами, а операция шифрования заключается в возведении в степень числа, представляющего открытый текст, и в приведении полученного числа по некоторому модулю. Дешифрование данной системы представляет собой известную математическую задачу дискретного логарифмирования, для которой к настоящему моменту не найдено эффективных алгоритмов решения.

Другая система — система Меркля (Merkle) — Хеллмана основана на математической проблеме «о рюкзаке», заключающейся в представлении натурального числа в виде суммы чисел из множества заданных. Труднорешаемость задачи дешифрования этой системы обусловлена так называемыми NP-полными проблемами.

При потоковом (симметрическом) шифровании каждый знак шифротек-ста (ШТ) является функцией значения и положения знака открытого текста (ОТ). Знаками бывают биты, байты и редко — более крупные единицы текста. Этот вид шифрования реализуется на обоих концах линии связи с помощью одинаковых или почти одинаковых шифровальных устройств (шифраторов). Симметрическое шифрование является сейчас наиболее распространенным и представляет собой шифр замены. Заметим, что 25 лет назад асимметрических систем шифрования еще не было — в то время все системы шифрования были симметрическими.

При блочном (асимметрическом) шифровании ОТ разбивается на равные по длине блоки бит. К блокам применяется зависящая от ключа функция шифрования для преобразования их в блоки ШТ такой же длины. Обычно блоки шифруются взбиванием (перестановкой).

В системах с открытым ключом знания ключа шифрования не достаточно для расшифрования, и наоборот. Системы с открытым ключом всегда блочные. Асимметрическое шифрование принципиально отличается от симметрического тем, что его алгоритм, представляющий собой отображение некоторого множества на себя, является общеизвестным. Стойкость этого шифрования основывается на том, что злоумышленник (нелегальный пользователь) не в состоянии доступными ему средствами вычислить обратное отображение. Вместе с тем вычисление обратного отображения для легального пользователя доступно благодаря тому, что он знает секрет, который был использован при построении прямого отображения.

Еще один подтип алгоритмов шифрования — шифрование со сверткой. Если в потоковом и блочном шифре функция шифрования зависит от ключа, то в шифрах со сверткой она зависит как от ключа, так и от одного или более предшествующих символов или блоков текста.

|

|

|

|

Дата добавления: 2014-01-15; Просмотров: 827; Нарушение авторских прав?; Мы поможем в написании вашей работы!