КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Автоматизированные системы контроля доступа

|

|

|

|

Замки

Средства контроля доступа

Технические средства физической защиты

Мы переходим к рассмотрению средств обеспечения физической безопасности, которые используются при входе на охраняемый объект и/или внутри него.

При выборе системы контроля доступа рекомендуется проделать следующие действия:

· определить количество необходимых контрольно-пропускных пунктов, исходя из числа пропускаемых через них служащих, которых требуется проконтролировать с максимальной скоростью во время пиковой нагрузки;

· оценить требуемую степень безопасности организации. Ее можно повысить, к примеру, путем дополнения устройства считывания карточек средствами ввода персонального кода;

· предусмотреть средства аварийного выхода;

· оценить ассигнования, необходимые на приобретение, установку и эксплуатацию системы контроля доступа;

При выборе варианта системы, наряду с оценкой требуемого уровня безопасности и стоимости в сопоставлении с решаемыми задачами по контролю доступа, важно убедиться в том, что система достаточно проста в эксплуатации, обладает нужной гибкостью при изменении предъявляемых к ней требований, что ее можно наращивать, не теряя сделанных инвестиций. При выборе системы желательно заглянуть минимум на два года вперед.

Руководству организации рекомендуется останавливать свой выбор на той системе, принцип действия которой ему понятен. Следует учитывать также уровень технического обслуживания, репутацию изготовителя и поставщика оборудования.

В этом пункте мы рассмотрим механические и электрические замки.

Механический замок - оптимальное средство контроля доступа в здание (помещение), занимаемое небольшой организацией или посещаемое малым количеством людей. Он удобен, экономичен и обеспечивает необходимый уровень защиты.

При выборе требуемой модели замка, как, впрочем, и любого другого способа контроля доступа, следует прежде всего учитывать условия эксплуатации и необходимый уровень защиты. Существует множество замков повышенной секретности, висячих замков, которые могут устанавливаться в местах, требующих дополнительной защиты - на воротах, складах, аппаратных и т.д. Промышленные предприятия рассматривают механические замки повышенной секретности в качестве гибкого, эффективного и недорогого средства обеспечения потребностей в защите собственности.

Залогом правильной эксплуатации замковых устройств является управление ключами к ним, которое представляет собой наиболее важный аспект безопасности. Без эффективного управления ключами даже самый надежный замок теряет способность обеспечивать защиту. Вместе с тем, отслеживать круг лиц, имеющих доступ в определенные помещения, и сохранять информацию о том, какие и у каких сотрудников находятся ключи, можно столь же легко, как и вести обычную картотеку. Существуют программы для персональных компьютеров, которые позволяют поддерживать информацию о наличии ключей у служащих. Правда, соответствие этой информации реальности следует периодически контролировать.

Управление задвижкой электрического замка осуществляется вручную путем нажатия кнопок либо автоматически. Для отпирания двери c кнопочными замками (клавиатурой), требуется набрать правильный буквенно-цифровой код. Клавиатуру совместно с электрозамком обычно называют бесключевым средством контроля доступа. Недостатком кнопочных систем является возможность выявления кода путем подсматривания процесса его набора, анализа потертостей и загрязнений на кнопках и т.д.

В системах повышенной защищенности клавиатура может быть дополнена системой считывания карточек. Недостатком систем контроля доступа по карточкам является возможность утери последних, их хищения, передачи другому лицу.

Альтернативой системам контроля доступа по карточкам являются системы с так называемыми электронными ключами. Системы этого типа установлены в сотнях конторских зданий и гостиниц по всему миру. Они работают по принципу восприятия кода посредством оптического инфракрасного устройства. Записанный в ключе код представляет собой последовательность отверстий, выбитых на металле. Главные достоинства электронных ключей - невысокая стоимость, долговечность, удобство и простота эксплуатации.

Работа современных автоматизированных систем контроля доступа (АСКД) основана на анализе идентификационных документов.

Типичный идентификационный документ имеет многослойную структуру и размеры, аналогичные стандартному формату кредитных карточек. Носитель идентификационной информации расположен между двумя защитными пленками из пластика.

В современных АСКД достаточно широко применяются магнитные карточки, носителем идентификационной информации в которых является полоска намагниченного материала. Следует отметить, однако, что такие документы не обладают высокой степенью защищенности в отношении попыток их подделки.

Применение голографического способа кодирования позволяет достичь повышенного уровня защищенности идентификационных документов от попыток их подделки или фальсификации. Пропуска этого вида содержат голограммы, которые представляют собой запись эффекта интерференции между двумя или более когерентными полями. Трехмерные голограммы позволяют записывать с высокой плотностью информацию, содержащуюся в изображении. На 1 мм2 голограммы может быть записано до миллиона бит информации.

Наиболее прост процесс изготовления так называемых печатных и тисненных голограмм, которые могут наноситься на уже имеющиеся идентификационные документы. Более сложна технология получения рефлексных голограмм, что и определяет обеспечиваемую ими повышенную степень защищенности документов от попыток подделки.

В последние годы заметно выросли масштабы применения в различных системах контроля доступа пропусков со встроенными интегральными схемами (ИС). Информация, хранящаяся в памяти карточки и/или вводимая пользователем, может обрабатываться микропроцессором карточки, устройством считывания или передаваться в центральную ЭВМ.

Использование пропусков с ИС позволяет проводить контроль доступа с высоким уровнем надежности, однако стоимость таких документов существенно выше, чем карточек с магнитной полосой (1-2 доллара и 50-60 центов, соответственно).

Существенным недостатком многих систем контроля доступа рассматриваемого вида является то, что при проходе на объект или выходе с его территории владелец пропуска должен каждый раз вынимать документ из кармана и приближать его к устройству считывания. В последние годы были разработаны более совершенные бесконтактные системы, в которых расстояние между пропуском и устройством считывания составляет 40-100 см. При применении этих систем не приходится останавливаться, доставать пропуск и приближать его к устройству считывания, что обусловливает большие удобства для пользователей и более высокую пропускную способность.

В настоящее время выпускается несколько типов рассматриваемых бесконтактных систем. В некоторых из них кроме периферийных устройств считывания используется также и центральный блок, который выполняет основные процедуры по проверке правомочий доступа на охраняемый объект предъявителя пропуска и формирует сигналы управления механизмами блокировки прохода.

Идентификационные документы, используемые в бесконтактных системах контроля доступа, представляют собой пропуска со встроенной ИС. При этом находят применение как пассивные, так и активные носители информации. В первом случае в электронной схеме отсутствует собственный источник питания и ее активизация производится за счет преобразования энергии электромагнитного излучения передатчика устройства считывания. В электронной схеме активного носителя предусмотрен собственный источник электропитания - миниатюрная батарейка, которая может периодически подзаряжаться или заменяться.

В настоящее время в банках и других организациях с повышенными требованиями к безопасности находят все более широкое распространение биометрические системы контроля доступа, что можно объяснить снижением их стоимости.

В число биометрических систем контроля доступа входят системы проверки по форме кисти, ладони, рисунку кожи пальцев, сетчатке глаза, динамике подписи и по голосу. Все биометрические системы характеризуются высоким уровнем безопасности прежде всего потому, что используемые в них данные не могут быть утеряны пользователем, похищены или скопированы. В силу своего принципа действия биометрические системы отличаются малым быстродействием и низкой пропускной способностью. Тем не менее, они представляют собой единственное решение проблемы контроля доступа на особо важные объекты с малочисленным персоналом.

На крупных предприятиях возникает потребность в объединенных АСКД. Такие АСКД могут связывать воедино устройства считывания карточек и кнопочные устройства доступа со средствами пожарной и тревожной сигнализации и замкнутыми телевизионными системами. Многие АСКД позволяют распечатывать записи по каждому сигналу тревоги, а также осуществлять сбор данных по времени посещения помещений сотрудниками, по разрешенным входам в помещения, по попыткам несанкционированного входа, по полученным сигналам тревоги и их подтверждению. Подобные системы используются при высокой плотности потока проходящих лиц и большом числе устройств считывания с карточек. Будучи включенной в общую систему управления зданием, система контроля доступа может повысить уровень его защищенности. Основным достоинством объединенных систем является их гибкость, позволяющая руководству оперативно реализовывать решения по открытию или закрытию доступа в здания, помещения, лифты и целые этажи в установленное время зарегистрированным владельцам карточек.

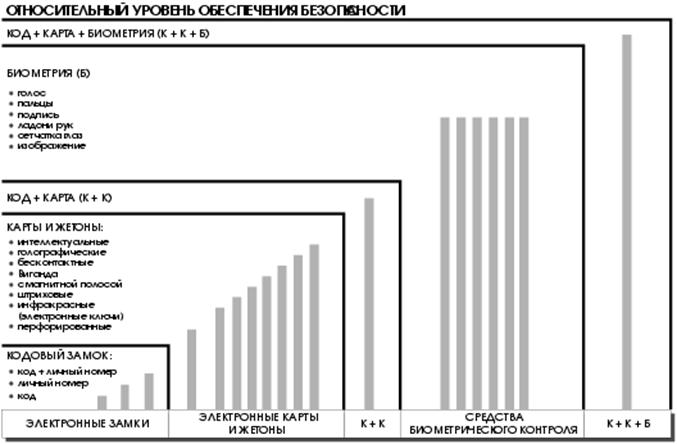

Рисунок 22 Современные электронные средства контроля доступа.

На Рисунке 22 приведены сравнительные характеристики обеспечения безопасности современными электронными средствами контроля доступа, которые позволяют обеспечить решение необходимых задач по физической защите объектов. В зависимости от конкретных условий могут применяться комбинации различных систем контроля доступа, например, бесконтактные устройства считывания карточек при входе и выходе из здания в сочетании с системой контроля доступа по голосу в зоны обработки секретной информации. Наилучший выбор системы или сочетания систем может быть сделан только на основе четкого определения текущих и перспективных потребностей организации.

|

|

|

|

|

Дата добавления: 2014-01-15; Просмотров: 1034; Нарушение авторских прав?; Мы поможем в написании вашей работы!