КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Компьютерные вирусы

|

|

|

|

Создание всеобщего информационного пространства, массовое применение персональных компьютеров и внедрение компьютерных систем породили необходимость решения комплекс проблемы защиты информации. В интегрированных и локальных системах обработки данных (СОД) с использованием разнообразных технических средств, включая компьютерные, под защитой информации принято понимать использование различных cpeдств и методов, принятие мер и осуществление мероприятий с целью системного обеспечения надежности передаваемой, хранимой и обрабатываемой информации.

Создание всеобщего информационного пространства, массовое применение персональных компьютеров и внедрение компьютерных систем породили необходимость решения комплекс проблемы защиты информации. В интегрированных и локальных системах обработки данных (СОД) с использованием разнообразных технических средств, включая компьютерные, под защитой информации принято понимать использование различных cpeдств и методов, принятие мер и осуществление мероприятий с целью системного обеспечения надежности передаваемой, хранимой и обрабатываемой информации.

Защитить информацию - это значит:

• обеспечить физическую целостность информации, т.е. не допустить искажений или уничтожения элементов информации

• не допустить подмены (модификации) элементов информации при сохранении ее целостности;

• не допустить несанкционированного получения информации лицами или процессами, не имеющими на это соответствующих полномочий;

• быть уверенным в том, что передаваемые (продаваемые) дельцем информации ресурсы будут использоваться только в соответствии с оговоренными сторонами условиями.

Массовое использование ПК в сетевом режиме, включая выход в глобальную сеть Интернет, породило проблему заражения их компьютерными вирусами.

Компьютерным вирусом принято называть специально написанную, обычно небольшую по размерам программу, способную самопроизвольно присоединяться к другим программам (т.е. заражать их), создавать свои копии (не обязательно полностью совпадающие с оригиналом) и внедрять их в файлы, системные области компьютера и в другие объединенные с ним компьютеры с целью нарушения нормальной работы программ, порчи файлов и каталогов, создания различных помех при работе на компьютере.

Впервые термин «компьютерный вирус» употребил сотрудник Лехайского университета (США) Ф. Коэн в 1984 г. на 7-й конференции по безопасности информации, проходившей в США. Однако первое упоминание о подобного типа программах для ЭВМ относится к середине прошлого столетия. Именно тогда американские ученые Джон фон Нейман и Норберт Винер, занимаясь проблемами алгоритмического обеспечения и программного управления ЭВМ, открыли возможность саморазмножения искусственных алгоритмических конструкций, т.е. программного кода.

Согласно подготовленному Российским аналитическим центром «Лаборатория Касперского» отчету-обзору вирусной активности за 2002 г. во всем мире интенсивность вирусных инцидентов (т.е. сообщений компаний и частных лиц о том, что они подверглись атаке компьютерных вирусов или иных вредоносных кодов) постоянно растет. Одновременно увеличивается и ущерб, наносимый мировому сообществу этими создаваемыми человеком программами Так, в 2002 г. этот ущерб оценивался почти в 14,5 млрд долл., превысив аналогичный показатель 2001 г. почти на 10%, а в 2000 г., по подсчетам специалистов, эта цифра была еще выше -17,1 млрд долл.

В 2002 г. было зафиксировано 12 крупных и 34 менее значительных вирусных эпидемий. При этом, по опубликованным данным (www.messagelabs.com), количество вирусов, пересылаемых по электронной почте, за год выросло в два раза, и ныне зловредные коды содержатся примерно в каждом 200-м письме. Самыми вредоносными программами в 2002 г. оказались программы «почтовые черви» (свыше 61% от общего числа случаев) и макровирусы Word97 (около 2%). Небезынтересно, что вирусы «почтовые черви» впервые появились в 1998 г.

Мировая практика компьютерной вирусологии свидетельствует, что основным источником угрозы для организаций и частных лиц остается электронная почта. С ней связано свыше 96% всех зарегистрированных в 2002 г. случаев. Через электронную почту до персональных компьютеров добираются не только «сетевые черви», но и обычные вирусы, в том числе «троянские кони». Через другие службы Интернета, к примеру через FTP, IRC, процент заражения компьютеров вирусами составлял 2,3%- Более низок процент заражения компьютеров вирусами через зараженные мобильные накопители информации (флоппи-, CD-, магнитооптические и иные диски).

Способ функционирования большинства вирусов - это такое изменение системных файлов компьютера, чтобы вирус начинал свою деятельность при каждой загрузке. Некоторые вирусы инфицируют файлы загрузки системы, другие специализируются на ЕХЕ-, СОМ- и других программных файлах. Всякий раз, когда пользователь копирует файлы на гибкий диск или посылает инфицированные файлы по модему, переданная копия вируса пытается установить себя на новый диск.

Обычно вирус разрабатывается так, чтобы он появился, когда происходит некоторое событие вызова, например пятница 13-е, другая дата, определенное число перезагрузок зараженного или

какого-то конкретного приложения, процент заполнения жесткого диска и др.

После того как вирус выполнит нужные ему действия, он передает управление той программе, в которой он находится, и ее работа некоторое время не отличается от работы незараженной. Все действия вируса могут выполняться достаточно быстро и без выдачи каких-либо сообщений, поэтому пользователь часто и не замечает, что компьютер работает со «странностями». К признакам появления вируса можно отнести:

• замедление работы компьютера;

• невозможность загрузки операционной системы;

• частые «зависания» и сбои в работе компьютера;

• прекращение работы или неправильную работу ранее успешно функционировавших программ;

• увеличение количества файлов на диске;

• изменение размеров файлов;

• периодическое появление на экране монитора неуместных сообщений;

• уменьшение объема свободной оперативной памяти;

• заметное возрастание времени доступа к жесткому диску;

• изменение даты и времени создания файлов;

• разрушение файловой структуры (исчезновение файлов, искажение каталогов и др.);

• загорание сигнальной лампочки дисковода, когда к нему нет обращения, и др.

Надо заметить, что названные симптомы необязательно вызываются компьютерными вирусами, они могут быть следствием других причин, поэтому компьютер следует периодически диагностировать.

Во многих странах действуют законодательные меры по борьбе с компьютерными преступлениями и злоумышленными действиями, разрабатываются антивирусные программные средства, однако количество новых программных вирусов возрастает. Лиц, которые используют свои знания и опыт для несанкционированного доступа к информационным и вычислительным ресурсам, к получению конфиденциальной и секретной информации, к совершению вредоносных действий, называют хакерами.

Деятельность хакеров зачастую бывает социально опасной. В июне 1987 г. спецслужбами ФРГ был арестован М. Шпеер, «взломавший» компьютерную систему военной базы в Алабаме, хранившую сведения о боеготовности ракет большой дальности,

информационную сеть ЦРУ, банк данных Пентагона и других государственных учреждений. В ноябре 1988 г. аспирант факультета информатики Корнеллского университета (США) Р.Моррис запустил в сеть Интернет вирус-червь, названный впоследствии «вирусом Морриса». В течение нескольких часов программа заразила около 6000 ЭВМ, в том числе военной сети Министерства обороны США, работавших под управлением операционной системы UNIX. Наказание за это деяние в суде было смягчено теми доводами, что программа-вирус создавалась для проверки защиты компьютеров, и нежелательные последствия возникли из-за технической оплошности, допущенной автором программы.

В мае 2000 г. вирус под названием «I love you» (Я тебя люблю), написанный студентом из Филиппин и распространенный по электронной почте, поразил 3,1 млн персональных компьютеров в США и странах Европы. Ущерб от этой шалости для фирм, по оценкам специалистов, составил 8,7 млрд долл., а также принес массу неприятностей простым пользователям. Зараженными оказались даже компьютерные системы британского парламента и американского конгресса.

По данным специалистов в области компьютерной экономики, в 2002 г. ущерб от компьютерных вирусов крупного бизнеса (компаний, входящих в список Fortune 500) составил 14,5 млрд долл. Реальные же ущербы с учетом других компаний, государственных структур и частных лиц значительно выше.

По более детализированной схеме классификации компьютерных злоумышлеников делят на хакеров (hacker), кракеров (cracker) и фрикеров (phracer).

Действия хакеров, или компьютерных хулиганов, могут наносить существенный вред владельцам компьютеров и владельцам (создателям) информационных ресурсов, так как приводят к простоям компьютеров, необходимости восстановления испорченных данных либо к дискредитации юридических или физических лиц, например, путем искажения информации на электронных досках объявлений или на Web-серверах в Интернете. Мотивы действий компьютерных злоумышленников самые различные: стремление к финансовым приобретениям; желание навредить и отомстить руководству организации, из которой по тем или иным причинам уволился сотрудник; психологические черты человека (зависть, тщеславие, желание проявить свое техническое превосходство над другими, просто хулиганство и др.).

Основными путями заражения компьютеров вирусами являются съемные диски (дискеты и CD-ROM) и компьютерные сети. Заражение жесткого диска компьютера может произойти при загрузке компьютера с дискеты, содержащей вирус. Для усиления безопасности необходимо обращать внимание на то, как и откуда получена программа (из сомнительного источника, имеется ли наличие сертификата, эксплуатировалась ли раньше и т.д.). Однако главная причина заражения компьютеров вирусами - отсутствие в операционных системах эффективных средств защиты информации от несанкционированного доступа.

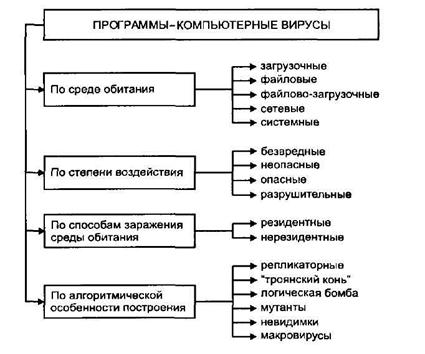

По данным специальной литературы, в мировой практике было зарегистрировано около 70 тыс. компьютерных вирусов, и каждую неделю появляются новые вирусы. Одна из схем классификации компьютерных вирусов представлена на рис. 10.1.

Рис. 10.1. Классификация компьютерных вирусов

В зависимости от среды обитания вирусы классифицируются как загрузочные, файловые, системные, сетевые, файлово-загрузочные.

Загрузочные вирусы внедряются в загрузочный сектор диска или в сектор, содержащий программу загрузки системного диска.

Файловые вирусы внедряются в основном в исполняемые файлы с расширением.СОМ и.ЕХЕ.

Системные вирусы проникают в системные модули и драйверы периферийных устройств, таблицы размещения файлов и таблицы разделов.

Сетевые вирусы обитают в компьютерных сетях; файлово-загрузочные (многофункциональные) поражают загрузочные секторы дисков и файлы прикладных программ.

По способу заражения среды обитания вирусы подразделяются на резидентные и на нерезидентные.

Резидентные вирусы при заражении компьютера оставляют в оперативной памяти свою резидентную часть, которая затем перехватывает обращение операционной системы к другим объектам заражения, внедряется в них и выполняет свои разрушительные действия вплоть до выключения или перезагрузки компьютера. Нерезидентные вирусы не заражают оперативную память П] и являются активными ограниченное время.

Алгоритмическая особенность построения вирусов оказывает влияние на их проявление и функционирование. Так, репликаторные программы благодаря своему быстрому воспроизводству приводят к переполнению основной памяти, при этом уничтожение программ-репликаторов усложняется, если воспроизводимые программы не являются точными копиями оригинала. В компьютерных сетях распространены программы-черви. Они вычисляют адреса сетевых компьютеров и рассылают по этим адресам свои копии, поддерживая между собой связь. В случае прекращения существования «червя» на каком-либо ПК оставшиеся отыскивают свободный компьютер и внедряют в него такую же программу.

«Троянский копь» - это программа, которая, маскируясь под полезную программу, выполняет дополнительные функции, о чем пользователь и не догадывается (например, собирает информацию об именах и паролях, записывая их в специальный файл, доступный лишь создателю данного вируса), либо разрушает файловую систему.

Логическая бомба - это программа, которая встраивается в большой программный комплекс. Она безвредна до наступления определенного события, после которого реализуется ее логический механизм. Например, такая вирусная программа начинает работать после некоторого числа прикладной программы, комплекса, при наличии или отсутствии определенного файла или записи файла и т.д.

Программы-мутанты, самовоспроизводясь, воссоздают копии, которые явно отличаются от оригинала.

Вирусы-невидимки, или стелс-вирусы, перехватывают обращения операционной системы к пораженным файлам и секторам дисков и подставляют вместо себя незараженные объекты. Такие вирусы при обращении к файлам используют достаточно оригинальные алгоритмы, позволяющие «обманывать» резидентные антивирусные мониторы.

Макровирусы используют возможности макроязыков, встроенных в офисные программы обработки данных (текстовые редакторы, электронные таблицы и т.д.).

По степени воздействия на ресурсы компьютерных систем и сетей, или по деструктивным возможностям, выделяются безвредные, неопасные, опасные и разрушительные вирусы.

Безвредные вирусы не оказывают разрушительного влияния на работу ПК, но могут переполнять оперативную память в результате своего размножения.

Неопасные вирусы не разрушают файлы, но уменьшают свободную дисковую память, выводят на экран графические рисунки, создают звуковые эффекты и т.д. Опасные вирусы нередко приводят к различным серьезным нарушениям в работе компьютера; разрушительные - к стиранию информации, полному или частичному нарушению работы прикладных программ. Необходимо иметь в виду, что любой файл, способный к загрузке и выполнению кода программы, является потенциальным местом, куда может внедриться вирус.

|

|

|

|

|

Дата добавления: 2014-01-20; Просмотров: 3071; Нарушение авторских прав?; Мы поможем в написании вашей работы!