КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Разновидности ВС по топологии

|

|

|

|

Различают четыре разновидности конфигурации ВС:

Ø звездообразная,

Ø кольцевая,

Ø шинная

Ø комбинированная.

Отличительные их признаки состоят в следующем.

Звездообразная конфигурация (рис. 6 1, а). В сети предусматривается центральный узел (ЦУС), через который передаются все сообщения. Такие сети появились раньше других, когда на базе большой центральной ЭВМ создавалась развитая сеть удаленных терминалов пользователей.

Достоинства звездообразных сетей:

1) простая адресация передаваемых сообщений, которая контролируется ЦУС;

2) возможности обеспечения высокого уровня защиты данных в ЦУС;

3) упрощенные процессы поиска неисправностей.

Недостатки:

1) полная зависимость надежности функционирования сети от надежности ЦУС, выход из строя которого однозначно ведет к выходу из строя всей сети;

2) сложность ЦУС, на который возложены практически все сетевые функции.

Кольцевая конфигурация — рис. 6.1, б. В кольцевой сети не выделяется узел, управляющий передачей сообщений, их передача осуществляется в одном направлении через специальные повторители, к которым подключаются все узлы сети. Повторители бывают пассивные и активные.

Пассивный повторитель обеспечивает узлу лишь возможность соединения со средой передачи, активный — выполняет несколько сетевых функций, а именно:

1) принимает сообщения от узла-источника и усиливает несущие их сигналы;

2) формирует сообщения в вид, доступный узлу-приемнику;

3) обеспечивает соответствующему узлу возможности передачи собственных сообщений;

4) пересылает пакет следующему узлу или производит его буферизацию.

Достоинства кольцевых ВС:

1) отсутствие зависимости сети от функционирования отдельных ее узлов, причем отключение какого-либо узла не нарушает работу сети;

2) использование простой маршрутизации передаваемых сообщений;

3) легкая идентификация неисправных узлов и возможность осуществления реконфигурации сети в случае сбоя или неисправности.

Недостатки:

1) надежность сети полностью зависит от надежности кабельной системы, поскольку неисправность этой системы в каком-либо одном месте полностью выводит из строя всю сеть;

2) необходимость использования более сложного программного обеспечения для узлов, например для обработки сбойных ситуаций, реконфигурации и т. п.;

3) усложняется решение задач защиты информации, поскольку сообщения при передаче проходят через все узлы сети.

Шинная структура (рис. 6.1, в). Шина — это незамкнутая в кольцо среда передачи данных. Все узлы сети подключаются к шине одинаковым образом через усилители-повторители сигналов, поскольку сигналы в шине затухают. Сигналы в шине от передающего узла распространяются в обе стороны со скоростью, соизмеримой со скоростью света. Так как все принимающие узлы получают передаваемые сообщения практически одновременно, то особое внимание должно обращаться на управление доступом к среде передачи.

Достоинства шинной структуры:

1) простота организации, особенно при создании ЛВС;

2 легкость подключения новых узлов;

3) простота реализации широковещательных передач;

4) приспособленность к передаче сообщений с резкими колебаниями их потока.

Недостатки:

1) пассивность среды передачи, в силу чего необходимо усиление сигналов, затухающих в среде;

2) усложнение решения задач защиты информации;

3) при увеличении числа УС растет опасность насыщения среды передачи, что ведет к снижению пропускной способности.

Комбинированные сети - это сети, которые организуются путем объединения отдельных фрагментов сети с различной топологией в общую сеть.

На основе даже такого беглого рассмотрения возможных структур ВС нетрудно заключить, что для тех объектов (предприятий, учреждений, других организаций), в которых регулярно обрабатываются значительные объемы подлежащей защите информации, наиболее целесообразной будет комбинированная структура ЛВС. Например, для обработки конфиденциальной информации может быть создана самостоятельная подсеть, организованная по звездообразной схеме, а для обработки общедоступной — подсеть, организованная по шинной схеме, причем ЦУС первой подсистемы может быть подсоединен к общей шине второй подсистемы в качестве ее полноправного узла. Выдача же на общую шину защищаемой информации может блокироваться центральным узлом первой подсистемы.

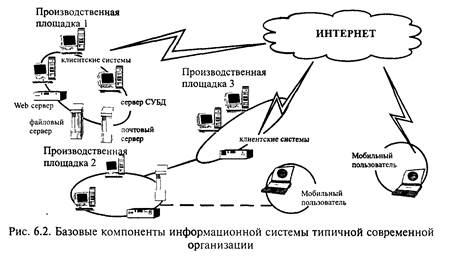

Рассмотрим базовые компоненты распределенной информационной системы типичной современной организации, базирующейся на сетевых информационных технологиях (см. рис. 6.2). С точки зрения безопасности существенными представляются следующие особенности сети:

• корпоративная сеть имеет несколько территориально разнесенных частей (поскольку организация располагается на нескольких производственных площадках), связи между которыми находятся в ведении внешнего поставщика сетевых услуг, выходя за пределы контролируемой зоны;

• корпоративная сеть имеет одно или несколько подключений к Интернет;

• на каждой из производственных площадок могут находиться критически важные серверы, в доступе к которым нуждаются работники, базирующиеся на других площадках, мобильные работники и, возможно, сотрудники сторонних организаций и другие внешние пользователи;

• для доступа пользователей могут применяться не только компьютеры, но и другие устройства, использующие, в частности, беспроводную связь;

• в течение сеанса работы пользователю приходится обращаться к нескольким информационным сервисам, опирающимся на разные аппаратно-программные платформы;

• к доступности информационных сервисов предъявляются жесткие требования, обычно выражающиеся в необходимости круглосуточного функционирования с максимальным временем простоя порядка минут или десятков минут;

• информационная система представляет собой сеть с активными агентами, то есть в процессе работы программные компоненты передаются с одной машины на другую и выполняются в целевой среде, поддерживая связь с удаленными компонентами;

• не все пользовательские системы контролируются администраторами организации;

• программное обеспечение, особенно полученное по сети, не может считаться безопасным, в нем могут присутствовать зловредные элементы или ошибки, создающие слабости в защите;

• конфигурация информационной системы постоянно изменяется на уровнях административных данных, программ и аппаратуры

(меняется состав пользователей, их привилегии, версии программ, появляются новые сервисы, новая аппаратура и т. п.),

Однако, основная угроза информационной безопасности организаций исходит не от внешних хакеров, а от собственных сотрудников, по той или иной причине не являющихся лояльными.

Необходимо обратить внимание еще и на такое обстоятельство. В настоящее время есть возможности расширить само содержание понятия среды передачи, включив в него также организационную передачу сообщений, например, путем переноса дискет с помощью посыльного. Нетрудно представить, насколько это может расширить организацию сетевой обработки данных, хотя и будет сопряжено с решением дополнительных задач, в том числе и связанных с защитой информации.

|

|

|

|

|

Дата добавления: 2014-01-20; Просмотров: 545; Нарушение авторских прав?; Мы поможем в написании вашей работы!