КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

МDС-2 и МDС-4

|

|

|

|

MDC

MDC – Manipulation Detection Code – код обнаружения манипуляций

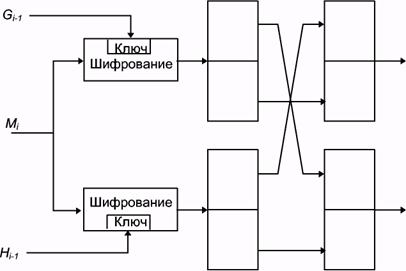

Разработка фирмы IBM. Данная хэш-функция использует блочный шифр (в оригинале DES) для получения хэш-кода, длина которого в два раза больше длины блока шифра. Существуют две версии этой разработки: MDC2 и MDC4. Первая работает несколько быстрее, но представляется несколько менее надежной, чем вторая. Ниже приведена схема вычисления функции MDС4.  , где

, где  -- начальное значение;

-- начальное значение;

, где

, где  -- еще одно начальное значение;

-- еще одно начальное значение;

;

;

;

;

;

;

;

;

;

;

.

.

Хэш-кодом является конкатенация последних значений  и

и  . Здесь обозначено:

. Здесь обозначено:  и

и  -- соответственно левая и правая части

-- соответственно левая и правая части  -того блока хэшируемого текста. Функция

-того блока хэшируемого текста. Функция  просто заменяет значения 1-го и 2-го битов аргумента на значения 1 и 0 соответственно, а

просто заменяет значения 1-го и 2-го битов аргумента на значения 1 и 0 соответственно, а  -- на значения 0 и 1.

-- на значения 0 и 1.

Хэш-функция MDC4 использована в проекте RIPE, хотя эффективность (скорость хэширования при программной реализации) у данной схемы низкая.

Схема алгоритма выработки MDC (хэш–кода) с использованием классического блочного шифра приведена на рисунке 2.

Алгоритм выработки кода обнаружения манипу- ляций для массива данных.

Алгоритм выработки кода обнаружения манипу- ляций для массива данных.

|

Шаг 0. Входные данные – массив данных T, разбитый на m блоков фиксированного размера, не превышающего размер ключа использованного криптоалгоритма и, как правило, делящего его нацело: T =(T 1, T 2,..., T m). Последний блок данных T m каким-либо способом дополняется до полного блока данных, если имеет меньший размер.

Шаг 1. MDC получает нулевое начальное значение (это значение может быть, в принципе, любым).

Последующие шаги 2 и 3 алгоритма выполняются последовательного для каждого блока исходных данных в порядке их следования.

Шаг 2. Выполняется расширение очередного блока T i данных с помощью функции расширения P до размера ключа шифра.

Шаг 3. Выполняется зашифрование текущего значения MDC на ключе, полученном на шаге 2, результат становится новым текущим значением MDC.

Шаг 4. Результатом работы алгоритма (т.е. MDC для всего входного массива данных) является последнее текущее значение MDC, полученное на шаге 3.

Рассмотренный алгоритм также может быть использован для выработки хэш–кода в схемах цифровой подписи.

Скорость хэширования МDС-2 равна 1/2, длина хэш-значения этой функции в два раза больше размера блока. МDС-4 также выдает хэш-значение в два раза большее размера блока, а ее скорость хэширования равна 1/4.

|

G i

Нi

|

|

|

|

|

Дата добавления: 2014-01-20; Просмотров: 536; Нарушение авторских прав?; Мы поможем в написании вашей работы!