КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Предмет защиты

|

|

|

|

Лекция № 2 Актуальность проблемы обеспечения безопасности информации

Проблемы защиты информации от постороннего доступа и нежелательного воздействия на нее возникло с той поры, когда человеку по каким-либо причинам не хотелось делиться ею ни с кем или не с каждым человеком. Ценной становится та информация, обладание которой позволит ее существующему и потенциальному владельцам получить какой-либо выигрыш. С переходом на использование технических средств связи, информация подвергается воздействию случайных процессов (неисправностям и сбоям оборудования, ошибкам операторов и т.д.), которые могут привести к ее разрушению, изменению на ложную, а также создать предпосылки к доступу к ней посторонних лиц. С появлением сложных автоматизированных систем управления, связанных с автоматизированным вводом, хранением, обработкой и выводом информации, проблемы ее защиты приобретают еще большее значение.

Этому способствует:

1. Увеличение объемов информации, накапливаемой, хранимой и обрабатываемой с помощью ЭВМ и других средств вычислительной техники.

2. Сосредоточение в единых базах данных информации различного назначения и принадлежности.

3. Расширение круга пользователей, имеющих доступ к ресурсам вычислительной системы, и находящимся в ней массивам данных.

4. Усложнение режима функционирования технических средств, вычислительной системы (широкое внедрение многопрограммного режима разделения времени и реального времени).

5. Автоматизация межмашинного обмена информацией, в т.ч. и на больших расстояниях.

6. Увеличение количества технических средств и связей в автоматизированных системах управления (АСУ) и обработки данных.

7. Появление ПЭВМ, расширяющих возможности не только пользователя, но и нарушителя.

8. Индустрия переработки информации достигла глобального уровня.

9. Появление электронных денег. Создало предпосылки для хищения крупных сумм.

10. Появилось удивительное порождение научно-технических работников. Хакеры - прекрасные знатоки информационной техники. Кракеры. Фракеры - приверженцы электронного журнала Phrack.

В последнее время широкое распространение получило новое компьютерное преступление - создание компьютерных вирусов.

Свойства информации.

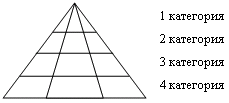

Информация - это результат отражения и обработки в человеческом сознании многообразия окружающего мира. Это сведения об окружающих человека предметах, явлениях природы, деятельности других людей. Сведения, которыми обменивается человек через машину с другим человеком или машиной и являются предметом защиты. Однако, защите подлежит та информация, которая имеет цену. Для оценки требуется распределение информации на категории не только в соответствии с ее ценностью, но и важностью. Известно следующее распределение информации по уровню важности:

1. Жизненно-важная, незаменимая информация, наличие которой необходимо для функционирования организаций.

2. Важная информация, которая может быть заменена или восстановлена, но процесс восстановления очень труден и связан с большими затратами.

3. Полезная информация - это информация, которую трудно восстановить, однако организация может эффективно функционировать и без нее.

4. Несущественная информация.

Модель предмета защиты:

В соответствии с описанными принципами деления, информацию, обрабатываемую в автоматизированных системах обработки данных (АСОД) для иллюстрации можно представить по категориям важности и секретности в виде пирамиды, состоящей из нескольких слоев по вертикали. Вершиной пирамиды является наиболее важная информация, а фундаментом - несущественная информация, но связанная с обработкой более важной информации. Каждый слой данной пирамиды, поделенный на части по горизонтали, отражает принцип деления информации по функциональному признаку и полномочиям ее пользователей.

Безопасность информации в АСО интерпретируется как опасность ее несанкционированного получения за все время нахождения в АСО, а также безопасность действий, для осуществления которых используется информация.

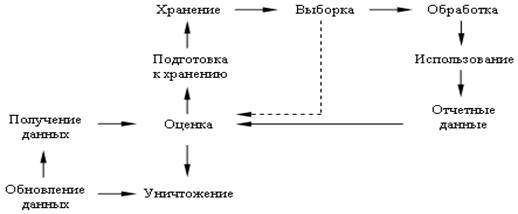

У информации в АСО есть свой жизненный цикл:

Безопасные технологии - это технологии, которые не наносят материального ущерба субъектам, имеющим прямое или косвенное отношение к ним. Субъектом может быть государство, физические лица и др.

Технология - это совокупность методов переработки (преобразование исходного сырья, какими-либо средствами с целью получения конечной продукции).

Для правильного построения системы защиты необходимо определить:

1. Виды воздействия на информацию.

2. Что из себя представляет автоматизированная система.

3. Какие существуют угрозы безопасности автоматизированных систем.

4. Меры противодействия угрозам безопасности.

5. Принцип построения систем защиты.

Виды воздействия на информацию:

1. Блокирование информации.

Пользователь не может получить доступ к информации. При отсутствии доступа, сама информация не теряется.

Причины:

· отсутствие оборудования

· отсутствие специалиста

· отсутствие ПО

2. Нарушение целостности.

Причины:

· утеря информации

· выход из строя носителя

· искажения:

o нарушение смысловой значимости

o нарушение логической связанности

o потеря достоверности

3. Нарушение конфиденциальности.

С информацией ознакомляются субъекты, которым это не положено. Уровень допуска к информации определяет ее владелец. Нарушение конфиденциальности может произойти из-за неправильной работы системы, ограничения доступа или наличия побочного канала доступа.

4. Несанкционированное тиражирование.

Под защитой понимается защита авторских прав и прав собственности на информацию.

|

|

|

|

Дата добавления: 2014-01-13; Просмотров: 742; Нарушение авторских прав?; Мы поможем в написании вашей работы!