КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Обеспечение безопасности. Беспроводная сеть должна быть надежно защищена от неавторизованного доступа посторонних лиц

|

|

|

|

Беспроводная сеть должна быть надежно защищена от неавторизованного доступа посторонних лиц. Не суметь обеспечить построенную беспроводную сеть и вычислительные ресурсы от посторонних подключений — это все равно что опубликовать конфиденциальные данные организации в средствах массовой информации.

Табл.2

Табл.2

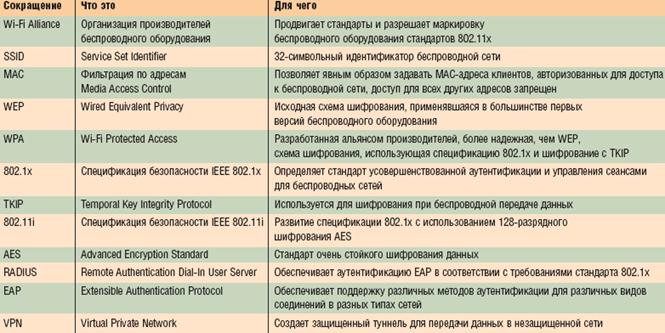

Длинный список аббревиатур может сбить с толку, но понимание основных концепций защиты данных должно направить на путь истинный. В табл. 2 приведен список аббревиатур терминов из области обеспечения безопасности, которые часто встречаются при планировании и настройке беспроводной сети. И хотя настройка конкретной аппаратуры требует изучения документации, а реализация таких средств безопасности, как служба удаленной аутентификации доступа по коммутируемым линиям RADIUS (Remote Authentication Dial-In User Service), расширяемый протокол аутентификации EAP (Extensible Authentication Protocol) и виртуальные частные сети VPN, может потребовать дополнительного обучения, эти основные понятия — фундамент для построения защищенной беспроводной сети.

В первую очередь необходимо сменить заводские пароли в сетевом оборудовании. В противном случае любой посторонний, знающий пароль оборудования, сможет захватить управление беспроводной сетью. Затем следует отключить широковещательную трансляцию идентификатора сети SSID и изменить установленный по умолчанию SSID. Идентификатор сети SSID по умолчанию транслируется для облегчения подключения к данной точке доступа. Отключив широковещательную трансляцию SSID, вы перестанете сообщать каждому прохожему, что у вас есть беспроводная сеть. Заводские установки SSID различных производителей легко найти в Internet, так что, изменив SSID, можно защитить свою сеть от простейших попыток ее обнаружения. Авторизованным клиентам придется настроить доступ через новый SSID.

Более высокую степень защиты сети обеспечивает включение фильтрации MAC-адресов. В этом режиме администратор может явно перечислить список MAC-адресов, которые могут использовать данную точку доступа. Эти простые изменения позволяют узнать, видит ли кто-то вашу беспроводную сеть. Таким образом, мы обеспечиваем первый рубеж обороны.

После того как некоторые изъяны, связанные с заводскими настройками оборудования, устранены, можно приступать к защите беспроводного трафика и предотвращению подключения неавторизованных пользователей. Для предотвращения подключения неавторизованных пользователей необходимо добавить аутентификацию EAP и включить наиболее сильный из доступных уровень шифрования. EAP представляет собой протокол двухточечного соединения с надежной аутентификацией без использования сертификатов. Если требуется обеспечить подключение к беспроводной сети только авторизованных пользователей, следует рассмотреть возможности настройки методов аутентификации, предусмотренных протоколом EAP, в том числе TLS, TTLS и EAPLEAP, поддерживаемые имеющимся оборудованием и клиентскими устройствами.

Ахиллесовой пятой всех беспроводных сетей является заложенное в самой их природе свойство — передача сигнала по воздуху. Соответственно, здесь возможность перехвата выше, чем в случае проводных сетей. Цель шифрования заключается в том, чтобы принятый сигнал могли понять только те, кому положено. Производители оборудования Wi-Fi постоянно разрабатывают и стандартизируют все более стойкие методы шифрования. Хотя исходный предложенный стандарт шифрования WEP (Wired Equivalency Privacy) был признан недостаточно надежным, это все же лучше, чем ничего. Но если бюджет компании позволяет, можно выбрать из более развитых средств обеспечения безопасности, в том числе TKIP (Temporal Key Integrity Protocol) и AES (Advanced Encryption Standard). Если даже после того, как будут реализованы наиболее сильные средства обеспечения безопасности, предоставляемые имеющимся оборудованием, все еще останутся сомнения, достаточно ли защищена беспроводная сеть компании, можно развернуть беспроводную сеть в качестве отдельной сети и подключить ее к корпоративной сети через защищенное соединение VPN.

Имеется еще один важный элемент безопасности, который требуется принять во внимание. Широкое распространение беспроводного оборудования позволяет реализовать такой сценарий: один из пользователей может создать собственную беспроводную сеть, просто подключив беспроводной маршрутизатор к локальной сети здания. Тогда в одно мгновение пользователь по незнанию может свести на нет все принятые администратором меры защиты беспроводной сети. Из этого следует, что в компании необходимо принять строгую политику запрета самостоятельного подключения точек доступа, а администратор должен постоянно следить за появлением в сети несанкционированного оборудования и вовремя удалять его.

|

|

|

|

|

Дата добавления: 2014-01-13; Просмотров: 390; Нарушение авторских прав?; Мы поможем в написании вашей работы!