КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Первая составляющая: базовая аутентификация

|

|

|

|

Основой аутентификации стандарта 802.11 является служебный фрейм аутентификации стандарта 802.11. Этот служебный фрейм помогает реализовать алгоритмы открытой аутентификации и аутентификации с совместно используемым ключом, хотя сам по себе фрейм не обладает способностью аутентифицировать клиента.

В стандарте 802.11 не определены основные компоненты, способные обеспечить эффективную аутентификацию (они перечислены ниже).

- Централизованная аутентификация, ориентированная на пользователя.

- Динамично шифруемые ключи.

- Управление зашифрованными ключами.

- Взаимная аутентификация.

Аутентификация, ориентированная на пользователя, чрезвычайно важна для обеспечения защиты сети. Аутентификация, ориентированная на устройства, подобная открытой аутентификации и аутентификации с совместно используемым ключом, не способна воспрепятствовать неавторизованным пользователям воспользоваться авторизованным устройством.

Из этого следует, что при потере или краже такого устройства или по окончании работы по найму администратор сети будет вынужден вручную изменять ключи всех точек доступа и клиентов сети стандарта 802.11. При централизованном, ориентированном на пользователя управлении через сервер аутентификации, авторизации и учета (authentication, authorization, and accounting, AAA), такой как RADIUS, администратор может запретить доступ к сети отдельным пользователям, а не их устройствам.

Требование проводить аутентификацию, ориентированную на пользователя, имеет положительный побочный эффект: наличие отдельных ключей шифрования для каждого пользователя. Разновидности аутентификации, которые поддерживают создание динамических ключей шифрования, хорошо подходят для улучшения защиты беспроводных LAN и модели управления ими. Динамические ключи, индивидуальные для каждого пользователя, освобождают администратора сети от необходимости использования статически управляемых ключей. Ключи шифрования динамически назначаются и аннулируются, когда пользователь проходит процедуру аутентификации или выходит из сети. Для того чтобы удалить какого-либо пользователя из сети, достаточно аннулировать его учетную запись и он потеряет возможность доступа к сети.

Взаимная аутентификация - это аутентификация двухсторонняя. Ее "двухсторонняя" природа обусловлена тем, что не только сеть аутентифицирует клиента, но и клиент аутентифицирует сеть. При открытой аутентификации и аутентификации с совместно используемым ключом точка доступа или сеть аутентифицирует клиента. Последний не знает наверняка, что подключился именно к той сети, к какой нужно, поскольку в стандарте 802.11 не предусмотрен механизм, позволяющий клиенту аутентифицировать сеть. В результате принадлежащая злоумышленнику точка доступа или клиентская станция может выдать себя за "законную" точку доступа и повредить данные на клиентской машине.

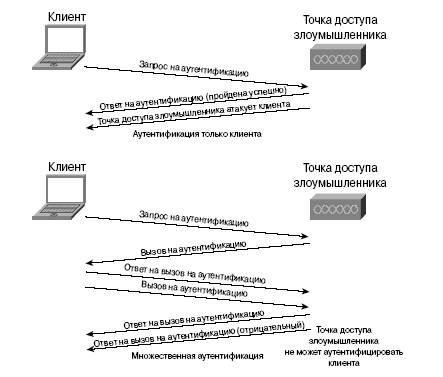

На рис. 6.2 представлены диаграммы, иллюстрирующие процессы односторонней и взаимной аутентификации.

Рисунок 6.2 – Односторонняя и взаимная аутентификация

Поставщики сетей стандарта 802.11 и IEEE осознают необходимость усиления и замены существующих механизмов обеспечения защиты - и аутентификации, и шифрования.

IEEE начал борьбу с дефектами механизма аутентификации стандарта 802.11 с принятия базовой аутентификации, соответствующей стандарту 802.1X. Стандарт 802.1X представляет собой стандарт IEEE, который относится ко всем топологиям канального уровня серии стандартов 802 и позволяет наращивать его механизмы аутентификации до таковых, обычно реализуемых на более высоких уровнях. Стандарт 802.1X основан на принципах аутентификации, характерных для протокола типа "точка-точка" (Point-to-Point Protocol, PPP), и называется расширяемый протокол аутентификации (Extensible Authentication Protocol, EAP). Попросту говоря, стандарт 802.1X инкапсулирует сообщения для использования их на уровне 2. Стандарт 802.11i включает базовую аутентификацию стандарта 802.1X, требуя, чтобы она применялась для аутентификации пользователей. На рис. 6.3 представлен стандарт 802.1X в части алгоритма аутентификации и топологий канального уровня серии стандартов 802.

Рисунок 6.3 – Стандарт 802.1х и топологии канального уровня

Протокол EAP (RFC 2284) и стандарт 802.1X не регламентируют использование особого алгоритма аутентификации. Администратор сети может применять соответствующую протоколу EAP разновидность аутентификации - или 802.1X, или EAP.

Единственное требование - чтобы как клиент стандарта 802.11 (здесь он называется просителем (supplicant)), так и сервер аутентификации поддерживали алгоритм EAPаутентификации. Такая открытая и расширяемая архитектура позволяет использовать базовую аутентификацию в различных условиях, и в каждой ситуации можно применять подходящую разновидность аутентификации. Ниже приведены примеры типов EAP-аутентификации.

- EAP защиты транспортного уровня (EAP-transport layer security, EAP-PEAP). Работает аналогично протоколу защищенных сокетов (secure sockets layer, SSL). Взаимная аутентификация выполняется с использованием цифровых сертификатов на стороне сервера для создания SSL-туннеля для клиента, осуществляющего защищенную аутентификацию в сети.

- EAP-Message Digest 5 (EAP-MD5). Аналогично протоколу аутентификации с предварительным согласованием вызова (challenge handshake authentication protocol, CHAP), EAP-MD5 обеспечивает работу алгоритма односторонней аутентификации с использованием пароля.

- EAP-Cisco. EAP-аутентификация типа EAP-Cisco, которую называют также LEAP, была первой, определенной для применения специально в беспроводных LAN. EAP-Cisco - это алгоритм взаимной аутентификации с использованием пароля.

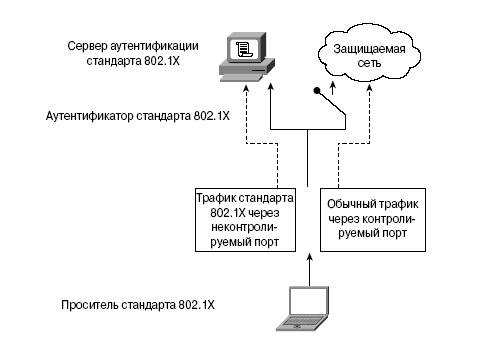

Аутентификация по стандарту 802.1X требует наличия трех составляющих.

- Проситель. Размещается на стороне клиента беспроводной LAN.

- Аутентификатор (authenticator). Размещается в точке доступа.

- Сервер аутентификации. Размещается на сервере RADIUS.

Эти составляющие представляют собой программные компоненты, устанавливаемые на устройствах сети. С точки зрения стандарта 802.11 аутентификатор создает логический порт для устройства клиента, основанный на идентификаторе ассоциации (AID). Этот логический порт имеет два тракта прохождения данных: неконтролируемый и контролируемый. Неконтролируемый тракт прохождения данных позволяет проходить через сеть всему трафику аутентификации стандарта 802.1X. Контролируемый тракт прохождения данных блокирует обычный трафик сети до тех пор, пока не будет осуществлена успешная аутентификация клиента. На рис. 6.4 показаны логические порты аутентификатора стандарта 802.1X.

Рис. 6.4. Логические порты аутентификатора стандарта 802.1X

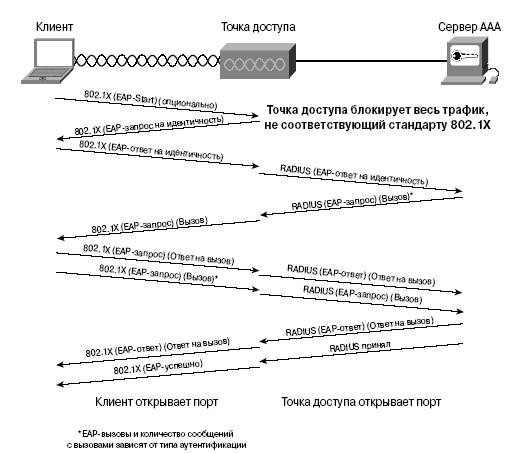

Обмен сообщениями по стандарту 802.1X зависит от алгоритма аутентификации, но в общем случае он осуществляется следующим образом.

1. Клиент-проситель становится активным и ассоциируется с аутентификатором точки доступа.

2. Аутентификатор обнаруживает ассоциацию клиента и предоставляет порт просителя. Он переводит порт в неавторизованное состояние, так что пересылается только трафик стандарта 802.1X. Остальной трафик блокируется.

3. Клиент может послать сообщение EAP-Start, хотя инициация клиента не требуется. На рис. 6.5 представлены диаграммы обмена сообщениями по стандарту 802.1X.

4. Аутентификатор отвечает сообщением с EAP-запросом на идентификацию (EAPRequest Identity) просителю, чтобы удостовериться в идентичности клиента.

5. На сервер аутентификации отправляется пакет EAP-ответа (EAP-Response), содержащий идентификационные данные клиента. Объем ответа на идентификацию изменяется в зависимости от типа EAP, но в общем случае посылается только имя пользователя или его эквивалент, а не какая-либо форма совместно используемого "секрета", такого как пароль.

6. Сервер аутентификации может быть сконфигурирован так, что он будет аутентифицировать клиентов по особому алгоритму. Но в настоящее время стандарт 802.1X для сетей стандарта 802.11 не регламентирует применение особого алгоритма.

7. В зависимости от регламентированного результата обмена, зависящего от алгоритма аутентификации EAP, последним оговоренным в стандарте 802.1X сообщением может быть пакет RADIUS-ACCEPT или RADIUS-REJECT, направленный от сервера аутентификации к точке доступа.

8. Получив пакет ACCEPT, аутентификатор переводит порт клиента в состояние "авторизован", и через него может идти трафик.

Рис. 6.5. Обмен сообщениями в соответствии со стандартом 802.1X

Стандарт 802.1X не специфицирует и не регламентирует какой-либо конкретный алгоритм аутентификации.

802.1x использует связку из некоторых протоколов для своей работы:

· EAP (Extensible Authentication Protocol) – протокол расширенной аутентификации пользователей или удаленных устройств;

· TLS (Transport Layer Security) – протокол защиты транспортного уровня, он обеспечивает целостность передачи данных между сервером и клиентом, а так же их взаимную аутентификацию;

· RADIUS (Remote Authentication Dial-In User Server) – сервер аутентификации (проверки подлинности) удаленных клиентов. Он и обеспечивает аутентификацию пользователей.

Протокол 802.1x обеспечивает аутентификацию удаленных клиентов и выдачу им временных ключей для шифрования данных. Ключи (в зашифрованном виде) высылаются клиенту на незначительный промежуток времени, после которого генерируется и высылается новый ключ. Алгоритм шифрования не изменился – тот же RC4, но частая ротация ключей очень сильно затрудняет вероятность взлома. Поддержка этого протокола есть только в операционных системах (от Microsoft) Windows XP. Его большой минус (для конечного пользователя) в том, что протокол требует наличие RADIUS-сервера, которого в домашней сети, скорее всего, не будет.

В стандарте 802.1x определен более современный по сравнению со стандартами 1997-1998 гг. способ аутентификации, который широко применяется в различном сетевом оборудовании, в беспроводных устройствах в том числе. Принципиальное отличие его от старых способов аутентификации заключается в следующем: пока не будет проведена взаимная проверка, пользователь не может ни принимать, ни передавать никакие данные. Стандарт предусматривает также динамическое управление ключами шифрования, что, естественно, затрудняет пассивную атаку на WEP.

|

|

|

|

Дата добавления: 2014-01-14; Просмотров: 552; Нарушение авторских прав?; Мы поможем в написании вашей работы!