КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Модели использования баз данных

|

|

|

|

Сеть

Модели использования баз данных в сети

Сетью называют множество компьютеров и рабочих станций (РС), соединенных средствами передачи данных. Сети бывают локальные или корпоративные (ЛВС функционирует в пределах одной организации) и глобальные (в пределах города, региона, страны или нескольких стран). Управление сетью осуществляется пакетами сетевых программ или сетевой операционной системой (СОС). Стандартизация взаимодействия любых вычислительных систем обеспечивается протоколом OSI (X25), разработанным Международной организацией по стандартизации ISO (International Organization for Standardization). Этот протокол состоит из семи уровней: прикладной, представительный, сеансовый, транспортный, сетевой, канальный и физический. Любой уровень протокола может взаимодействовать только с соседними уровнями.

Основные аппаратные компоненты ЛВС: рабочие станции (обычно персональные компьютеры), серверы (компьютеры, выполняющие функции распределения ресурсов и управления подключенных к ним PC), интерфейсные платы (сетевые адаптеры) и кабели (коаксиальный кабель, “витая пара”, оптоволокно, беспроводные радиосети), источники бесперебойного питания, модемы, трансиверы, повторители, разъемы (коннекторы, терминаторы и др.). Сетевые адаптеры имеют характеристики: тип шины подключаемого компьютера (ISA, EISA, Micro Channel и др.), разрядность (8, 16, 32, 64, 128) и метод доступа к сетевому каналу данных (Ethernet ‑ линейная топология, Arcnet ‑ звездная, Token‑Ring (кольцевая)).

Выделяются два основных класса топологий сети: широковещательный (каждый компьютер передает сигналы, воспринимаемые другими компьютерами) и последовательный (каждый физический подуровень передает данные одному компьютеру).

Существуют два принципа управления в ЛВС: централизованный и децентрализованный.

В централизованной сети несколько ПЭВМ являются центральными (KC ‑ компьютер‑сервер), а остальные ‑ рабочими станциями (РС). Назначение KC: управление передачей и хранением данных. Сетевыми ОС, реализующими централизованное управление являются: Microsoft Windows NT Server, Microsoft Lan Manager, Novell NetWare, OS/2 Warp Server Advance, VINES 6.0 и др.

Достоинства: защита от несанкционированного доступа, удобство управления сетью. Недостатки: низкая надежность и эффективность.

В децентрализованной (линейной, одноранговой) сети нет КС. Функции управления сетью поочередно передаются от одного компьютера к другому. Основные программные средства управления такими сетями: Novel NetWare Lite, Windows for Workgroups, Windows 95/98, Artisoft LANtastic, LANsmart.

Достоинства: надежность, простота, более низкая стоимость. Недостатки: слабая защита и плохое управление сетью.

При работе в сети используются понятия “сервер” (компонент сети, предоставляющий пользователю-клиенту ресурсы сети: компьютер, файлы, таблицы, печать и др.) и “клиент” (потребитель ресурсов).

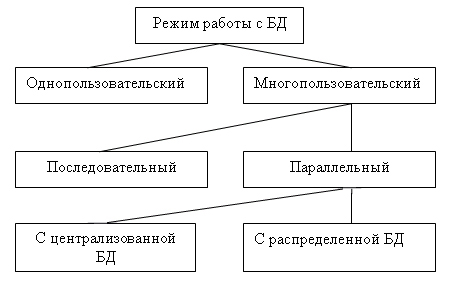

Вообще существует несколько основных моделей использования баз данных (рисунок 1.4.2.1, содержание данного пункта скопировано из работы [19]).

Рисунок 1.4.2.1 - Модели работы с базой данных

|

|

|

|

|

Дата добавления: 2014-12-10; Просмотров: 443; Нарушение авторских прав?; Мы поможем в написании вашей работы!