КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Шифрование

|

|

|

|

Осуществляя сделки в Сети, в первую очередь необходимо убедиться, что важная информация надежно скрыта от посторонних лиц. Этому служат технологии шифрования, преобразующие простой текст в форму, которую невозможно прочитать, не обладая специальным шифровальным ключом. Благодаря данным технологиям можно организовать безопасную связь по общедоступным незащищенным каналам Интернета.

Любая система шифрования работает по определенной методологии, включая в себя один или более алгоритмов шифрования (математических формул), ключи, используемые этими алгоритмами, а также систему управления ключами (рис. 2.5).

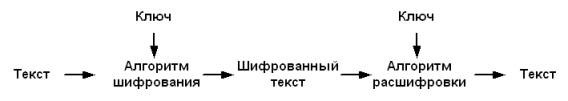

Рис. 2.5. Схема шифрования

Согласно методологии шифрования сначала к тексту применяются алгоритм шифрования и ключ для получения из него шифрованного текста. Затем шифрованный текст передается к месту назначения, где тот же самый алгоритм и ключ используются для его расшифровки, чтобы получить первоначальный текст. В методологию шифрования также входят процедуры создания ключей и их распространения.

Наиболее распространены алгоритмы шифрования, которые объединяют ключ с текстом. Безопасность систем такого типа зависит от конфиденциальности ключа, используемого в алгоритме шифрования, а не от конфиденциальности самого алгоритма, который может быть общедоступен и благодаря этому хорошо проверен. Но основная проблема, связанная с этими методами, состоит в безопасной процедуре генерации и передачи ключей участникам взаимодействия.

В настоящее время существует два основных типа криптографических алгоритмов:

1. классические, или симметричные алгоритмы, основанные на использовании закрытых, секретных ключей, когда и шифрование, и дешифрирование производятся с помощью одного и того же ключа;

2. алгоритмы с открытым ключом, в которых используются один открытый и один закрытый ключ, то есть операции шифрования производятся с помощью разных ключей. Эти алгоритмы называются также асимметричными.

Каждая методология требует собственных способов распределения ключей и собственных типов ключей, а также алгоритмов шифрования и расшифровки ключей.

|

|

|

|

|

Дата добавления: 2015-03-29; Просмотров: 474; Нарушение авторских прав?; Мы поможем в написании вашей работы!