КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Восстановление после атак

|

|

|

|

Обнаружение атак

Обычно для этой цели используются системы обнаружения вторжений (intrusion detection systems). Они сравнивают образцы сетевого трафика с записями своей базы данных. В случае выявления злоупотреблений данный образец трафика сравнивается с сохраненными образцами известных атак. При подозрении на аномалию образец трафика сравнивается с сохраненным образцом самого себя. Во многих случаях для сравнения пакетов их необходимо отфильтровать. Фильтрация выполняется на основе протокола, TCP-флагов, размеров полезной нагрузки, адреса источника, адреса назначения или номера порта.

Обязательными элементами систем обнаружения вторжений являются сенсоры выявления атак, диспетчеры, синтезирующие показания этих сенсоров, базы данных с сохраненными для последующего анализа событиями, средства внесетевой отчетности и анализа, а также консоль управления, при помощи которой аналитик может вносить в деятельность системы какие-то коррективы.

Тактики восстановления после атак могут быть ориентированы на восстановление предшествующего состояния или на идентификацию исполнителя атаки (последние можно причислить как к превентивным, так и к карательным мерам).

Тактики восстановления нормального состояния системы или данных частично совпадают с тактиками готовности — и те и другие ориентированы на перевод системы из неустойчивого в устойчивое состояние. В данном случае упор делается на ведение резервных копий административных данных системы: паролей, списков контроля доступа, служб доменных имен и личных параметров пользователя.

Одна из тактик идентификации исполнителя атаки предполагает ведение контрольного журнала (audit trail). В контрольном журнале содержатся копии всех проведенных в системе транзакций с данными, а также идентифицирующие данные. Контрольная информация помогает проследить действия исполнителя атаки, обеспечивает строгое выполнение обязательств (в журнале содержатся свидетельства о подаче запросов) и восстановление системы. Иногда контрольные журналы сами становятся объектами атак, поэтому хранить их нужно со всеми мерами предосторожности.

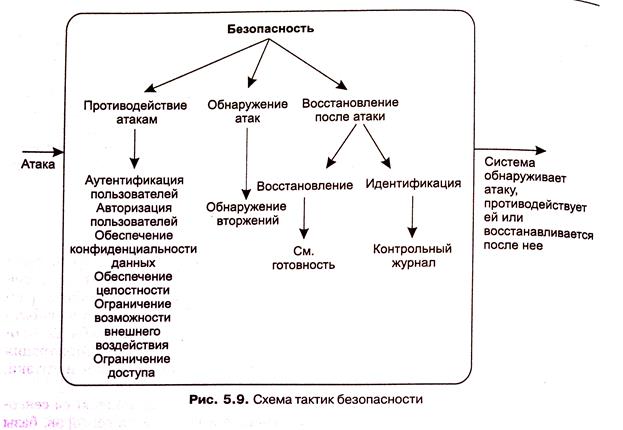

Схема тактик безопасности представлена на рис. 5.9.

|

|

|

|

|

Дата добавления: 2015-04-25; Просмотров: 548; Нарушение авторских прав?; Мы поможем в написании вашей работы!