КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Архитектура подсистемы защиты информации

|

|

|

|

Подсистема защиты информации

Для предотвращения возможности реализации угроз в соответствии с законами, государственными стандартами и требованиями нормативных документов в автоматизированных системах необходима разработка и использование комплексных систем технической защиты информации. Требования к таким системам предусматривают централизованное управление ресурсами на основе определенной владельцем автоматизированной системы политики информационной безопасности и реализующего ее конкретного плана технической защиты информации.

Совокупность организационных и инженерных мероприятий, а также программно-аппаратных средств, которые обеспечивают защиту информации в автоматизированной системе, принято называть комплексной системой технической защиты информации.

Наиболее перспективными средствами защиты информации в автоматизированной системе являются программные средства. Они позволяют создать модель защищенной системы с построением правил разграничения доступа, централизованно управлять процессами защит, интегрировать различные механизмы в единую систему, создавать достаточно удобный для пользователей интерфейс администратора безопасности. Следует заметить, что значительную часть этих средств защиты выделяют в автономную часть комплексной системы защиты автоматизированной системы, которая называется подсистемой защиты информации. Она предназначена для обеспечения безопасной информационной технологии обработки, сохранения и обмена информацией с ограниченным доступом, которая функционирует в автоматизированной системе.

Одной из основных задач подсистемы защиты информации является обеспечение автоматизированного формального построения правил разграничения доступа пользователей и процессов к информационным ресурсам на основе определенной политики безопасности. Правила разграничения доступа вместе с моделью субъектов и объектов составляют модель защищенной системы. Модель защищенной системы включает в себя:

· модель субъектов информационной деятельности;

· модель объектов защиты;

· правила разграничения доступа.

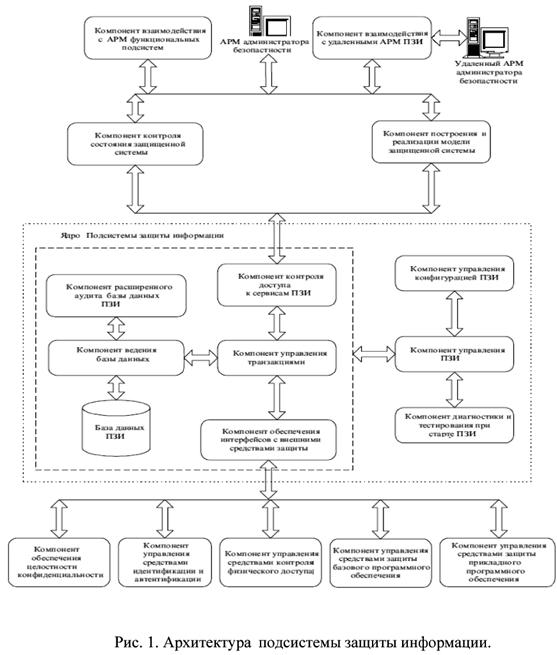

В состав архитектуры подсистемы защиты информации входит набор компонент, каждая из которых предназначена для реализации определенного набора услуг. Самым важной и значительной частью является ядро подсистемы защиты информации – совокупность компонент, которая реализует основные принципы функционирования и управления данной подсистемой, правила взаимодействия ее компонент, позволяет конфигурировать состав средств обеспечения защиты в зависимости от динамично изменяющихся условий эксплуатации и модели угроз в системе.

В составе ядра выделяют определенный набор компонент. Компонент контроля доступа к сервисам реализует функции генерации сеансовых ключей для каждого подключения к серверу подсистемы защиты информации; компонент управления реализует функции управления и контроля за функционированием ее ядра; компонент управления конфигурацией реализует функцию ведения внутренней базы данных; компонент диагностики и тестирования обеспечивает контроль целостности подсистемы защиты информации, а также локализацию ошибок при сбоях и авариях; компонент управления транзакциями реализует функции поддержки транзакционной модели выполнения команд; компонент ведения базы данных реализует интерпретацию команд подсистемы в команды управления данными, поддержку эффективного функционирования ее базы данных; компонент расширенного аудита базы данных реализует визуальное построение и выполнение сложных запросов по базе данных подсистемы защиты информации; анализ базы данных с применением методов искусственного интеллекта в защите автоматизированной системы или в случае попыток несанкционированного доступа; компонент обеспечения интерфейсов с внешними средствами защиты.

Для централизованного управления защищенной системой служат специализированные средства, обеспечивающие деятельность администраторов подсистемы. К ним относятся: автоматизированное рабочее место администратора, компонент взаимодействия с удаленными рабочими местами администраторов подсистемы защиты информации; компонент взаимодействия с рабочими местами администраторов функциональных подсистем; компонент построения и реализации модели защищенной системы; компонент контроля состояния защищенной системы.

Для реализации услуг и механизмов защиты или управления защищенной системой используются такие компоненты, как компонент управления средствами идентификации и аутентификации; компонент обеспечения целостности и конфиденциальности; компоненты управления средствами защиты базового программного обеспечения (при их наличии); компоненты управления средствами защиты прикладного программного обеспечения; компонент управления средствами контроля физического доступа (рисунок 1).

|

|

|

|

|

Дата добавления: 2015-05-07; Просмотров: 2312; Нарушение авторских прав?; Мы поможем в написании вашей работы!