КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

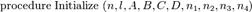

Инициализация служебных регистров

|

|

|

|

SEAL

SEAL - это программно эффективный потоковый шифр, разработанный в IBM Филом Рогэвэем (Phil Roga-way) и Доном Копперсмитом (Don Coppersmith). Алгоритм оптимизирован для 32-битовых процессоров. Для нормальной работы ему нужно восемь 32-битовых регистров и кэш-память на несколько килобайт. Чтобы избежать влияния использования медленных операций SEAL выполняет ряд предварительных действий с ключом, сохраняя результаты в нескольких таблицах. Эти таблицы используются для ускорения шифрования и дешифрирования.

Особенностью SEAL является то, что он в действительности является не традиционным потоковым шифром, а представляет собой семейство псевдослучайных функций. При 160-битовом ключе k и 32-битовом n SEAL растягивает n в L-битовую строку k(n). L может принимать любое значение, меньшее 64 Кбайт. SEAL, по видимому, использует следующее свойство: если k выбирается случайным образом, то k(n) должно быть вычислительно неотличимо от случайной L-битовой функции n.

Практический эффект того, что SEAL является семейством псевдослучайных функций, состоит в том, что он удобен в ряде приложений, где неприменимы традиционные потоковые шифры. Используя большинство потоковых шифров, можно создать однонаправленную последовательность битов: единственным способом определить i-ый бит, зная ключ и позицию i, является генерирование всех битов вплоть до i-ого. Отличие семейства псевдослучайных функций состоит в том, что можно легко получить доступ к любой позиции потока ключей. Это очень полезно.

Представим себе, что вам нужно "закрыть" жесткий диск. Вы хотите зашифровать каждый 512-байтовый сектор. Используя семейство псевдослучайных функций, подобное SEAL, содержимое сектора n можно зашифровать, выполнив его XOR с k(n). Это то же самое, как если бы была выполнена операция XOR всего диска с длинной псевдослучайной функцией, и любая часть этой длинной строки может быть независимо вычислена без всяких проблем.

|

|

|

Семейство псевдослучайных функций также упрощает проблему синхронизации, встречающуюся в стандартных потоковых шифрах. Предположим, что посылаются шифрованные сообщения по каналу, в котором данные иногда теряются. С помощью семейства псевдослучайных функций можно зашифровать ключом k n-ое передаваемое сообщение, xn, выполнив XOR xn and k(n). Получателю не нужно хранить состояние шифра для восстановления xn, ему не приходится беспокоиться и о потерянных сообщениях, влияющих на процесс дешифрирования.

Описание алгоритма SEAL

При описании алгоритма используются следующие операции и обозначения:

· числа шестнадцатеричной системы счисления начинаются с символов «0x» и используют в записи кроме десятичных цифр символы «a», «b», «c», «d», «e» и «f», которые обозначают десятичные числа от 10 до 15 соответственно;

· под выражением Y  t следует понимать циклический сдвиг регистра Y вправо на t бит;

t следует понимать циклический сдвиг регистра Y вправо на t бит;

· под выражением Y  t следует понимать циклический сдвиг регистра Y влево на t бит;

t следует понимать циклический сдвиг регистра Y влево на t бит;

· операция X  Y означает побитовое логическое умножение (англ. AND) регистров X и Y;

Y означает побитовое логическое умножение (англ. AND) регистров X и Y;

· операция X  Y означает побитовое логическое сложение (англ. OR) регистров X и Y;

Y означает побитовое логическое сложение (англ. OR) регистров X и Y;

· операция X  Y означает побитовое сложение по модулю 2 (англ. XOR) регистров X и Y;

Y означает побитовое сложение по модулю 2 (англ. XOR) регистров X и Y;

· под X  Y следует понимать конкатенацию (англ. Concatenation) регистров X и Y;

Y следует понимать конкатенацию (англ. Concatenation) регистров X и Y;

· выражение odd (X) обозначает логическую функцию аргумента X, которая принимает значение ИСТИНА (англ. TRUE) только, если X — чётное число.

Создание таблиц шифрования из ключа

Чтобы избежать потери скорости шифрования на медленных операциях алгоритм использует три таблицы: R, S и T. Эти таблицы вычисляются с помощью процедуры из алгоритма SHA-1 и зависят только от ключа. Заполнение данных таблиц можно описать с помощью функции G, которая из 160-битной строки  и 32-битного числа

и 32-битного числа  возвращает 160-битное значение

возвращает 160-битное значение  .

.

|

|

|

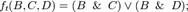

Введем следующие функции и переменные в зависимости от индекса  :

:

· для  установим

установим  и

и

· для  установим

установим  и

и

· для  установим

установим  и

и

· для  установим

установим  и

и

Затем 160-битную строка  разбивается на пять 32-битных слов так, что

разбивается на пять 32-битных слов так, что

Также создается шестнадцать 32-битных слов

Затем выполняются финальные вычисления:

1.

2.

3.

4.

5.

Введем функцию  где

где  для

для

Тогда таблицы:

Далее ключ  в алгоритме не используется.

в алгоритме не используется.

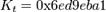

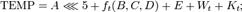

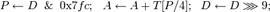

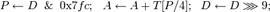

Перед генерацией псевдослучайной функции нужно подготовить четыре 32-битовых служебных регистра (A, B, C и D) и четыре 32-битовых слова (n 1, n 2, n 3 и n 4). Их значения определяются из таблиц R и T, 32-битового числа n и некоторого числа l в следующей процедуре.

|

|

|

|

|

Дата добавления: 2015-05-07; Просмотров: 403; Нарушение авторских прав?; Мы поможем в написании вашей работы!