КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Система разграничения прав доступа пользователей к объектам БД

|

|

|

|

Программные компоненты БД

РЕАЛИЗАЦИЯ БАЗЫ ДАННЫХ

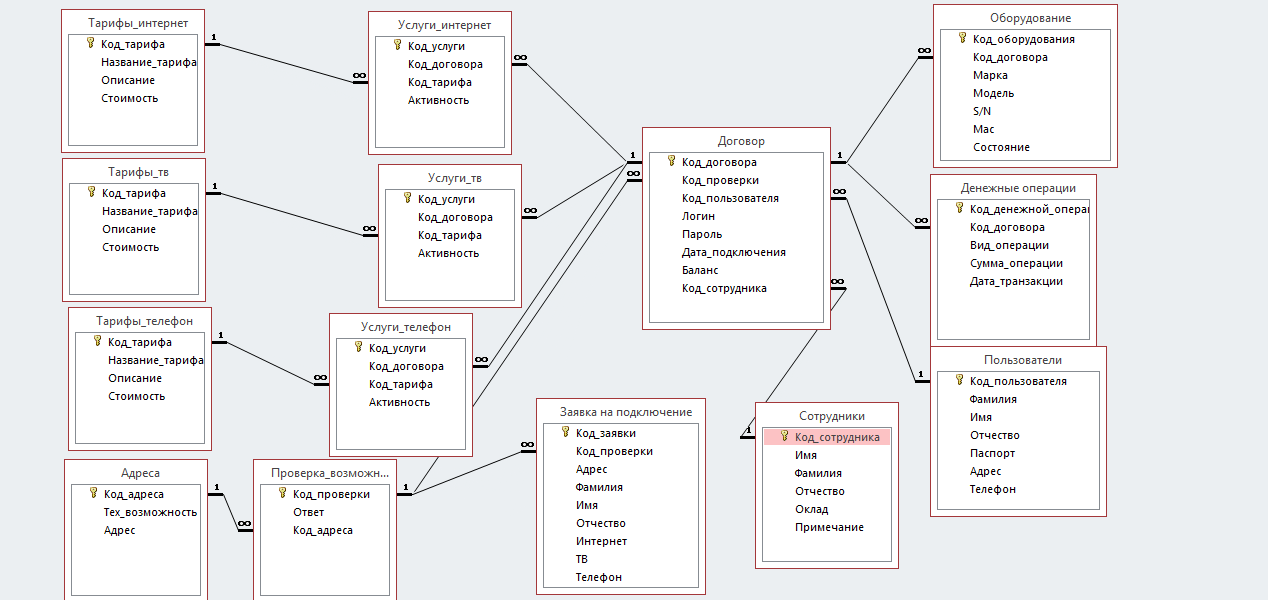

Разработка схемы реляционной БД

Рисунок 2 – Реляционная схема автоматизированной системы организационного учета работы провайдера.

В реализованной базе данных созданы следующие хранимые процедуры:

1. Абоненты_интернет

2. Абоненты_тв

3. Абоненты_телефонии

4. Аренда_оборудования

5. Вывод_тарифов_интернет

6. Вывод_тарифов_тв

7. Вывод_тарифов_телефонии

8. Добавление_тарифа_интернет

9. Добавление_тарифа_ТВ

10. Добавление_тарифа_телефонии

11. Просчет_абон_платы_по_логину

В связи с тем, что предметной областью данной системы организационного учета является коммерческая деятельность, возникает необходимость разработки некоторой политики безопасности. Так же это связано с обработкой в системе учета персональных данных и коммерческой тайны организации.

В данной системе организационного учета политика безопасности является реализацией разграничения доступа к базе данных и хранимым процедурам.

Пользователями базы данных являются администратор, консультант, клиент. Для каждого из пользователей регламентирован соответствующий режим доступа с определенным набором прав. Регламентация прав доступа пользователей к компонентам базы данных осуществляется на основе создания и присвоения пользователям ролей:

Рисунок 3 – Список пользователей и ролей автоматизированной системы организационного учета работы магазина аудио и видео.

Каждому из пользователей базы данных разрешен запуск только некоторых хранимых процедур, кроме администратора – он имеет полный доступ ко всем элементам базы данных (таблицам, хранимым процедурам, ролям и т.д.). Такое разграничение доступа к процедурам производится с целью предохранения их от несанкционированного, умышленного или случайного изменения или удаления.

Так, например, консультант имеет доступ практически ко всем хранимым процедурам:

1. Абоненты_интернет

2. Абоненты_тв

3. Абоненты_телефонии

4. Аренда_оборудования

5. Вывод_тарифов_интернет

6. Вывод_тарифов_тв

7. Вывод_тарифов_телефонии

8. Добавление_тарифа_интернет

9. Добавление_тарифа_ТВ

10. Добавление_тарифа_телефонии

11. Просчет_абон_платы_по_логину

Клиент имеет доступ только к тем процедурам, которые производят выборку и поиск из таблиц:

1. Вывод_тарифов_интернет

2. Вывод_тарифов_тв

3. Вывод_тарифов_телефонии

ЗАКЛЮЧЕНИЕ

В соответствии с требованиями технического задания спроектирована и программно реализована автоматизированная система организационного учета работы интернет провайдера. Разработан комплект программной и эксплуатационной документации. Для каждого из пользователей базы данных регламентирован соответствующий режим доступа с определенным набором прав доступа к таблицам, хранимым процедурам и другим компонентам реляционной базы данных. Это сделано для защиты от несанкционированного доступа к ней сторонних лиц и случайной или преднамеренной модификации хранящихся данных.

Перспективы дальнейшего развития выполненной разработки могут иметь различное направление. Возможно повышение класса безопасности разработки. Также можно расширить схему базы данных в сторону повышения функциональности, включить в неё дополнительные компоненты, например, реализовать процедуры для подсчёта денежных средств, расходов и доходов провайдера.

|

|

|

|

|

Дата добавления: 2015-06-28; Просмотров: 2111; Нарушение авторских прав?; Мы поможем в написании вашей работы!