КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Определение

|

|

|

|

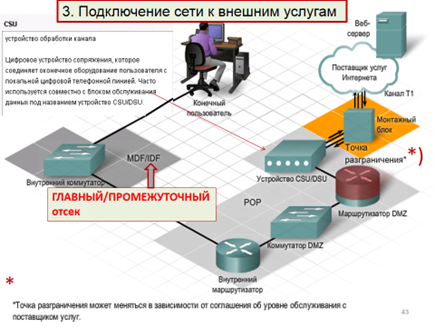

Точка присутствия - это физическое соединение между телекоммуникационным оборудованием поставщика услуг Интернета (ПУИ) или местной телефонной компании и основной распределительной сетью организации.

Внешние услуги, проходящие через POP, включают доступ в Интернет, подключения к WAN и услуги телефонии (ТСОП).

POP включает точку разграничения.

Точка разграничения представляет границу, которая разделяет ответственность за обслуживание оборудования и устранение неполадок между поставщиком услуг и заказчиком.

Оборудование поставщика услуг до точки разграничения — зона ответственности поставщика услуг, заказчик отвечает за все, что находится после точки разграничения.

В корпорациях точка присутствия (POP) обеспечивает подключение к внешним услугам и площадкам.

POP может обеспечивать прямое подключение к одному или нескольким поставщикам услуг Интернета, которые предоставляют пользователям необходимый доступ в Интернет.

Удаленные площадки корпорации также соединяются через POP. Каналы WAN между удаленными площадками устанавливаются поставщиками услуг.

Расположение POP и точки разграничения зависят от страны. Хотя эти точки часто располагаются в главном распределительном отсеке заказчика (MDF) заказчика, они могут быть и на стороне поставщика услуг интернета (ПУИ).

2. Соображения по безопасности на границе корпорации

Крупные корпорации часто включают несколько соединенных площадок. Несколько площадок могут иметь пограничное подключение, которое служит для соединения корпорации с другими пользователями и организациями.

Граница — это точка входа для атак извне и уязвимое место. Атаки на границе могут повлиять на тысячи пользователей. Например, атаки типа "отказ в обслуживании" (DoS) блокируют доступ к ресурсам для легитимных пользователей как извне, так и изнутри сети, ухудшая работу корпорации в целом.

Отказ в обслуживании:

Атака с нескольких систем в одной сети, при которой происходит лавинная маршрутизация полосы пропускания или ресурсов целевой системы, например веб-сервера, с целью вывода его из строя.

Весь трафик, входящий в организацию и покидающий ее, проходит через границу.

Пограничные устройства должны быть настроены для защиты от атак и фильтрации трафика по веб-сайту, IP-адресу, режиму трафика, приложению и протоколу.

Организация может развернуть брандмауэры и устройства безопасности с системами обнаружения вторжений (IDS) и системами предотвращения вторжений (IPS) на границе для защиты сети.

Внешние сетевые администраторы нуждаются в доступе для внутреннего обслуживания и установки ПО. Виртуальные частные сети (VPN), списки контроля доступа (ACL-списки), идентификаторы пользователей и пароли предоставляют этот доступ. Кроме того, виртуальные частные сети (VPN) обеспечивают удаленным работникам доступ к внутренним ресурсам.

IDS – система обнаружения несанкционированного доступа

IDS – устройство в составе сети, объединяющее в себе сенсор, консоль и централизованное ядро и защищающее сеть от атак, которые не могут быть блокированы обычным межсетевым экраном.

IDS – система обнаружения несанкционированного доступа анализирует все операции с входящим и исходящим сетевым трафиком и ВЫЯВЛЯЕТ подозрительные проявления, которые могут свидетельствовать об атаке на сеть или систему.

Система оповещает сетевых администраторов при обнаружении атак.

IPS – система защиты от вторжений.

Активное устройство на маршруте трафика, которое отслеживает сетевой трафик и пропускает или отклоняет потоки и пакеты в сети. Для проверки через IPS представляется весь трафик. Обнаружив вредоносный трафик, система IPS направляет управляющей станции предупреждение и немедленно блокирует потенциально опасный трафик. IPS проактивно предотвращает атаки путем блокировки исходного и последующего вредоносного трафика.

ACL – список контроля доступа

Список, поддерживаемый сетевым устройством (например, маршрутизатором), для управления доступом к маршрутизатору целого ряда служб. ACL – список может быть использован для предотвращения отправки определенным интерфейсом маршрутизатора пакетов с заданным IP-адресом или номером протокола.

Весь трафик, входящий в организацию и покидающий ее, проходит через границу.

Пограничное устройства должны быль настроены для защиты от атак и фильтрации трафика по веб-сайту, IP-адресу, режиму трафика, приложению и протоколу.

|

|

|

|

|

Дата добавления: 2015-07-13; Просмотров: 427; Нарушение авторских прав?; Мы поможем в написании вашей работы!