КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Объём (реализация) понятия «информационная безопасность»

|

|

|

|

Системный подход к описанию информационной безопасности предлагает выделить следующие составляющие информационной безопасности:

- Законодательная, нормативно-правовая и научная база.

- Структура и задачи органов (подразделений), обеспечивающих безопасность ИТ.

- Организационно-технические и режимные меры и методы (Политика информационной безопасности).

- Программно-технические способы и средства обеспечения информационной безопасности.

Ниже в данном разделе подробно будет рассмотрена каждая из составляющих информационной безопасности.

Целью реализации информационной безопасности какого-либо объекта является построение Системы обеспечения информационной безопасности данного объекта (СОИБ). Для построения и эффективной эксплуатации СОИБ необходимо:

· выявить требования защиты информации, специфические для данного объекта защиты;

· учесть требования национального и международного Законодательства;

· использовать наработанные практики (стандарты, методологии) построения подобных СОИБ;

· определить подразделения, ответственные за реализацию и поддержку СОИБ;

· распределить между подразделениями области ответственности в осуществлении требований СОИБ;

· на базе управления рисками информационной безопасности определить общие положения, технические и организационные требования, составляющие Политику информационной безопасности объекта защиты;

· реализовать требования Политики информационной безопасности, внедрив соответствующие программно-технические способы и средства защиты информации;

· реализовать Систему менеджмента (управления) информационной безопасности (СМИБ);

· используя СМИБ организовать регулярный контроль эффективности СОИБ и при необходимости пересмотр и корректировку СОИБ и СМИБ.

Как видно из последнего этапа работ, процесс реализации СОИБ непрерывный и циклично (после каждого пересмотра) возвращается к первому этапу, повторяя последовательно всё остальные. Так СОИБ корректируется для эффективного выполнения своих задач защиты информации и соответствия новым требованиям постоянно обновляющейся информационной системы.

Включить комментарииНастройкиМоПомощьОт чего защищаться? При интеграции индивидуальных и корпоративных информационных систем и ресурсов в единую информационную инфраструктуру определяющим фактором является обеспечение должного уровня информационной безопасности для каждого субъекта, принявшего решение войти в это пространство. В едином информационном пространстве должны быть созданы все необходимые предпосылки для установления подлинности пользователя (субъекта), подлинности содержания и подлинности сообщения (т.е. созданы механизмы и инструмент аутентификации). Таким образом, должна существовать система информационной безопасности, которая включает необходимый комплекс мероприятий и технических решений по защите:

· от нарушения функционирования информационного пространства путем исключения воздействия на информационные каналы и ресурсы;

· от несанкционированного доступа к информации путем обнаружения и ликвидации попыток использования ресурсов информационного пространства, приводящих к нарушению его целостности;

· от разрушения встраиваемых средств защиты с возможностью доказательства неправомочности действий пользователей и обслуживающего персонала;

· от внедрения «вирусов» и «закладок» в программные продукты и технические средства.

Особо следует отметить задачи обеспечения безопасности разрабатываемых и модифицируемых систем в интегрированной информационной среде, т. к. в процессе модификации неизбежно возникновение дополнительных ситуаций незащищенности системы. Для решения этой проблемы наряду с общими методами и технологиями следует отметить введение ряда требований к разработчикам, создание регламентов внесения изменений в системы, а также использование специализированных средств.

Лавинообразное распространение вирусов стало большой проблемой для большинства компаний и государственных учреждений. В настоящее время известно более 45000 компьютерных вирусов и каждый месяц появляется более 300 новых разновидностей. По различным данным в 2007 году вирусным атакам было подвержено от 65 % до 80 % компаний во всем мире. Прямые и косвенные потери исчисляются сотнями миллионов долларов. И эти цифры неуклонно растут.

Компьютерный вирус - это специально написанная программа, которая может «приписывать» себя к другим программам, т.е. «заражать их» с целью выполнения различных нежелательных действий на компьютере и в сети. Когда такая программа начинает работу, то сначала, как правило, управление получает вирус. Вирус может действовать самостоятельно, выполняя определенные вредоносные действия (изменяет файлы или таблицу размещения файлов на диске, засоряет оперативную память, изменяет адресацию обращений к внешним устройствам и т.д.), или «заражает» другие программы. Зараженные программы могут быть перенесены на другой компьютер с помощью дискет или локальной сети.

Формы организации вирусных атак весьма разнообразны, но в целом практически их можно «разбросать» по следующим категориям:

· удаленное проникновение в компьютер - программы, которые получают неавторизованный доступ к другому компьютеру через Internet (или локальную сеть);

· локальное проникновение в компьютер - программы, которые получают неавторизованный доступ к компьютеру, на котором они впоследствии работают;

· удаленное блокирование компьютера - программы, которые через Internet (или сеть) блокируют работу всего удаленного компьютера или отдельной программы на нем;

· локальное блокирование компьютера – программы, которые блокируют работу компьютера, на котором они работают;

· сетевые сканеры - программы, которые осуществляют сбор информации о сети, чтобы определить, какие из компьютеров и программ, работающих на них, потенциально уязвимы к атакам;

· сканеры уязвимых мест программ - программы, проверяют большие группы компьютеров в Интернет в поисках компьютеров, уязвимых к тому или иному конкретному виду атаки;

· «вскрыватели» паролей - программы, которые обнаруживают легко угадываемые пароли в зашифрованных файлах паролей;

· сетевые анализаторы (sniffers) - программы, которые слушают сетевой трафик. Часто в них имеются возможности автоматического выделения имен пользователей, паролей и номеров кредитных карт из трафика;

· модификация передаваемых данных или подмена информации;

· подмена доверенного объекта распределённой ВС (работа от его имени) или ложный объект распределённой ВС (РВС).

· «социальная инженерия» - несанкционированный доступ к информации иначе, чем взлом программного обеспечения. Цель - ввести в заблуждение сотрудников (сетевых или системных администраторов, пользователей, менеджеров) для получения паролей к системе или иной информации, которая поможет нарушить безопасность системы.

К вредоносному программному обеспечению относятся сетевые черви, классические файловые вирусы, троянские программы, хакерские утилиты и прочие программы, наносящие заведомый вред компьютеру, на котором они запускаются на выполнение, или другим компьютерам в сети.

Сетевые черви. Основным признаком, по которому типы червей различаются между собой, является способ распространения червя - каким способом он передает свою копию на удаленные компьютеры. Другими признаками различия КЧ между собой являются способы запуска копии червя на заражаемом компьютере, методы внедрения в систему, а также полиморфизм, «стелс» и прочие характеристики, присущие и другим типам вредоносного программного обеспечения (вирусам и троянским программам). Пример - почтовые черви (Email-Worm). К данной категории червей относятся те из них, которые для своего распространения используют электронную почту. При этом червь отсылает либо свою копию в виде вложения в электронное письмо, либо ссылку на свой файл, расположенный на каком-либо сетевом ресурсе (например, на зараженный файл, расположенный на взломанном или хакерском Web-сайте). В первом случае код червя активизируется при открытии (запуске) зараженного вложения, во втором - при открытии ссылки на зараженный файл. В обоих случаях эффект одинаков - активизируется код червя.

Классические компьютерные вирусы. К данной категории относятся программы, распространяющие свои копии по ресурсам локального компьютера с целью: последующего запуска своего кода при каких-либо действиях пользователя или дальнейшего внедрения в другие ресурсы компьютера.

В отличие от червей, вирусы не используют сетевых сервисов для проникновения на другие компьютеры. Копия вируса попадает на удалённые компьютеры только в том случае, если зараженный объект по каким-либо не зависящим от функционала вируса причинам оказывается активизированным на другом компьютере, например:

- при заражении доступных дисков вирус проник в файлы, расположенные на сетевом ресурсе;

- вирус скопировал себя на съёмный носитель или заразил файлы на нем;

- пользователь отослал электронное письмо с зараженным вложением.

Некоторые вирусы содержат в себе свойства других разновидностей вредоносного программного обеспечения, например «бэкдор-процедуру» или троянскую компоненту уничтожения информации на диске.

Многие табличные и графические редакторы, системы проектирования, текстовые процессоры имеют свои макроязыки для автоматизации выполнения повторяющихся действий. Эти макроязыки часто имеют сложную структуру и развитый набор команд. Макро-вирусы являются программами на макроязыках, встроенных в такие системы обработки данных. Для своего размножения вирусы этого класса используют возможности макроязыков и при их помощи переносят себя из одного зараженного файла (документа или таблицы) в другие.

Скрипт-вирусы. Следует отметить также скрипт-вирусы, являющиеся подгруппой файловых вирусов. Данные вирусы, написаны на различных скрипт-языках (VBS, JS, BAT, PHP и т.д.). Они либо заражают другие скрипт-программы (командные и служебные файлы MS Windows или Linux), либо являются частями многокомпонентных вирусов. Также, данные вирусы могут заражать файлы других форматов (например, HTML), если в них возможно выполнение скриптов.

Троянские программы. В данную категорию входят программы, осуществляющие различные несанкционированные пользователем действия: сбор информации и её передачу злоумышленнику, ее разрушение или злонамеренную модификацию, нарушение работоспособности компьютера, использование ресурсов компьютера в неблаговидных целях. Отдельные категории троянских программ наносят ущерб удаленным компьютерам и сетям, не нарушая работоспособность зараженного компьютера (например, троянские программы, разработанные для массированных DoS-атак на удалённые ресурсы сети).

Хакерские утилиты и прочие вредоносные программы. К данной категории относятся:

· утилиты автоматизации создания вирусов, червей и троянских программ (конструкторы);

· программные библиотеки, разработанные для создания вредоносного ПО;

· хакерские утилиты скрытия кода зараженных файлов от антивирусной проверки (шифровальщики файлов);

· «злые шутки», затрудняющие работу с компьютером;

· программы, сообщающие пользователю заведомо ложную информацию о своих действиях в системе;

· прочие программы, тем или иным способом намеренно наносящие прямой или косвенный ущерб данному или удалённым компьютерам.

К прочим вредоносным относятся разнообразные программы, не представляющие угрозы непосредственно компьютеру, на котором исполняются, а разработаны для создания других вирусов или троянских программ, организации DОS-атак на удаленные серверы, взлома других компьютеров и т. п.

Наиболее массированные атаки проводятся программами типа «троянский конь», которые могут быть незаметно для владельца установлены на его компьютер и так же незаметно функционировать на нём. Самый распространенный вариант «троянского коня» выполняет чаще всего одну функцию - это, как правило, кража паролей, но есть и более «продвинутые» экземпляры. Они реализуют широкий спектр функций для удаленного управления компьютером, в том числе просмотр содержимого экрана, перехват сигналов от нажатий клавиш, кражу или уничтожение данных и информации, изменение и замену файлов и баз данных.

Другим распространенным типом атак являются действия, направленные на выведение из строя того или иного узла сети. Эти атаки получили название «реализация отказа в обслуживании» (Denial of Service Realization), и на сегодняшний день известно более сотни различных вариантов этих действий. Как уже отмечалось, выведение из строя узла сети даже на несколько часов или минут может привести к очень серьезным последствиям. Например, повреждение сервера платежной системы банка приведет к невозможности осуществления платежей и, как следствие, к большим прямым и косвенным финансовым потерям не только самого банка, но и его клиентов.

Именно атаки такого рода сейчас наиболее обсуждаемы. Однако существуют и другие угрозы, которые могут привести к серьезным последствиям. Например, система обнаружения атак RealSecure отслеживает более 600 различных событий, влияющих на безопасность и относящихся к возможности внешних атак.

Общие методики защиты от вирусов в обязательном порядке являются обязательной составной частью «Политики информационной безопасности предприятия». В соответствующих разделах политики описываются принципы антивирусной защиты, применяемые стандарты и нормативные документы, определяющие порядок действий пользователя при работе в локальной и внешних сетях, его полномочия, применяемые антивирусные средства. Наборы обязательных правил могут быть достаточно разнообразны, однако можно сформулировать в общем виде следующие правила для пользователей:

· проверять на вирусы все дискеты, CD-RW, ZIP-диски, побывавшие на другом компьютере, все приобретенные CD;

· использовать антивирусные программы известных проверенных фирм, регулярно (в идеале - ежедневно) обновлять их базы;

· не выгружать резидентную часть (монитор) антивирусной программы из оперативной памяти компьютера;

· использовать только программы и данные, полученные из надежных источников - чаще всего вирусами бывают заражены пиратские копии программ;

· никогда не открывать файлы, прикрепленные к электронным письмам, пришедшим от неизвестных отправителей, и не заходить на сайты, рекламируемые через спам-рассылки (по данным Лаборатории Касперского, в настоящее время около 90 % вирусов распространяются именно таким образом).

Аналогично можно сформулировать несколько общих требований к хорошей антивирусной программе. Такая программа должна:

· обеспечивать эффективную защиту в режиме реального времени - резидентная часть (монитор) программы должна постоянно находиться в оперативной памяти компьютера и производить проверку всех файловых операций (при создании, редактировании, копировании файлов, запуске их на исполнение), сообщений электронной почты, данных и программ, получаемых из Internet;

· позволять проверять все содержимое локальных дисков «по требованию», запуская проверку вручную или автоматически по расписанию или при включении компьютера;

· защищать компьютер даже от неизвестных вирусов – программа должна включать в себя технологии поиска неизвестных вирусов, основанные на принципах эвристического анализа;

· уметь проверять и лечить архивированные файлы;

· давать возможность регулярно (желательно ежедневно) обновлять антивирусные базы (через Internet, с дискет или CD).

В настоящее время в России используются главным образом два проверенных качественных антивирусных пакета: Dr.WEB и «Антивирус Касперского». Каждая из этих продуктов имеет свою линейку, ориентированную на разные сферы применения – для использования на локальных компьютерах, для малого и среднего бизнеса, для крупных корпоративных клиентов, для защиты локальных сетей, для почтовых, файловых серверов, серверов приложений. Оба продукта, безусловно, отвечают всем вышеперечисленным требованиям.

В настоящее время в России используются главным образом два проверенных качественных антивирусных пакета: Dr.WEB и «Антивирус Касперского». Каждая из этих продуктов имеет свою линейку, ориентированную на разные сферы применения – для использования на локальных компьютерах, для малого и среднего бизнеса, для крупных корпоративных клиентов, для защиты локальных сетей, для почтовых, файловых серверов, серверов приложений. Оба продукта, безусловно, отвечают всем вышеперечисленным требованиям.

Как защищаться? Наиболее простой способ - купить новейшие рекламируемые средства защиты и установить их у себя в организации, не утруждая себя обоснованием их полезности и эффективности. Если компания богата, то она может позволить себе этот путь. Однако истинный руководитель должен системно оценивать ситуацию и правильно расходовать средства. Во всем мире сейчас принято строить комплексную систему защиту информации и информационных систем в несколько этапов - на основе формирования концепции информационной безопасности, имея в виду в первую очередь взаимосвязь ее основных понятий (рис. 9.3).

Первый этап - информационное обследование предприятия - самый важный. Именно на этом этапе определяется, от чего в первую очередь необходимо защищаться компании.

Рисунок 9.3 – Взаимосвязанные параметры поля информационной безопасности

Вначале строится так называемая модель нарушителя, которая описывает вероятный облик злоумышленника, т. е. его квалификацию, имеющиеся средства для реализации тех или иных атак, обычное время действия и т. п. На этом этапе можно получить ответ на два вопроса, которые были заданы выше: «Зачем и от кого надо защищаться?» На этом же этапе выявляются и анализируются уязвимые места и возможные пути реализации угроз безопасности, оценивается вероятность атак и ущерб от их осуществления.

По результатам этапа вырабатываются рекомендации по устранению выявленных угроз, правильному выбору и применению средств защиты. На этом этапе может быть рекомендовано не приобретать достаточно дорогие средства защиты, а воспользоваться уже имеющимися в распоряжении. Например, в случае, когда в организации есть мощный маршрутизатор, можно рекомендовать воспользоваться встроенными в него защитными функциями, а не приобретать более дорогой межсетевой экран (Firewall).

Наряду с анализом существующей технологии должна осуществляться разработка политики в области информационной безопасности и свода организационно-распорядительных документов, являющихся основой для создания инфраструктуры информационной безопасности (рис. 9.4). Эти документы, основанные на международном законодательстве и законах Российской федерации и нормативных актах, дают необходимую правовую базу службам безопасности и отделам защиты информации для проведения всего спектра защитных мероприятий, взаимодействия с внешними организациями, привлечения к ответственности нарушителей и т. п.

Рисунок 9.4 – Составляющие инфраструктуры информационной безопасности

Формирование политики ИБ должно сводиться к следующим практическим шагам.

1. Определение и разработка руководящих документов и стандартов в области ИБ, а также основных положений политики ИБ, включая:

o принципы администрирования системы ИБ и управление доступом к вычислительным и телекоммуникационным средствам, программам и информационным ресурсам, а также доступом в помещения, где они располагаются;

o принципы контроля состояния систем защиты информации, способы информирования об инцидентах в области ИБ и выработку корректирующих мер, направленных на устранение угроз;

o принципы использования информационных ресурсов персоналом компании и внешними пользователями;

o организацию антивирусной защиты и защиты против несанкционированного доступа и действий хакеров;

o вопросы резервного копирования данных и информации;

o порядок проведения профилактических, ремонтных и восстановительных работ;

o программу обучения и повышения квалификации персонала.

2. Разработка методологии выявления и оценки угроз и рисков их осуществления, определение подходов к управлению рисками: является ли достаточным базовый уровень защищенности или требуется проводить полный вариант анализа рисков.

3. Структуризацию контрмер по уровням требований к безопасности.

4. Порядок сертификации на соответствие стандартам в области ИБ. Должна быть определена периодичность проведения совещаний по тематике ИБ на уровне руководства, включая периодический пересмотр положений политики ИБ, а также порядок обучения всех категорий пользователей информационной системы по вопросам ИБ.

Следующим этапом построения комплексной системы информационной безопасности служит приобретение, установка и настройка рекомендованных на предыдущем этапе средств и механизмов защиты информации. К таким средствам можно отнести системы защиты информации от несанкционированного доступа, системы криптографической защиты, межсетевые экраны, средства анализа защищенности и другие.

Для правильного и эффективного применения установленных средств защиты необходим квалифицированный персонал.

С течением времени имеющиеся средства защиты устаревают, выходят новые версии систем обеспечения информационной безопасности, постоянно расширяется список найденных слабых мест и атак, меняется технология обработки информации, изменяются программные и аппаратные средства, приходит и уходит персонал компании. Поэтому необходимо периодически пересматривать разработанные организационно-распорядительные документы, проводить обследование ИС или ее подсистем, обучать новый персонал, обновлять средства защиты.

Следование описанным выше рекомендациям построения комплексной системы обеспечения информационной безопасности поможет достичь необходимого и достаточного уровня защищенности вашей автоматизированной системы.

Чем защищаться? Условно можно выделить три категории средств защиты - традиционные средства, новые технологии и средства криптографической защиты информации. Криптографические средства вынесены в отдельную категорию, потому что они являют собой совершенно особый класс защитных средств, который не может быть отнесен к какому-либо другому классу.

Традиционные средства защиты строились с учетом классических моделей разграничения доступа, разработанных в 1960-1970-х годах. В то время сети еще не получили столь широкого распространения, да и разрабатывались эти модели в военных ведомствах. К таким средствам можно отнести системы разграничения доступа и межсетевые экраны. Первые средства реализуют разграничение доступа конкретных пользователей к ресурсам конкретного компьютера или всей сети, а вторые - разграничивают доступ между двумя участками сети с различными требованиями по безопасности. Ярким примером систем разграничения доступа являются системы семейства SecretNet, разработанные Научно-инженерным предприятием «Информзащита» и на сегодняшний день являющиеся лидерами российского рынка информационной безопасности.

Из межсетевых экранов можно назвать продукты компаний CheckPoint и CyberGuard - Firewall-1 и CyberGuard Firewall соответственно. В частности, межсетевой экран CheckPoint Firewall-1 по данным независимых агентств охватывает более 40 % мирового рынка защитных средств этого класса. К классу межсетевых экранов можно также отнести и многие маршрутизаторы, реализующие фильтрацию данных на основе специальных правил (рис. 9.5).

Рисунок 9.5 – Использование комплекса «маршрутизатор-файерволл» в системах защиты информации при подключении к Internet

Однако у этих средств есть свои особенности. Например, если предъявить этим системам украденные идентификатор и секретный элемент (как правило, имя пользователя и пароль), то и системы разграничения доступа, и межсетевые экраны «пропустят» взломщика в корпоративную сеть и дадут доступ к тем ресурсам, к которым допущен пользователь, чьи имя и пароль «уведены». А получить пароль сейчас достаточно просто.

Для этого можно использовать большой арсенал различных средств, начиная от программ-взломщиков, перебирающих за короткое время огромное число возможных паролей, и заканчивая анализаторами протоколов, которые исследуют трафик, передаваемый по сетям, и вычленяют из него именно те фрагменты, которые характеризуют пароли.

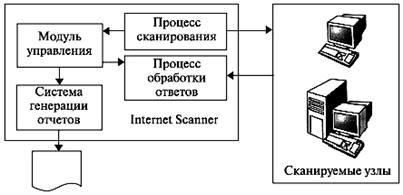

Для устранения таких недостатков были разработаны новые технологии и различные механизмы защиты, из которых широкое распространение получили анализ защищенности и обнаружение атак. Анализ защищенности заключается в поиске в вычислительной системе и ее компонентах различных уязвимых мест, которые могут стать мишенью для реализации атак. Именно наличие этих мест приводит к возможности несанкционированного проникновения в компьютерные сети и системы. Самым известным продуктом в области анализа защищенности является семейство SAFEsuite американской компании Internet Security Systems, которое состоит из трех систем, обнаруживающих уязвимости («дыры») и ошибки в программном обеспечении - Internet Scanner, System Scanner и Database Scanner (рис. 9.6).

Обнаружение атак - это новая технология, которая получила распространение в последние годы. Ее отличительная особенность состоит в обнаружении любых атак, в том числе исходящих и от авторизованных пользователей, и пропускаемых межсетевыми экранами и средствами разграничения доступа. На этом рынке также лидирует компания ISS с системой обнаружения атак RealSecure.

Рисунок 9.6 – Схема применения сканирующей системы информационной безопасности

Необходимо сказать несколько слов о криптографических средствах, которые предназначены для защиты критически важных данных от несанкционированного прочтения и/или модификации. Криптография – это совокупность технических, математических, алгоритмических и программных методов преобразования данных (шифрование данных), которая делает их бесполезными для любого пользователя, у которого нет ключа для расшифровки.

Формальные математические методы криптографии были разработаны Клодом Шенноном [Шеннон К. Математическая теория криптография, 1945]. Он доказал теорему о существовании и единственности абсолютно стойкого шифра - такой системы шифрования, когда текст однократно зашифровывается с помощью случайного открытого ключа такой же длины. В 1976 году американские математики У.Диффи и М.Хеллман обосновали методологию асимметричного шифрования с применением открытой однонаправленной функции (это такая функция, когда по ее значению нельзя восстановить значение аргумента) и открытой однонаправленной функции с секретом.

В 1990-е годы в США были разработаны методы шифрования с помощью особого класса функций - хэш-функций (Hash Function). Хэш-функция (дайджест-функция) - это отображение, на вход которого подается сообщение переменной длины М, а выходом является строка фиксированной длины h(M) - дайджест сообщения. Криптостойкость такого метода шифрования состоит в невозможности подобрать документ М', который обладал бы требуемым значением хэш-функции. Параметры вычисления хэш-функции h являются семейством ключей {К}N. В настоящее время на этих принципах строятся алгоритмы формирования электронной цифровой подписи (ЭЦП).

Наиболее используемыми симметричными алгоритмами шифрования в настоящее время являются DES (Data Encryption Standard), IDEA (International Data Encryption Algorithm), RC2, RC5, CAST, Blowfish. Асимметричные алгоритмы - RSA (Rivest, Shamir, Adleman), алгоритм Эль Гамаля, криптосистема ЕСС на эллиптических кривых, алгоритм открытого распределения ключей Диффи-Хеллмана. Алгоритмы, основанные на применении хэш-функций, - MD4 (Message Digest 4), MD5 (Message Digest 5), SHA (Secure Hash Algorithm).

Наиболее известным программным продуктом, распространяемым свободно, является пакет PGP (Pretty Good Privacy). Пакет разработан в 1995 году Филом Циммерманом (Phil Zimmerman), который использовал упомянутые выше алгоритмы RSA, IDEA, и MD5. PGP состоит из трех частей - алгоритма IDEA, сигнатуры и цифровой подписи. PGP использует три ключа - открытый ключ адресата, секретный ключ владельца и сеансовый ключ, генерируемый при помощи RSA и открытого ключа случайным образом при шифровании сообщения (рис. 9.7).

Рисунок 9.7 – Схема формирования защищенного сообщения с помощью пакета PGP

Криптографические преобразования обеспечивают решение следующих базовых задач защиты - конфиденциальности (невозможности прочитать данные и извлечь полезную информацию) и целостности (невозможности модифицировать данные для изменения смысла или внесения ложной информации).

Технологии криптографии позволяют реализовать следующие процессы информационной защиты:

- идентификация (отождествление) объекта или субъекта сети или информационной системы;

- аутентификация (проверка подлинности) объекта или субъекта сети;

- контроль/разграничение доступа к ресурсам локальной сети или внесетевым сервисам;

- обеспечение и контроль целостности данных.

Эти средства обеспечивают достаточно высокий уровень защищенности информации, однако в России существует специфика их использования, связанная с действиями государственных органов и не позволяющая широко применять их в коммерческом секторе.

|

|

|

|

|

Дата добавления: 2014-01-04; Просмотров: 597; Нарушение авторских прав?; Мы поможем в написании вашей работы!