КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Средства обеспечения безопасности VPN

|

|

|

|

Варианты построения виртуальных защищенных каналов

Основные понятия и функции сети VPN

При подключении корпоративной локальной сети к открытой сети возникают угрозы безопасности двух основных типов:

- НСД к внутренним ресурсам корпоративной локальной сети, получаемый злоумышленником в результате несанкционированного входа в эту сеть;

- НСД к корпоративным данным в процессе их передачи по открытой сети.

Обеспечение безопасности информационного взаимодействия локальных сетей и отдельных компьютеров через открытые сети, в частности через сеть Интернет, возможно путем эффективного решения следующих задач:

- защита подключенных к открытым каналам связи локальных сетей и отдельных компьютеров от несанкционированных действий со стороны внешней среды;

- защита информации в процессе ее передачи по открытым каналам связи.

Как уже отмечалось ранее, для защиты локальных сетей и отдельных компьютеров от несанкционированных действий со стороны внешней среды обычно используют МЭ, поддерживающие безопасность информационного взаимодействия путем:

· фильтрации двустороннего потока сообщений, а также

· выполнения функций посредничества при обмене информацией.

МЭ располагают на стыке между локальной и открытой сетью. Для защиты отдельного удаленного компьютера, подключенного к открытой сети, на этом компьютере устанавливают ПО сетевого экрана, и такой сетевой экран называется персональным.

Защита информации в процессе ее передачи по открытым каналам основана на использовании виртуальных защищенных сетей VPN.

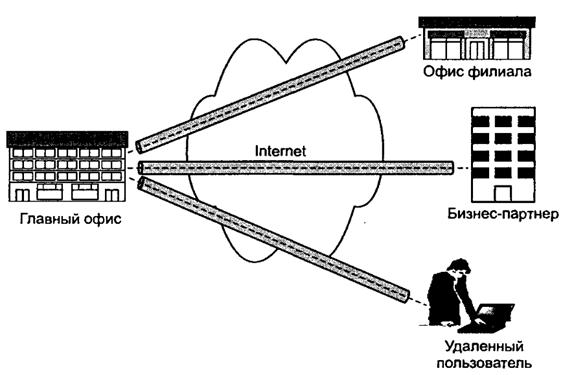

Виртуальной защищенной сетью VPN (Virtual Private Network) называют объединение локальных сетей и отдельных компьютеров через открытую внешнюю среду передачи информации в единую виртуальную корпоративную сеть, обеспечивающую безопасность циркулирующих данных. Виртуальная защищенная сеть VPN формируется путем построения виртуальных защищенных каналов связи, создаваемых на базе открытых каналов связи общедоступной сети. Эти виртуальные защищенные каналы связи называются туннелями VPN. Сеть VPN позволяет с помощью туннелей VPN соединить центральный офис, офисы филиалов, офисы бизнес-партнеров и удаленных пользователей и безопасно передавать информацию через Интернет (рис. 1).

Туннель VPN представляет собой соединение, проведенное через открытую сеть, по которому передаются криптографически защищенные пакеты сообщений виртуальной сети. Защита информации в процессе ее передачи по туннелю VPN основана:

- на аутентификации взаимодействующих сторон;

- криптографическом закрытии (шифровании) передаваемых данных;

- проверке подлинности и целостности доставляемой информации.

Рис. 1. Виртуальная защищенная сеть VPN

Для этих функций характерна взаимосвязь друг с другом. При их реализации используются криптографические методы защиты информации. Эффективность такой защиты обеспечивается за счет совместного использования симметричных и асимметричных криптографических систем. Туннель VPN, формируемый устройствами VPN, обладает свойствами защищенной выделенной линии, которая развертывается в рамках общедоступной сети, например Интернета. Устройства VPN могут играть в виртуальных частных сетях роль

- VPN-клиента,

- VPN-сервера

- шлюза безопасности VPN.

VPN-клиент представляет собой программный или программно-аппаратный комплекс, выполняемый обычно на базе персонального компьютера. Его сетевое ПО модифицируется для выполнения шифрования и аутентификации трафика, которым это устройство обменивается с другими VPN-клиентами, VPN-серверами или шлюзами безопасности VPN. Обычно реализация VPN-клиента представляет собой программное решение, дополняющее стандартную ОС — Windows NT/2000/XP или Unix.

VPN-сервер представляет собой программный или программно-аппаратный комплекс, устанавливаемый на компьютере, выполняющем функции сервера. VPN-сервер обеспечивает защиту серверов от НСД из внешних сетей, а также организацию защищенных соединений (ассоциаций) с отдельными компьютерами и с компьютерами из сегментов локальных сетей, защищенных соответствующими VPN-продуктами. VPN-сервер является функциональным аналогом продукта VPN-клиент для серверных платформ. Он отличается, прежде всего, расширенными ресурсами для поддержания множественных соединений с VPN-клиентами. VPN-сервер может поддерживать защищенные соединения с мобильными пользователями.

Шлюз безопасности VPN (security gateway) — это сетевое устройство, подключаемое к двум сетям и выполняющее функции шифрования и аутентификации для многочисленных хостов, расположенных за ним. Размещен шлюз безопасности VPN так, чтобы через него проходил весь трафик, предназначенный для внутренней корпоративной сети. Сетевое соединение шлюза VPN прозрачно для пользователей позади шлюза, и представляется им выделенной линией, хотя на самом деле прокладывается через открытую сеть с коммутацией пакетов. Адрес шлюза безопасности VPN указывается как внешний адрес входящего туннелируемого пакета, а внутренний адрес пакета является адресом конкретного хоста позади шлюза. Шлюз безопасности VPN может быть реализован в виде:

- отдельного программного решения,

- отдельного аппаратного устройства,

- маршрутизатора или МЭ, дополненных функциями VPN.

Открытая внешняя среда передачи информации включает как каналы скоростной передачи данных, в качестве которой используется сеть Интернет, так и более медленные общедоступные каналы связи, в качестве которых обычно применяются каналы телефонной сети. Эффективность виртуальной частной сети VPN определяется степенью защищенности информации, циркулирующей по открытым каналам связи. Для безопасной передачи данных через открытые сети широко используют инкапсуляцию и туннелирование.

С помощью методики туннелирования пакеты данных передаются через общедоступную сеть, как по обычному двухточечному соединению. Между каждой парой «отправитель — получатель данных» устанавливается своеобразный туннель — логическое соединение, позволяющее инкапсулировать данные одного протокола в пакеты другого.

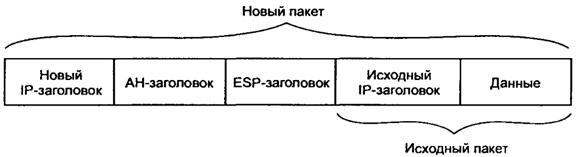

Суть туннелирования состоит в том, чтобы инкапсулировать, т.е. «упаковать», передаваемую порцию данных, вместе со служебными полями, в новый «конверт». При этом пакет протокола более низкого уровня помещается в поле данных пакета протокола более высокого или такого же уровня. Следует отметить, что туннелирование само по себе не защищает данные от НСД или искажения, но благодаря туннелированию появляется возможность полной криптографической защиты инкапсулируемых исходных пакетов. Чтобы обеспечить конфиденциальность передаваемых данных, отправитель шифрует исходные пакеты, упаковывает их во внешний пакет с новым IP-заголовком и отправляет по транзитной сети (рис. 2).

Особенность технологии туннелирования в том, что она позволяет зашифровывать исходный пакет целиком, вместе с заголовком, а не только его поле данных. Это важно, поскольку некоторые поля заголовка содержат информацию, которая может быть использована злоумышленником. В частности, из заголовка исходного пакета можно извлечь сведения о внутренней структуре сети — данные о количестве подсетей и узлов и их IP-адресах. Злоумышленник может использовать такую информацию при организации атак на корпоративную сеть. Исходный пакет с зашифрованным заголовком не может быть использован для организации транспортировки по сети. Поэтому для защиты исходного пакета применяют его инкапсуляцию и туннелирование. Исходный пакет зашифровывают полностью, вместе с заголовком, и затем этот зашифрованный пакет помещают в другой внешний пакет с открытым заголовком. Для транспортировки данных по открытой сети используются открытые поля заголовка внешнего пакета.

Рис. 2. Пример пакета, подготовленного для туннелирования

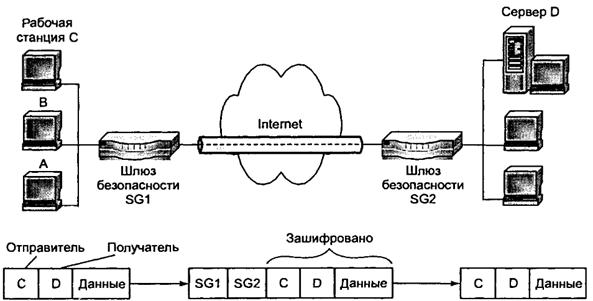

По прибытии в конечную точку защищенного канала из внешнего пакета извлекают внутренний исходный пакет, расшифровывают его и используют его восстановленный заголовок для дальнейшей передачи по внутренней сети (рис. 3).

Рис. 3. Схема виртуального защищенного туннеля

Туннелирование может быть использовано для защиты не только конфиденциальности содержимого пакета, но и его целостности и аутентичности, при этом электронную цифровую подпись можно распространить на все поля пакета.

В дополнение к сокрытию сетевой структуры между двумя точками, туннелирование может также предотвратить возможный конфликт адресов между двумя локальными сетями. При создании локальной сети, не связанной с Internet, компания может использовать любые IP-адреса для своих сетевых устройств и компьютеров. При объединении ранее изолированных сетей эти адреса могут начать конфликтовать друг с другом и с адресами, которые уже используются в Internet. Инкапсуляция пакетов решает эту проблему, поскольку позволяет скрыть первоначальные адреса и добавить новые, уникальные в пространстве IP-адресов Internet, которые затем используются для пересылки данных по разделяемым сетям. Сюда же входит задача настройки IP-адреса и других параметров для мобильных пользователей, подключающихся к локальной сети.

Механизм туннелирования широко применяется в различных протоколах формирования защищенного канала. Обычно туннель создается только на участке открытой сети, где существует угроза нарушения конфиденциальности и целостности данных, например между точкой входа в открытый Интернет и точкой входа в корпоративную сеть. При этом для внешних пакетов используются адреса пограничных маршрутизаторов, установленных в этих двух точках, а внутренние адреса конечных узлов содержатся во внутренних исходных пакетах в защищенном виде.

Следует отметить, что сам механизм туннелирования не зависит от того, с какой целью применяется туннелирование. Туннелирование может применяться не только для обеспечения конфиденциальности и целостности всей передаваемой порции данных, но и для организации перехода между сетями с разными протоколами (например, IPv4 и IPv6). Туннелирование позволяет организовать передачу пакетов одного протокола в логической среде, использующей другой протокол. В результате появляется возможность решить проблемы взаимодействия нескольких разнотипных сетей, начиная с необходимости обеспечения целостности и конфиденциальности передаваемых данных и заканчивая преодолением несоответствий внешних протоколов или схем адресации.

Реализацию механизма туннелирования можно представить как результат работы протоколов трех типов:

- протокола-«пассажира»,

- несущего протокола

- и протокола туннелирования.

Например, в качестве протокола-«пассажира» может быть использован транспортный протокол IPX, переносящий данные в локальных сетях филиалов одного предприятия. Наиболее распространенным вариантом несущего протокола является протокол IP сети Интернет. В качестве протоколов туннелирования могут быть использованы

· протоколы канального уровня РРТР и L2TP,

· а также протокол сетевого уровня IPSec.

Благодаря туннелированию становится возможным сокрытие инфраструктуры Internet от VPN-приложений.

Туннели VPN могут создаваться для различных типов конечных пользователей —

· либо это локальная сеть LAN (local area network) со шлюзом безопасности,

· либо отдельные компьютеры удаленных и мобильных пользователей.

Для создания виртуальной частной сети крупного предприятия нужны VPN-шлюзы, VPN-серверы и VPN-клиенты. VPN-шлюзы целесообразно использовать для защиты локальных сетей предприятия, VPN-серверы и VPN-клиенты используют для организации защищенных соединений удаленных и мобильных пользователей с корпоративной сетью через Интернет.

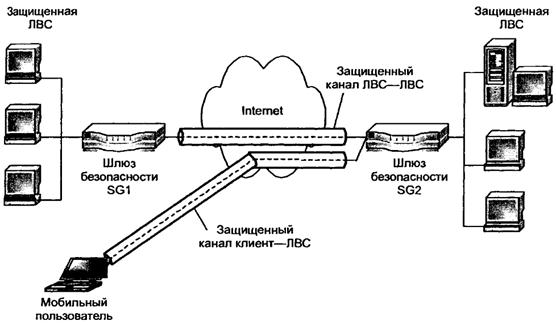

Безопасность информационного обмена необходимо обеспечивать как в случае объединения локальных сетей, так и в случае доступа к локальным сетям удаленных или мобильных пользователей. При проектировании VPN обычно рассматриваются две основные схемы:

1) виртуальный защищенный канал между локальными сетями (канал ЛВС—ЛВС);

2) виртуальный защищенный канал между узлом и локальной сетью (канал клиент—ЛВС) (рис. 4).

Схема 1 соединения позволяет заменить дорогостоящие выделенные линии между отдельными офисами и создать постоянно доступные защищенные каналы между ними. В этом случае шлюз безопасности служит интерфейсом между туннелем и локальной сетью, при этом пользователи локальных сетей используют туннель для общения друг с другом. Многие компании используют данный вид VPN в качестве замены или дополнения к имеющимся соединениям глобальной сети, таким как frame relay.

Схема 2 защищенного канала VPN предназначена для установления соединений с удаленными или мобильными пользователями. Создание туннеля инициирует клиент (удаленный пользователь). Для связи со шлюзом, защищающим удаленную сеть, он запускает на своем компьютере специальное клиентское ПО.

Этот вид VPN заменяет собой коммутируемые соединения и может использоваться наряду с традиционными методами удаленного доступа.

Существуют варианты схем виртуальных защищенных каналов. В принципе любой из двух узлов виртуальной корпоративной сети, между которыми формируется виртуальный защищенный канал, может принадлежать конечной или промежуточной точке защищаемого потока сообщений.

Рис. 4. Виртуальные защищенные каналы типа ЛВС—ЛВС и клиент—ЛВС

С точки зрения обеспечения информационной безопасности лучшим является вариант, при котором конечные точки защищенного туннеля совпадают с конечными точками защищаемого потока сообщений. В этом случае обеспечивается защищенность канала вдоль всего пути следования пакетов сообщений. Однако такой вариант ведет к децентрализации управления и избыточности ресурсных затрат. В этом случае необходима установка средств создания VPN на каждом клиентском компьютере локальной сети. Это усложняет централизованное управление доступом к компьютерным ресурсам и не всегда оправдано экономически. Отдельное администрирование каждого клиентского компьютера с целью конфигурирования в нем средств защиты является достаточно трудоемкой процедурой в большой сети.

Если внутри локальной сети, входящей в виртуальную сеть, не требуется защита трафика, тогда в качестве конечной точки защищенного туннеля можно выбрать МЭ или пограничный маршрутизатор этой локальной сети. Если же поток сообщений внутри локальной сети должен быть защищен, тогда в качестве конечной точки туннеля в этой сети должен выступать компьютер, который участвует в защищенном взаимодействии. При доступе к локальной сети удаленного пользователя компьютер этого пользователя должен быть конечной точкой виртуального защищенного канала.

Достаточно распространенным является вариант, когда защищенный туннель прокладывается только внутри открытой сети с коммутацией пакетов, например, внутри Интернета. Этот вариант отличается удобством применения, но обладает сравнительно низкой безопасностью. В качестве конечных точек такого туннеля обычно выступают провайдеры Интернета или пограничные маршрутизаторы (межсетевые экраны) локальной сети.

При объединении локальных сетей туннель формируется только между пограничными провайдерами Интернета, или маршрутизаторами (межсетевыми экранами) локальной сети. При удаленном доступе к локальной сети туннель создается между сервером удаленного доступа провайдера Интернета, а также пограничным провайдером Интернета или маршрутизатором (межсетевым экраном) локальной сети. Построенные по данному варианту виртуальные корпоративные сети обладают хорошей масштабируемостью и управляемостью. Сформированные защищенные туннели полностью прозрачны для клиентских компьютеров и серверов локальной сети, входящей в такую виртуальную сеть. ПО этих узлов остается без изменений. Однако данный вариант характеризуется сравнительно низкой безопасностью информационного взаимодействия, поскольку частично трафик проходит по открытым каналам связи в незащищенном виде. Если создание и эксплуатацию такой VPN берет на себя провайдер ISP, тогда вся виртуальная частная сеть может быть построена на его шлюзах прозрачно для локальных сетей и удаленных пользователей предприятия. Но в этом случае возникают проблемы доверия к провайдеру и постоянной оплаты его услуг.

Защищенный туннель создается компонентами виртуальной сети, функционирующими на узлах, между которыми формируется туннель. Эти компоненты принято называть инициатором туннеля и терминатором туннеля.

Инициатор туннеля инкапсулирует исходный пакет в новый пакет, содержащий новый заголовок с информацией об отправителе и получателе. Инкапсулируемые пакеты могут принадлежать к протоколу любого типа, включая пакеты немаршрутизируемых протоколов, например NetBEUI. Все передаваемые по туннелю пакеты являются пакетами IP. Маршрут между инициатором и терминатором туннеля определяет обычная маршрутизируемая сеть IP, которая может быть сетью, отличной от Интернета.

Инициировать и разрывать туннель могут различные сетевые устройства и ПО. Например, туннель может быть инициирован ноутбуком мобильного пользователя, оборудованным модемом и соответствующим ПО для установления соединений удаленного доступа. В качестве инициатора может выступить также маршрутизатор локальной сети, наделенный соответствующими функциональными возможностями. Туннель обычно завершается коммутатором сети или шлюзом провайдера услуг.

Терминатор туннеля выполняет процесс, обратный инкапсуляции. Терминатор удаляет новые заголовки и направляет каждый исходный пакет адресату в локальной сети.

Конфиденциальность инкапсулируемых пакетов обеспечивается путем их шифрования, а целостность и подлинность — путем формирования электронной цифровой подписи. Существует множество методов и алгоритмов криптографической защиты данных, поэтому необходимо, чтобы инициатор и терминатор туннеля своевременно согласовали друг с другом и использовали одни и те же методы и алгоритмы защиты. Для обеспечения возможности расшифровывания данных и проверки цифровой подписи при приеме инициатор и терминатор туннеля должны также поддерживать функции безопасного обмена ключами. Кроме того, конечные стороны информационного взаимодействия должны пройти аутентификацию, чтобы гарантировать создание туннелей VPN только между уполномоченными пользователями.

Существующая сетевая инфраструктура корпорации может быть подготовлена к использованию VPN как с помощью программного, так и с помощью аппаратного обеспечения.

При построении защищенной виртуальной сети VPN первостепенное значение имеет задача обеспечения информационной безопасности. Согласно общепринятому определению, под безопасностью данных понимают их конфиденциальность, целостность и доступность. Применительно к задачам VPN критерии безопасности данных могут быть определены следующим образом:

- конфиденциальность — гарантия того, что в процессе передачи данных по защищенным каналам VPN эти данные могут быть известны только легальным отправителю и получателю;:

- целостность — гарантия сохранности передаваемых данных во время прохождения по защищенному каналу VPN. Любые попытки изменения, модифицикации, разрушения или создания новых данных будут обнаружены и станут известны легальным пользователям;

- доступность — гарантия того, что средства, выполняющие функции VPN, постоянно доступны легальным пользователям. Доступность средств VPN является комплексным показателем, который зависит от надежности реализации, качества обслуживания и степени защищенности самого средства от внешних атак.

Конфиденциальность обеспечивается с помощью различных методов и алгоритмов симметричного и асимметричного шифрования. Целостность передаваемых данных обычно достигается с помощью различных вариантов технологии электронной подписи, основанных на асимметричных методах шифрования и односторонних функциях.

Аутентификация осуществляется на основе многоразовых и одноразовых паролей, цифровых сертификатов, смарт-карт, протоколов строгой аутентификации, обеспечивает установление VPN-соединения только между легальными пользователями и предотвращает доступ к средствам VPN нежелательных лиц.

Авторизация подразумевает предоставление абонентам, доказавшим свою легальность (аутентичность), разных видов обслуживания, в частности разных способов шифрования их трафика. Авторизация и управление доступом часто реализуются одними и теми же средствами.

Для обеспечения безопасности передаваемых данных в виртуальных защищенных сетях должны быть решены следующие основные задачи сетевой безопасности:

- взаимная аутентификация абонентов при установлении соединения;

- обеспечение конфиденциальности, целостности и аутентичности передаваемой информации;

- авторизация и управление доступом;

- безопасность периметра сети и обнаружение вторжений;

- управление безопасностью сети.

Аутентификация абонентов. Процедура аутентификации (установление подлинности) разрешает вход для легальных пользователей и предотвращает доступ к сети нежелательных лиц.

Обеспечение конфиденциальности, целостности и аутентичности информации. Задача обеспечения конфиденциальности информации заключается в защите передаваемых данных от несанкционированного чтения и копирования. Основным средством обеспечения конфиденциальности информации является шифрование.

Авторизация и управление доступом. Ключевым компонентом безопасности VPN является гарантия того, что доступ к компьютерным ресурсам получают авторизованные пользователи, в то время как для неавторизованных пользователей сеть полностью закрыта.

При построении программных средств авторизации применяются:

- централизованная схема авторизации;

- децентрализованная схема авторизации.

Основное назначение централизованной системы авторизации — реализовать принцип единого входа. Управление процессом предоставления ресурсов пользователю осуществляется сервером. Централизованный подход к процессу авторизации реализован в системах Kerberos, RADIUS и TACACS.

В последнее время активно развивается так называемое ролевое управление доступом. Оно решает не столько проблемы безопасности, сколько улучшает управляемость систем. Суть ролевого управления доступом заключается в том, что между пользователями и их привилегиями помещают промежуточные сущности — роли. Для каждого пользователя одновременно могут быть активными несколько ролей, каждая из которых дает ему вполне определенные права.

Поскольку ролей много меньше, чем пользователей и привилегий, использование ролей способствует понижению сложности и, следовательно, улучшению управляемости системы. Кроме того, на основании ролевой модели управления доступом можно реализовать такой важный принцип, как разделение обязанностей (например, невозможность в одиночку скомпрометировать критически важный процесс).

Безопасность периметра сети и обнаружение вторжений. Жесткий контроль доступа к приложениям, сервисам и ресурсам защищаемой сети является важной функцией правильно построенной сети. Использование таких средств безопасности, как МЭ, системы обнаружения вторжений, системы аудита безопасности, антивирусные комплексы обеспечивает системную защиту перемещаемых по сети данных.

Важной частью общего решения безопасности сети являются МЭ, которые контролируют трафик, пересекающий периметр защищаемой сети и накладывают ограничения на пропуск трафика в соответствии с политикой безопасности организации.

Дополнительным элементом гарантии безопасности периметра сети является система обнаружение вторжений IDS (Intrusion Detection System), работающая в реальном времени и предназначенная для обнаружения, фиксации и прекращения неавторизованной сетевой активности как от внешних, так и от внутренних источников.

Системы анализа защищенности сканируют корпоративную сеть с целью выявления потенциальных уязвимостей безопасности, давая возможность менеджерам сети лучше защитить сеть от атак.

Управление безопасностью сети. Сети VPN интегрируют как сами сетевые устройства, так и многочисленные сервисы управления безопасностью и пропускной способностью. Компаниям необходимо целостное управление этими устройствами и сервисами через инфраструктуру VPN, включая пользователей удаленного доступа и средств extranet. В связи с этим управление средствами VPN становится одной из важнейших задач обеспечения эффективного функционирования VPN. Система управления корпоративной сетью должна включать необходимый набор средств для управления политиками безопасности, устройствами и сервисами VPN любого масштаба.

Система управления безопасностью сети является краеугольным камнем семейства продуктов, обеспечивающих сквозную безопасность VPN. Для обеспечения высокого уровня безопасности и управляемости VPN, и в частности системы распределения криптографических ключей и сертификатов, необходимо обеспечить централизованное скоординированное управление безопасностью всей защищаемой корпоративной сети.

|

|

|

|

Дата добавления: 2013-12-12; Просмотров: 8332; Нарушение авторских прав?; Мы поможем в написании вашей работы!