КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Способы несанкционированного доступа

|

|

|

|

Конфиденциальной информацией лицом, не имеющим права доступа к ней.

ИНФОРМАЦИИ

К ИСТОЧНИКАМ КОНФИДЕНЦИАЛЬНОЙ

НЕСАНКЦИОНИРОВАННОМУ ДОСТУПУ

ПРОТИВОДЕЙСТВИЕ

Всякое действие вызывает

равное ему противодействие.

(Закон физики)

Противодействие несанкционированному доступу к конфиденциальной информации — это комплекс мероприятий, обеспечивающих исключение или ограничение неправомерного овладения охраняемыми сведениями.

1. В глубине всякой груди есть своя змея (К. Прутков).

2. Петух просыпается рано, но злодей — еще раньше (К. Прутков).

3. Голь на выдумки хитра.

4. С миру — по нитке, голому — рубаха.

5. Курочка по зернышку питается.

6. Кто ищет, тот всегда найдет.

7. Капля камень точит не силой, а частым падением.

8. Бойся любопытства. Любопытство — это исследование чужих дел.

9. Враг действует иногда через злых людей: через гордецов, через распутных, употребляя для этого разные обольщения.

Несанкционированный доступ к источникам конфиденциальной информации — это противоправное преднамеренное овладение

Конкурентная борьба в условиях рыночной экономики невозможна без получения достоверной информации, а стремление получить ее в условиях закрытого доступа порождает недобросовестную конкуренцию (потребность шпионить за конкурентом). Экономическая сущность недобросовестной конкуренции ясна — не тратить средства на проведение разработок и получение новой продукции (на это требуются, как правило, огромные средства), а, потратив незначительную часть этой суммы на противозаконные действия, получить требуемую информацию у конкурента и таким образом получить большую прибыль. Преследуются и другие цели: уничтожить конкурента, сорвать ему выгодные сделки, понизить престиж фирмы и т. д.

Чтобы добыть коммерческие секреты, злоумышленники имеют необходимые кадры, технические средства и отработанные способы и приемы действий. Какие же способы несанкционированного доступа к источникам конфиденциальной информации используются злоумышленниками?

В отечественной и зарубежной литературе имеет место различное толкование как понятия способа несанкционированного доступа, так и его содержание. Под способом вообще понимается порядок и приемы действий, приводящие к достижению какой-либо цели. Энциклопедическое понимание способа производства — исторически обусловленная форма производства материальных благ. Известно также определение способов военных действий, как порядок и приемы применения сил и средств для решения задач в операции (бою). С учетом рассмотренного, можно так определить способ несанкционированного доступа: это совокупность приемов, позволяющих злоумышленнику получить охраняемые сведения конфиденциального характера.

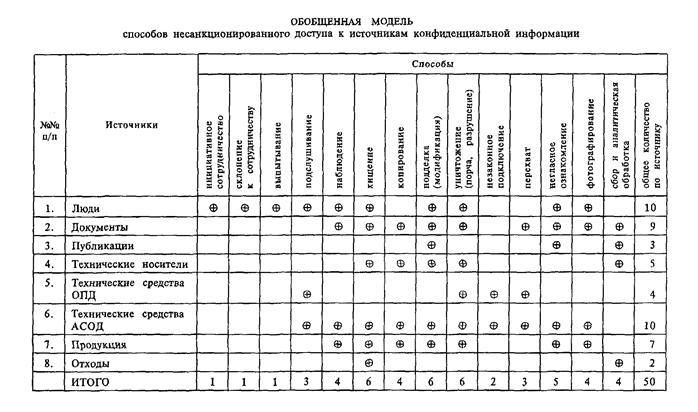

В работе «Предприниматель и безопасность» автор приводит перечень способов несанкционированного доступа к источникам конфиденциальной информации и дает краткое изложение их содержания. По нашему мнению, способами несанкционированного доступа являются:

1. Инициативное сотрудничество.

2. Склонение к сотрудничеству.

3. Выведывание, выпытывание.

4. Подслушивание.

5. Наблюдение.

6. Хищение.

7. Копирование.

8. Подделка (модификация).

9. Уничтожение.

10. Незаконное подключение.

11. Перехват.

12. Негласное ознакомление.

13. Фотографирование.

14. Сбор и аналитическая обработка информации.

Инициативное сотрудничество проявляется в определенных действиях лиц, чем-то неудовлетворенных или остро нуждающихся в средствах к существованию, из числа работающих на предприятии или просто алчных и жадных, готовых ради наживы на любые противоправные действия. Известно достаточно примеров инициативного сотрудничества по политическим, моральным или финансовым соображениям, да и просто по различным причинам и побуждениям. Финансовые затруднения, политическое или научное инакомыслие, недовольство продвижением по службе, обиды от начальства и властей, недовольство своим статусом и многое другое толкают обладателей конфиденциальной информации на сотрудничество с преступными группировками и иностранными разведками. Наличие такого человека в сфере производства и управления предприятия позволяет злоумышленникам получать необходимые сведения о деятельности фирмы и очень для них выгодно, т. к. осведомитель экономит время и расходы на внедрение своего агента, представляет свежую и достовер-Шную информацию, которую обычным путем было бы сложно получить.

Склонение к сотрудничеству — это, как правило, насильственное действие со стороны злоумышленников. Склонение или вербовка может осуществляться путем подкупа, запугивания, шантажа. Склонение к сотрудничеству реализуется в виде реальных угроз, преследования и других действий, выражающихся в преследовании, оскорблении, надругательстве и т. д. Шантаж: с целью получения средств к существованию, льгот, политических выгод в борьбе за власть практикуется с легкостью и завидным постоянством. Некоторые конкуренты не гнушаются и рэкетом. По интенсивности насилия это один из наиболее агрессивных видов деятельности, где за внешне мирными визитами и переговорами кроется готовность действовать намеренно жестоко с целью устрашения. Весьма близко к склонению лежит и переманивание специалистов фирмы конкурента на свою фирму с целью последующего обладания его знаниями.

Выведывание, выпытывание — это стремление под видом наивных вопросов получить определенные сведения. Выпытывать информацию можно и ложными трудоустройствами, и созданием ложных фирм, и другими действиями.

Подслушивание — способ ведения разведки и промышленного шпионажа, применяемый агентами, наблюдателями, информаторами, специальными постами подслушивания. В интересах подслушивания злоумышленники идут на самые различные ухищрения, используют для этого специальных людей, сотрудников, современную технику, различные приемы ее применения. Подслушивание может осуществляться непосредственным восприятием акустических колебаний лицом при прямом восприятии речевой информации либо с помощью технических средств.

Наблюдение — способ ведения разведки о состоянии и деятельности противника. Ведется визуально и с помощью оптических приборов. Процесс наблюдения довольно сложен, так как требует значительных затрат сил и средств. Поэтому наблюдение, как правило, ведется целенаправленно, в определенное время и в нужном месте специально подготовленными людьми, ведется скрытно. К техническим средствам относятся оптические приборы (бинокли, трубы, перис-

копы), телевизионные системы (для обычной освещенности и низкоуровневые), приборы наблюдения ночью и при ограниченной видимости.

Хищение — умышленное противоправное завладение чужим имуществом, средствами, документами, материалами, информацией. Похищают все, что плохо лежит, включая документы, продукцию, дискеты, ключи, коды, пароли и шифры.

Копирование. В практике криминальных действий копируют документы, содержащие интересующие злоумышленника сведения; информацию, обрабатываемую в АСОД (автоматизированные системы обработки данных); продукцию.

Подделка (модификация, фальсификация) в условиях беззастенчивой конкуренции приобрела большие масштабы. Подделывают доверительные документы, позволяющие получить определенную информацию, письма, счета, бухгалтерскую и финансовую документацию, ключи, пропуска, пароли и т. д.

Уничтожение. В части информации особую опасность представляет ее уничтожение в АСОД, в которой накапливаются на технических носителях огромные объемы сведений различного характера, причем многие из них весьма трудно изготовить в виде немашинных аналогов. Уничтожаются и люди, и документы, и средства обработки информации, и продукция.

Незаконное подключение. Под незаконным подключением будем понимать контактное или бесконтактное подключение к различным линиям и проводам с целью несанкционированного доступа к информации. Незаконное подключение как способ тайного получения информации известен давно. Подключение возможно как к проводным линиям телефонной и телеграфной связи, так и к линиям связи иного информационного назначения: линиям передачи данных, соединительным линиям периферийных устройств больших и малых ЭВМ, линиям диспетчерской связи, конференц-связи, питания, заземления и другими.

Перехват. В практике радиоэлектронной разведки под перехватом понимают получение разведывательной информации за счет приема сигналов электромагнитной энергии пассивными средствами приема, 1оО расположенными, как правило, на достаточном расстоянии от источника конфиденциальной информации. Перехвату подвержены переговоры любых систем радиосвязи, переговоры, ведущиеся с подвижных средств телефонной связи (радиотелефон), переговоры внутри помещения посредством бесшнуровых систем учрежденческой связи и другие.

Негласное ознакомление — способ получения информации, к которой субъект не допущен, но при определенных условиях он может получить возможность кое-что узнать (открытый документ на столе во время беседы с посетителем, наблюдение экрана ПЭВМ со значительного расстояния в момент работы с закрытой информацией и т. д.). К негласному ознакомлению относится и перлюстрация почтовых отправлений, учрежденческой и личной переписки.

Фотографирование — способ получения видимого изображения объектов криминальных интересов на фотоматериале. Особенность способа — документальность, позволяющая при дешифровании фотоснимков по элементам и демаскирующим признакам получить весьма ценные, детальные сведения об объекте наблюдения.

Сбор и аналитическая обработка являются завершающим этапом изучения и обобщения добытой информации с целью получения достоверных и объемлющих сведений по интересующему злоумышленника аспекту деятельности объекта его интересов. Полный объем сведений о деятельности конкурента не может быть получен каким-нибудь одним способом. Чем большими информационными возможностями обладает злоумышленник, тем больших успехов он может добиться в конкурентной борьбе. На успех может рассчитывать тот, кто быстрее и полнее соберет необходимую информацию, переработает ее и примет правильное решение.

На наш взгляд, такой перечень является независимым и непересекаемым на выбранном уровне абстракции, что позволяет рассмотреть определенное множество способов с увязкой со множеством источников конфиденциальной информации. Даже беглый обзор позволяет заключить, что к определенным источникам применимы и определенные способы. Не вдаваясь в сущность каждого способа несанкциони-

рованного доступа (СНСД), на общем уровне видно, что они могут быть сгруппированы с учетом физической природы реализации в определенные группы или направления в части решения задач противодействия им (рис. 74).

В общем плане мероприятия по противодействию несанкционированному доступу к источникам конфиденциальной информации с помощью технических средств можно свести к следующим основным направлениям:

■ защита от наблюдения и фотографирования;

■ защита от подслушивания;

■ защита от незаконного подключения;

■ защита от перехвата.

|

|

|

|

Дата добавления: 2014-01-05; Просмотров: 2586; Нарушение авторских прав?; Мы поможем в написании вашей работы!