КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

VLAN на базе портов

|

|

|

|

Виртуальные локальные сети VLAN

Лекция 13

Вопросы к лекции 12

1. Какие иерархические уровни имеют сети МetroEthernet?

2. Что можно отнести к преимуществам коммутируемых сетей Ethernet по сравнению с сетями 3-го уровня?

3. На какие типы подразделяются коммутаторы МetroEthernet?

4. На основе каких адресов строится таблица продвижения коммутатора?

5. Что такое неблокируемый коммутатор?

6. Что такое полудуплексный и дуплексный режим в коммутируемом Ethernet?

7. Почему записи в таблице продвижения имеют ограниченный срок жизни?

8. Почему коммутация на лету нашла ограниченное применение?

Виртуальной локальной сетью VLAN называется логическая группа узлов сети, трафик которой, в том числе и широковещательный, на канальном уровне полностью изолирован от других узлов сети. Это означает, что передача кадров между разными виртуальными сетями на основании MAC-адреса невозможна, независимо от типа адреса - уникального, группового или коммутации, то есть только на тот порт, который связан с адресом назначения кадра.

Таким образом, с помощью виртуальных сетей решается проблема распространения широковещательных пакетов и вызываемых ими следствий, которые могут развиться в широковещательные штормы и существенно снизить производительность сети.

Итак, VLAN обладают следующими преимуществами:

Гибкость внедрения. VLAN являются эффективным способом группировки сетевых пользователей в виртуальные рабочие группы, несмотря на их физическое размещение в сети.

VLAN обеспечивают возможность контроля широковещательных сообщений, что увеличивает полосу пропускания, доступную для пользователя.

VLAN позволяют усилить безопасность сети, определив с помощью фильтров, настроенных на коммутаторе или маршрутизаторе, политику взаимодействия пользователей из разных виртуальных сетей.

Типы VLAN

В коммутаторах могут использоваться три типа VLAN:

1. VLAN на базе портов

2. VLAN на базе MAC-адресов.

3. VLAN на основе меток в дополнительном поле кадра – стандарт IEEE 802.1q

При использовании VLAN на базе портов, каждый порт назначается в определенную VLAN, независимо от того, какой пользователь или компьютер подключен к этому порту. Это означает, что все пользователи, подключенные к этому порту, будут членами одной VLAN.

Конфигурация портов статическая и может быть изменена только вручную.

Организация услуг на базе MetroEthernet

Сети VPN 2-го уровня (L2VPN)

VPN 2 уровня опираются на магистральную сеть IP MPLS сеть 3 уровня. Главное архитектурное различие L2VPN и L3VPN состоит в том, как организованы граничных маршрутизаторов РЕ и СЕ. В VPN 2-го уровня магистральный граничный маршрутизатор РЕ не состоит с СЕ в равноправных одноранговых отношениях и не содержит собственных маршрутных таблиц для клиентской сети. Вместо этого он просто отображает входной трафик 2-го уровня на соответствующий входной туннель.

В последнее время повысился интерес операторов связи и производителей к сетям VPN MPLS 2-го уровня. Стандарты VPN MPLS 2-го уровня пока еще находятся на стадии разработки [2,3], но ведущие производители оборудования MPLS уже выпускают маршрутизаторы с поддержкой функций L2VPN. Эти проекты определяют метод для настройки туннелей L2 VPN по сети MPLS, который может обрабатывать все типы трафика 2-го уровня, включая Ethernet, ретрансляцию кадров, ATM, TDM и PPP/HDLC. При этом по туннелю переносится без изменения данные, сигнализация и синхронизация сетей второго уровня.

Для построения всех сетей второго уровня в настоящее время представляет интерес только технология Ethernet, имеющая более высокую скорость (до 10Гбит/c), чем другие технологии канального уровня. Кратко опишем наиболее распространенный формат заголовков в сетях Ethernet и схему организации VLAN, которые могут туннелироваться по сети IP MPLS.

Организация VLAN (VPN L2) по стандарту IEEE 802.1Q.

Протокол туннелирования IEEE 802.1Q VLAN tunneling– это сетевой протокол, с помощью которого данные, которые должны быть обработаны с помощью протокола А, упаковывается внутри кадра, который обрабатывается по протоколу В так, что с точки зрения протокола А сеть с протоколом В является сетью 2-го уровня (data link layer).

Туннелирование используется для выполнения ряда операций при организации VPN, в частности, для установки самостоятельной внутренней адресации. Например, администраторы различных компаний часто выдвигают требования самостоятельной нумерации собственных VLAN. При этом может совпадать нумерация у различных компаний, обслуживаемых одной магистралью, что приведет к недопустимому перемешиванию данных VLAN различных компаний. Эту проблему невозможно разрешить, выделяя определенное адресное пространство для нумерации VLAN различных компаний, так как такое решение обладает, прежде всего, плохой масштабируемостью, т.е. общее число VLAN в сети может превысить максимальное допустимое число VLAN, определенное правилами IEEE 802.1Q.

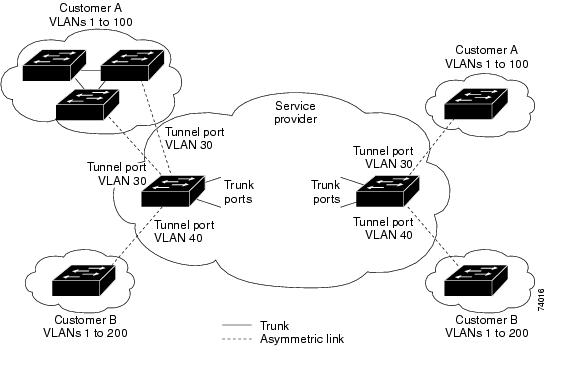

Возможности организации туннелей связи согласно IEEE 802.1Q позволяют с помощью одной VLAN обеспечить работу на общей магистрали многих абонентов-компаний, имеющих, кроме того, по несколько собственных VLAN. Порт коммутатора, настроенный на организацию туннелей по IEEE 802.1Q, называют туннельным портом в отличие от других портов, которые называют транковыми. При настройке туннельной системы некий туннельный порт соответствует номеру отдельной компании и все VLAN этой компании будут иметь этот номер.

На рис.13.1 приведена схема подключения VLAN компаний А и B к провайдерской сети с организацией двух туннелей.

Рис.13.1. Схема организации туннеля VLAN разных компаний по общей магистрали

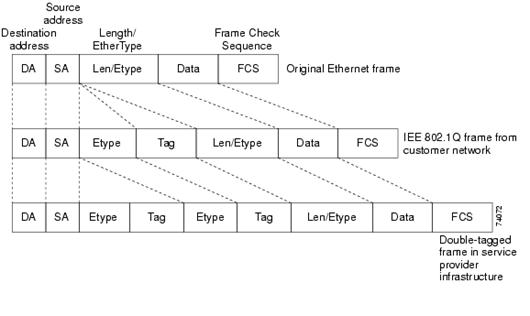

Таким образом, построение туннелей по спецификации IEEE 802.1Q позволяет расширить пространство VLAN за счет организации двухуровневой иерархии путем введения на туннельном порту в пакеты пользователей дополнительной (внешней) метки (tag) помимо существующей внутренней метки. Абонентский трафик, который приходит на туннельный порт коммутатора провайдера из транкового порта коммутатора отдельной компании, уже помечен в коммутаторе, принадлежащем компании, первым (внутренним) тегом, который определяет номер абонентской VLAN внутри компании. На туннельном порту каждому входящему пакету присваивается дополнительная метка (тег), соответствующая этому туннельному порту. На рис.13.2 показана структура исходного кадра Ethernet, изменяющаяся при организации VLAN компании(первое преобразование заголовка) и при организации туннеля на магистрали (второе преобразование).

Рис.13.2. Формат меток VLAN на уровне L2 (стандарт 802.1р)

Из рис.13.2. видно, что стандартный кадр Ethernet (верхняя часть рисунка) при создании VLAN по стандарту IEEE 802.1Q дополняется двумя полями: Etype (сокращение от EtherType) и Tag, где в первом поле указывается тип протокола обработки кадра, а во втором вносится метка (tag), соответствующая номеру VLAN внутри корпорации. На нижней части рисунка показана структура кадра при туннелировании, где значение тега соответствует номеру туннельного порта.

Таким образом, путем создания туннелей на магистрали, данные виртуальных локальных сетей различных компаний будут обрабатываться раздельно даже при совпадающих внутренних номерах.

Использование поля приоритета в коммутаторах Ethernet нового поколения обеспечивает на канальном уровне обработку очередей различных приоритетов, что позволяет в какой-то мере выполнять требования QoS. Таким образом на уровне существует возможность обеспечения QoS в ограниченном объеме. На уровне L3 возможности обработки значительно более широкие, которые позволяют учесть требования L2VPN по приоритетам в сетях IP-MPLS.

Организация сетей L2 VPN в среде IP MPLS основана на двух основных подходах: «точка-точка» и «точка-много точек». Соответственно этому есть два типа VPN 2-го уровня в среде IP MPLS:

- Двухточечные: подобно сетям ATM и ретрансляции кадров, используют фиксированные двухточечные соединения или туннели LSP (услуга VPWS-Virtual Private Wire Service), например, по технологии АTоМ-Any Transport Over MPLS, разработанной фирмой Cisco.

Многоточечные: поддерживают узловую и иерархическую топологию (услуга VPLS- Virtual Private LAN Service).

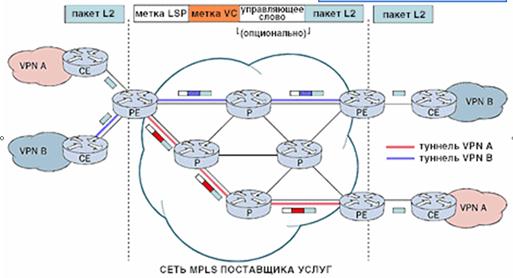

Схема организации туннелей точка-точка приводится на рис.13.3.

Рис.13.3. Сеть VPN MPLS 2-го уровня типа «точка-точка».

Сети L2 VPN также используют процесс формирования стека меток подобно VPN 3-го уровня. Внешняя туннельная метка LSP определяет последовательный маршрут через сеть провайдера Внутренняя метка виртуального канала (VC) идентифицирует VLAN, VPN или соединение в оконечной точке. Кроме того, есть дополнительное управляющее слово (control word), следующее за меткой VC, которое переносит информацию о вложенном пакете 2-го уровня.

Услуга VPLS (Virtual Private LAN Services - услуга виртуальной частной LAN) - это многоточечная модель L2 VPN, которая в последнее время вызывает большой интерес. Модель VPLS использует Ethernet в качестве технологии доступа между сетями потребителя и провайдера, позволяет расширить частную корпоративную сеть Ethernet посредством управляемой провайдером инфраструктуры MPLS. Услуга VPLS функционально может быть представлена ввиде виртуальной коммутации L2VPN на граничных маршрутизаторах РЕ сети MPLS. Множество узлов корпоративных пользователей можно соединить в одну L2VPN вместе со всеми появляющимися новыми пунктами, которые должны в одной сети 3-го уровня, и все это на втором уровне, без проблем, связанных с конфигурированием маршрутизаторов 3-го уровня (см. рис.13.4).

|

Рис. 13.41. Схема предоставления услуги VPLS для L2VPN

На рис.13.4 VLAN, направлен от узла СЕ, присоединенного к РЕ1, к СЕ, присоединенному к РЕ2, должен коммутироваться в узле РЕ3 (в виртуальном коммутаторе на втором уровне).

Как уже было отмечено, в L2VPN маршрутизаторы PE и CE не обязательно должны быть одноранговыми узлами, как это требуется для VPN 3-го уровня. Вместо этого необходимо только, чтобы существовало соединение между CE и маршрутизаторами PE, коммутирующее входящий трафик в туннели, сконфигурированные к одному или более выходным маршрутизаторам PE. Таким образом, сети VPN MPLS 2-го уровня определяют доступность узлов через плоскость данных, используя в противоположность VPN 3-го уровня, которые определяют доступность через плоскость управления путем взаимодействия маршрутизаторов BGP.

Сети VPN MPLS 2-го уровня имеют явное преимущество, состоящее в том, что они способны переносить любой корпоративный протокол - любой переносимый протокол будет прозрачным в сети MPLS. Эти сети могут также работать поверх практически любой транспортной среды, включая ATM, ретрансляцию кадров, пакетную передачу по сети SONET и Ethernet, осуществляя интеграцию IP-сетей, не ориентированных на соединение, с сетями, предполагающими установление соединений. Квалификация пользователей может быть минимальной, поскольку не требуется конфигурирования маршрутизации.

С другой стороны L2 VPN не могут наращиваться подобно L3 VPN. Вся сетка LSP должна быть настроена заранее между всеми узлами L2 VPN, требование, которое не состыкуется с большим количеством узлов. Кроме того, эти сети не могут воспользоваться преимуществом автоматического составления маршрута, доступным в сетях VPN 3-го уровня. Так что они больше подходят для ситуаций с меньшим количеством узлов VPN и статическими маршрутами. Статические маршруты устанавливаются администраторами сети и не требуют использования протоколов маршрутизации.

Поскольку в сетях потоки трафика достаточно устойчивы можно считать, что большая часть маршрутов может быть отнесена к статическим маршрутам, на которых могут строиться L2 VPN.

|

|

|

|

Дата добавления: 2014-01-05; Просмотров: 2482; Нарушение авторских прав?; Мы поможем в написании вашей работы!