КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Правильное обращение обеспечивает защиту

|

|

|

|

убирайте диски и ленты, когда не работаете с ними,

храните их разложенными по полкам в определенном порядке,

не давайте носители информации с критической информацией неавторизованным людям, отдавайте поврежденные диски с критической информацией только после их размагничивания или аналогичной процедуры, уничтожайте критическую информацию на дисках с помощью их размагничивания или физического разрушения в соответствии с порядком в вашей организации, уничтожайте распечатки и красящие ленты от принтеров с критической информацией в соответствии с порядком в вашей организации, обеспечьте безопасность распечаток паролей и другой информации, позволяющей получить доступ к компьютеру.

Удостоверьтесь, что существуют адекватные планы действий при ЧП (планы обеспечения непрерывной работы).

Помните, что целью этих планов являются гарантии того, что пользователи смогут продолжать выполнять самые главные свои обязанности в случае невозможности работы по информационной технологии. Конечные пользователи информационной технологии, а также обслуживающий персонал, должны знать, как им действовать по этим планам.

Планы обеспечения непрерывной работы и восстановления должны быть написаны, проверены и регулярно необходимо доводить до сотрудников.

Планы должны учитывать наличие операций архивации, т. е. как будет обрабатываться информация, если компьютеры, на которых она обрабатывалась обычно, нельзя использовать, и необходимость восстановления потерянной или разрушенной информации.

Особенно для ПЭВМ планы должны учитывать выход из строя той или иной техники, например выход из строя сетевого принтера.

Процедуры и техника должны планироваться в расчете на пожар, затопление и т. д.

Храните архивные копии, включая план ОНРВ, в безопасном месте, удаленном от основных помещений, занимаемых компьютерами.

Процедуры плана должны быть адекватны уровню безопасности и критичности информации.

Знайте, что делать в случае ЧП, и будьте знакомы с планом ОНРВ

Помните, что план ОНРВ может применяться в условиях неразберихи и паники. Тренировки ваших сотрудников жизненно необходимы.

7. ОРГАНИЗАЦИОННАЯ СТРУКТУРА СИСТЕМЫ

ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Цели создания системы обеспечения информационной безопасности.

Конечной целью создания системы обеспечения безопасности информационных технологий является предотвращение или минимизация ущерба (прямого или косвенного, материального, морального или иного), наносимого субъектам информационных отношений посредством нежелательного воздействия на информацию, ее носители и процессы обработки.

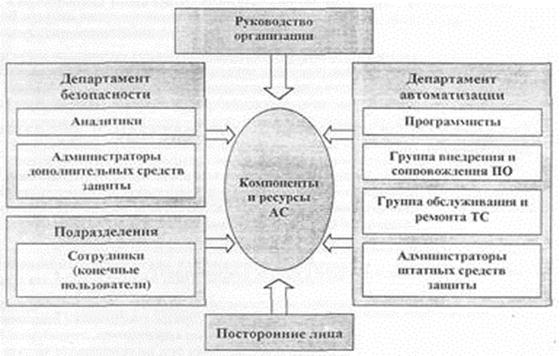

Основной задачей системы защиты является обеспечение необходимого уровня доступности, целостности и конфиденциальности компонентов (ресурсов) АС соответствующими множеству значимых угроз методами и средствами (рис. 7.1).

Обеспечение информационной безопасности – это непрерывный процесс, основное содержание которого составляет управление, – управление людьми, рисками, ресурсами, средствами защиты и т. п.

Люди – обслуживающий персонал и конечные пользователи АС, – являются неотъемлемой частью автоматизированной (т. е. «человеко-машинной») системы.

От того, каким образом они реализуют свои функции в системе, существенно зависит не только ее функциональность (эффективность решения задач), но и ее безопасность.

Субъекты, влияющие на состояние информационной безопасности

сотрудников структурных подразделений (конечных пользователей АС), решающих свои функциональные задачи с применением средств автоматизации;

программистов, осуществляющих разработку (приобретение и адаптацию) необходимых прикладных программ (задач) для автоматизации деятельности сотрудников организации;

сотрудников подразделения внедрения и сопровождения ПО, обеспечивающих нормальное функционирование и установленный порядок инсталляции и модификации прикладных программ (задач);

сотрудников подразделения эксплуатации ТС, обеспечивающих нормальную работу и обслуживание технических средств обработки и передачи информации и системного программного обеспечения;

системных администраторов штатных средств защиты (ОС, СУБД и т. п.); сотрудников подразделения защиты информации, оценивающих состояние информационной безопасности, определяющих требования к системе защиты, разрабатывающих организационно-распорядительные документы по вопросам ОИБ (аналитиков), внедряющих и администрирующих специализированные дополнительные средства защиты (администраторов безопасности);

руководителей организации, определяющих цели и задачи функционирования АС, направления ее развития, принимающих стратегические решения по вопросам безопасности и утверждающих основные документы, регламентирующие порядок безопасной обработки и использования защищаемой информации сотрудниками организации.

Рис. 7.1. Системы обеспечения информационной безопасности.

|

|

|

|

|

Дата добавления: 2014-01-06; Просмотров: 498; Нарушение авторских прав?; Мы поможем в написании вашей работы!