КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Правовое обеспечение безопасности информации

|

|

|

|

Правовое обеспечение безопасности информации — это совокупность законодательных актов, нормативно-правовых документов, положений, инструкций, руководств, требования которых обязательны в системе защиты информации.  Вопрос о правовом обеспечении безопасности информации в настоящее время активно прорабатывается как в практическом, так и в законотворческом плане.

Вопрос о правовом обеспечении безопасности информации в настоящее время активно прорабатывается как в практическом, так и в законотворческом плане.

В качестве инструментов для совершения компьютерных преступлений используются средства телекоммуникаций и вычислительной техники, программное обеспечение и интеллектуальные знания, а сферами их совершения являются не только компьютеры, глобальные и корпоративные сети (Internet/intranet), но и любые области, где используются современные высокопроизводительные средства информационных технологий, там, где обрабатываются большие объемы информации (например, статистические и финансовые институты).

В связи с этим деятельность любого учреждения нельзя представить без процесса получения самой разнообразной информации, ее обработки вручную или с использованием средств вычислительной техники, принятия на основе анализа информации каких-либо конкретных решений и передачи их по каналам связи.

Компьютер может выступать и как сам предмет посягательств, так и как инструмент, с помощью которого оно возможно. Если разделять два последних понятия, то термин «компьютерное преступление» как юридическая категория не имеет особого смысла. Если компьютер — только объект посягательства, то квалифицировать правонарушения можно по существующим нормам права. Если же компьютер только инструмент, то достаточен такой признак, как «применение технических средств». Возможно объединение указанных понятий, когда компьютер одновременно и инструмент, и предмет. В частности, к этой ситуации относится факт хищения машинной информации.

Если хищение информации связано с потерей материальных и финансовых ценностей, то этот факт можно квалифицировать как преступление. Также если с данным фактом связываются нарушения интересов национальной безопасности, авторства, то уголовная ответственность прямо предусмотрена в соответствии с законами РФ.

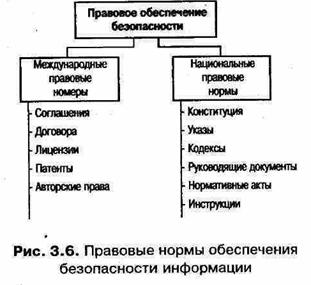

Правовое обеспечение безопасности информации любой страны содержит как международные, так и национальные правовые нормы. В нашей стране правовые или законодательные основы обеспечения безопасности компьютерных систем составляют Конституция РФ, Законы РФ, Кодексы, указы и другие нормативные акты, регулирующие отношения в области информации (рис. 3.6).

Предметами правового регулирования являются:

– правовой режим информации защиты информации;

– правовой статус участников правоотношений в процессах информатизации;

– порядок отношений субъектов с учетом их правового статуса на различных стадиях и уровнях процесса функционирования информационных структур и систем.

Законодательство по информационной безопасности можно представить как неотъемлемую часть всей системы законов Российской Федерации, в том числе:

– конституционное законодательство, куда нормы, касающиеся вопросов информатизации, входят как составные элементы;

– общие основные законы (о собственности, недрах, земле, правах граждан, гражданстве, налогах), которые включают нормы по вопросам информатизации;

– законы по организации управления, касающиеся отдельных структур хозяйства, экономики, системы государственных органов и определяющие их статус. Они включают отдельные нормы по вопросам информации. Наряду с общими вопросами информационного обеспечения деятельности конкретного органа эти нормы должны устанавливать обязанность органа по формированию и актуализации систем и массивов (банков) информации;

– специальные законы, полностью относящиеся к конкретным сферам отношений, отраслям хозяйства, процессам. В их число входят законы по информатизации — именно состав и содержание этих законов образуют специальное законодательство как основу правового обеспечения информатизации и защиту информации;

– подзаконные нормативные акты в области информатизации;

– правоохранительное законодательство РФ, содержащее нормы ответственности за правонарушения в области информатизации.

До недавнего времени, а именно до 1 января 1997 года — даты вступления в действие нового Уголовного Кодекса Российской Федерации (УК РФ) — в России отсутствовала возможность эффективной борьбы с компьютерными преступлениями. Несмотря на явную опасность, данные посягательства не считались противозаконными, то есть о них не упоминалось в уголовном законодательстве. Хотя еще до принятия нового УК в России была осознана необходимость правовой борьбы с компьютерной преступностью. Был принят ряд законов, которые внесли правовую определенность в процесс компьютеризации нашего общества вообще и проблему компьютерной преступности, в частности, и вместе с другими правовыми актами сформировали пакет документов, охватывающий несколько сотен нормативно-правовых актов (в настоящее время отношения в сфере информационной безопасности регулируются более чем 80 законами, иногда достаточно противоречивыми).

Специальное законодательство в области информатизации представляется совокупностью законов, часть из которых уже принята, а часть находится в разработке. Непосредственно законодательство России в области защиты информации и государственных секретов начало формироваться с 1991 года и включало до 1997 года десять основных законов:

– «О средствах массовой информации» (от 27.12.91 г. № 2124—1);

– «Патентный закон РФ» (от 23.09.92 г. № 3517—1);

– «О правовой охране топологий интегральных микросхем» (от 23.09.92 г. № 3526—1);

– «О правовой охране программ для электронных вычислительных машин и баз данных» (от 23.09.92 г. № 3523—1);

– «Основы законодательства об Архивном фонде РФ и архивах» (от 7.07.93 г. №5341—1);

– «Об авторском праве и смежных правах» (от 9.07.93 г. № 5351—1);

– «О государственной тайне» (от 21.07.93 г. № 5485—1);

– «Об обязательном экземпляре документов» (от 29.12.94 г. № 77—ФЗ);

– «О связи» (от 16.02.95 г. № 15—ФЗ);

– «Об информации, информатизации и защите информации» (от 20.02.95 г. № 24—ФЗ);

– «Об участии в международном информационном обмене» (от 5.06.% г. № 85—ФЗ).

Кроме этих законов, на первом этапе создания законодательства в этой области были изданы указы Президента Российской Федерации. Вот лишь некоторые из них:

– «О создании Государственной технической комиссии при Президенте Российской Федерации» (от 5.01.92 г. № 9);

– «Концепция правовой информатизации России» (от 23.04.93 г. № 477);

– «О дополнительных гарантиях прав граждан на информацию» (от 31.12.93 г. № 2334);

– «Об основах государственной политики в сфере информатизации» (от 20.01.94 г. № 170);

– «Вопросы защиты государственной тайны» (от 30.03.94 г. № 614);

– «О совершенствовании деятельности в области информатизации органов государственной власти Российской Федерации» (от 21.04.94 г. Na 361);

– «Вопросы деятельности Комитета при Президенте Российской Федерации по политике информатизации» (от 17.06.94 г. № 328);

– «О совершенствовании информационно-телекоммуникационного обеспечения органов государственной власти и порядке их взаимодействия при реализации государственной политики в сфере информатизации» (от 1.07.94 г. № 1390);

– «О мерах по соблюдению законности в области разработки, производства, шифрования информации» (от 3.04.95 г. № 334);

– «Перечень сведений, отнесенных к государственной тайне» (от 30.11.95 г. № 1203);

– «О мерах по упорядочиванию разработки, производства, реализации, приобретения в целях продажи, ввоза в Российскую Федерацию и вывоза за ее пределы, а также использования специальных технических средств, предназначенных для негласного получения информации» (от 9.01.96 г. № 21);

– «Перечень сведений конфиденциального характера» (от 6.03.97 г. № 188).

Во всех базовых законах определены цели, объекты, понятия и правовые основы защиты информации (информационных ресурсов). Рассмотрим несколько подробнее Закон РФ «Об информации, информатизации и защите информации», который призван обеспечить соблюдение конституционного права граждан на информацию, ее открытость и доступность, получение гражданами и организациями информации о деятельности органов законодательной, исполнительной и судебной власти и другой информации, представляющей общественный и личный интерес, а также содействовать обращению информации в обществе и развитию информатизации. В нем отражены такие вопросы, как порядок документирования информации и ее включение в информационные ресурсы, право собственности на информационные ресурсы, отнесение информации (информационных ресурсов) к категориям открытого и ограниченного доступа, определение механизмов и полномочий по доступу к информации, порядок правовой защиты информации, механизмы установления ответственности за нарушения в этой сфере и другие. В законе определены основные цели защиты информации:

– предотвращение утечки, хищения, искажения, подделки;

– обеспечение безопасности личности, общества, государства;

– предотвращение несанкционированных действий, направленных на уничтожение, искажение, блокирование информации;

– защита конституционных прав граждан на сохранение личной тайны и конфиденциальности персональных данных;

– сохранение государственной тайны, конфиденциальности документированной информации.

Согласно упомянутому закону защите подлежат сведения ограниченного доступа, а степень защиты определяет их собственник. При этом ответственность за выполнение защитных мер лежит не только на собственнике информации, но и на ее пользователе. Поэтому важно четко уяснить: информация, используемая в вашем учреждении, не принадлежит вам, но должна быть обязательно защищена. Причем защищается только документированная информация.

В соответствии с законом документированная информация с ограниченным доступом по условиям ее правового режима подразделяется на:

– государственную тайну (ст. 8);

– конфиденциальную информацию (ст. 10).

К государственной тайне относятся защищаемые государством сведения в области его военной, внешнеполитической, экономической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которых может нанести ущерб Российской Федерации. Поскольку информацией этой категории владеет само государство, то, естественно, оно же само и выдвигает определенные требования к ее защите, а также контролирует их исполнение. Это оговаривается Законом Российской Федерации 1993 года «О государственной тайне». Нарушения именно этих требований влекут за собой применение санкций, предусмотренных Уголовным Кодексом РФ, по всей строгости законов.

Конфиденциальная информация — это документированная информация, правовой режим которой установлен специальными нормами действующего законодательства в области государственной, коммерческой, промышленной и другой общественной деятельности. Информацией этой категории владеют учреждения и организации, поэтому они вправе ею распоряжаться, а следовательно, и выбирать степень ее защиты. Правда, применить какие-либо санкции в случае нарушения конфиденциальности можно только после предварительного выполнения особых формальностей, оговоренных Гражданским кодексом Российской Федерации.

Суть этих формальностей (ст. 139 Гражданского кодекса РФ) заключается в следующем:

– информация должна иметь действительную или потенциальную коммерческую ценность и эти сведения не могут быть известны третьим лицам в силу каких-либо других условий;

– учреждение принимало определенные меры для исключения на законных основаниях свободного доступа к этой информации и охране ее конфиденциальности;

– все сотрудники, знакомые с этими сведениями, были официально предупреждены об их конфиденциальности.

Только в этом случае закон будет на вашей стороне и вы сможете потребовать возмещения убытков, понесенных от нарушения конфиденциальности информации.

Один из видов конфиденциальной информации — персональные конфиденциальные данные, которыми владеет каждый из нас, т. к. она касается нашей личной жизни. Однако, понимая степень значимости этой информации и ее роль в обеспечении безопасности личности, государство взяло ее под защиту и рассматривает как одну из своих важнейших задач. Правовая сторона этого вопроса на современном этапе еще недостаточно проработана. Только Закон «Об информации, информатизации и защите информации» относит эти сведения к категории конфиденциальных и требует их защиты наравне с информацией, составляющей государственную тайну.

Из всех многочисленных видов конфиденциальной информации в этом законе упомянуты лишь личная и семейная тайны, персональные данные, тайна переписки, телефонных, почтовых, телеграфных и иных сообщений. Однако уже в 1996 году в Федеральном Законе «Об участии в международном информационном обмене» (ст. 8) государственная тайна определяется как конфиденциальная информация. Эта путаница сохраняется во многих законах, где ссылки «на иные охраняемые секреты, иные охраняемые законом тайны» предполагают продолжение списка видов информации с ограниченным доступом.

В Указе Президента РФ от 6.03.97 г. № 188 предпринята попытка упорядочить перечень конфиденциальной информации. В нем утвержден перечень сведений «конфиденциального характера», где указаны 6 видов такой информации:

– персональные данные;

– тайна следствия и судопроизводства;

– служебная тайна;

– профессиональная тайна;

– коммерческая тайна;

– сведения о сущности изобретения, полезной модели или промышленного образца до официальной публикации информации о них.

В этих законах определены основные термины и понятия в области компьютерной информации (например, такие как компьютерная информация, программа для ЭВМ, ЭВМ, сеть ЭВМ, база данных и т. п.), регулируются вопросы ее распространения, охраны авторских прав, имущественные и неимущественные отношения, возникающие в связи с созданием, правовой охраной и использованием программного обеспечения и новых информационных технологий. Также раскрываются понятия информационной безопасности и международного информационного обмена. Кроме них, следует также упомянуть Указы Президента РФ, которые касаются, прежде всего, вопросов формирования государственной политики в сфере информатизации (включая организационные механизмы), создания системы правовой информации и информационно-правового сотрудничества с государствами СНГ, обеспечения информацией органов государственной власти, мер по защите информации (в частности, шифрования).

Все эти законы и подзаконные акты в достаточной степени регулировали вопросы охраны исключительных прав и частично защиту информации (в рамках государственной тайны). Не получили достойного отражения в действующем законодательстве права граждан на доступ к информации и защита информации, то есть то, что напрямую связано с компьютерными преступлениями.

Часть указанных пробелов была ликвидирована после введения в действие с 1 января 1997 года нового Уголовного Кодекса, принятого Государственной Думой 24 мая 1996 года. В главе 28 этого Кодекса, которая называется «Преступления в сфере компьютерной информации», приведен перечень признаков, характеризующих общественно опасное деяние как конкретное преступление: составы, компьютерных преступлений:

– «Неправомерный доступ к компьютерной информации» (ст. 272);

– «Создание, использование и распространение вредоносных программ для ЭВМ» (ст. 273);

– «Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети» (ст. 274).

Рассмотрим подробнее все три статьи УК РФ, с целью обрисовать основные признаки совершения компьютерных преступлений, т. е. предусмотренных уголовным законодательством противоправных нарушений, охраняемых законом прав и интересов в отношении компьютерных систем. Сухое описание будет скрашено некоторыми примерами отечественных компьютерных преступлений прошлых лет, компенсирующие бедность правоприменительной практики на базе нового УК РФ.

Итак, статья 272 УК предусматривает ответственность за неправомерный доступ к компьютерной информации (информации на машинном носителе, в ЭВМ или сети ЭВМ), если это повлекло уничтожение, блокирование, модификацию, копирование информации либо нарушение работы вычислительных систем.

Данная статья защищает право владельца на неприкосновенность информации в системе. Владельцем информационной вычислительной системы может быть любое лицо, правомерно пользующееся услугами по обработке информации как собственник вычислительной системы (ЭВМ, сети ЭВМ) или как лицо, приобретшее право использования компьютера.

Преступное деяние, ответственность за которое предусмотрено ст. 272, состоит в неправомерном доступе к охраняемой законом компьютерной информации, который всегда носит характер совершения определенных действий — проникновение в компьютерную систему путем использования специальных технических или программных средств, позволяющих преодолеть установленные системы защиты; незаконного применения действующих паролей или маскировки под видом законного пользователя, хищения носителей информации, при условии, что были приняты меры их охраны, если это деяние повлекло уничтожение или блокирование информации. Неправомерным признается и доступ к защищенной компьютерной информации лица, не обладающего правами на получение и работу с данной информацией либо компьютерной системой.

Неправомерный доступ к компьютерной информации должен осуществляться умышленно. Совершая это, преступник сознает, что неправомерно вторгается в компьютерную систему, предвидит возможность или неизбежность указанных в законе последствий, желает и сознательно допускает их наступление либо относится к этому безразлично.

Мотивы и цели данного преступления могут быть любыми: это и корыстный мотив, цель получить какую-либо информацию, желание причинить вред, желание проверить свои профессиональные способности. Следует отметить правильность действий законодателя, исключившего мотив и цель как необходимый признак указанного преступления, что позволяет применять ст. 272 УК к всевозможным компьютерным посягательствам.

Статья состоит из двух частей. В первой части наиболее серьезное воздействие на преступника состоит в лишении его свободы сроком до двух лет. Один из характерных примеров потенциального применения данной статьи — уголовное дело о хищении 125,5 тыс. долларов США и подготовке к хищению еще свыше 500 тыс. долларов во Внешэкономбанке СССР в 1991 году, рассмотренное московским судом. По материалам другого уголовного дела в сентябре 1993 года было совершено покушение на хищение денежных средств в особо крупных размерах из Главного расчетно-кассового центра Центрального банка России в Москве на сумму 68 млрд рублей. Еще один пример в 1990 году компьютерная программа перечисления комсомольских взносов работников одного из отечественных предприятий была составлена так, что отчисления производились из зарплаты не только комсомольцев, но и всех работников в возрасте до 28 лет. Пострадавших оказалось 67 человек. Теперь это можно квалифицировать по части 1 ст. 272 УК.

Часть вторая ст. 272 предусматривает в качестве признаков, усиливающих уголовную ответственность, совершение его группой лиц либо с использованием своего служебного положения, а равно имеющим доступ к информационной вычислительной системе, и допускает вынесение приговора с лишением свободы до пяти лет.

Ярким примером возможности применения ст. 272 могут служить хорошо освещенные средствами массовой информации действия Владимира Левина и других граждан России, которые вступили в сговор с целью похищения денежных средств в крупных размерах, принадлежащих City Bank of America в Нью-Йорке. Образовав преступную группу, они в период с конца июня по сентябрь 1994 года, используя Internet, проникли в корпоративную сеть «Ситибанка» и, преодолев банковскую систему защиты от несанкционированного доступа, с помощью персонального компьютера, находящегося в Санкт-Петербурге в офисе акционерного общества «Сатурн», осуществили денежные переводы на общую сумму около 12 млн долларов США.

В разоблачении и задержании электронных мошенников и их сообщников принимали участие представители спецслужб США, Англии, Израиля, Финляндии, Германии и России. Летом 1994 года система безопасности Нью-Йорского отделения «Ситибанка» зафиксировала попытку несанкционированного проникновения в компьютерную сеть банка и сообщила об этом в ФБР. При очередном несанкционированном входе было определено, что проникали в банковскую систему из Санкт-Петербурга. С этого момента операции по перечислению денег находились под полным контролем спецслужб и затем последовали задержания «с поличным». В Сан-Франциско при получении денег были задержаны супруги Корольковы, в Амстердаме — Владимир Воронин, в Израиле — Александр Лашманов. А уже 3 марта 1995 года в Лондоне, в аэропорту Хитроу, был задержан и арестован и сам «мозговой центр» международной преступной группы — Владимир Левин.

В приведенном примере необходимо подчеркнуть следующую немаловажную деталь: состоявшийся в августе 1995 года лондонский суд отложил принятие решения по делу Левина на неопределенный срок, поскольку в ходе судебного разбирательства было доказано, что для получения доступа к счетам клиентов банка подсудимый использовал в качестве орудия преступления компьютер, находящийся на территории России, а не на территории США, как того требует уголовное законодательство Великобритании. На основании вышеизложенного просьба американских и российских представителей о выдаче им Левина была судом отклонена. И только в январе 1998 года он предстал перед судом в Нью-Йорке по обвинению в хищении через Internet денежных средств «Ситибанка».

Тридцатилетний Владимир Левин признал себя виновным в незаконном проникновении в корпоративную сеть «Ситибанка» и переводе со счетов клиентов банка 3,7 млн долларов США на контролируемые им и его сообщниками счета в Финляндии, Нидерландах, Германии, Израиле и США. В итоге он был приговорен к 3 годам тюрьмы и денежному штрафу в размере 240 тыс. долларов США.

В настоящее время действия этой группы лиц можно квалифицировать по ч. 2 ст. 272 УК РФ, так как в результате предварительного сговора ею был осуществлен неправомерный доступ к секретной банковской информации с целью получения материальной выгоды. Местонахождение непосредственного объекта преступления — компьютерная система в США — не повлияло бы на суть дела.

Приведем еще один пример: уголовное дело по обвинению Александра и Бориса Дудровых, которым предъявлено обвинение по ст. 183 УК РФ за незаконное получение и распространение сведений, составляющих коммерческую тайну, по ст. 272 УК РФ за неправомерный доступ к компьютерной информации.

Суть этого дела состоит в следующем. В конце лета 1997 года в адреса различных организаций и коммерческих компаний стала поступать рекламная информация, в которой сообщалось, что компания «Орлов и К°» предлагает к коммерческой продаже различные базы данных с конфиденциальной информацией, анонимные «Голосовые почтовые ящики», телефоны с возможностью программирования ложного телефонного номера. В то же время на рынке стали распространяться лазерные компакт-диски с базами данных абонентов компании сотовой связи, базами данных о недвижимости, базой данных о юридических лицах Санкт-Петербурга с указанием подробных сведений об учредителях, виде деятельности и уставном капитале и др. В ходе следствия установлено, что Дудровы (отец и сын) в результате обобщения конфиденциальной информации, полученной из различных источников, создали и распространяли базу данных «Весь Питер», в общей сложности реализовав дисков на сумму более 43 млн неденоминированных рублей. Они приобрели информацию о номерах и кодах доступа к 1000 голосовым почтовым ящикам, которая реализовывалась различным гражданам. В соответствии со ст.?? Закона «Об информации, информатизации и защите информации», вышеуказанные сведения относятся к категории конфиденциальной информации. Дудровы не имели полномочий на нее, нарушали режим защиты, обработки и порядок использования данной информации, а также нарушали условия лицензирования, так как фактически не разрабатывали программное обеспечение, а незаконно ее собирали, адаптировали в программы, пригодные для коммерческого использования, после чего сбывали в Санкт-Петербурге.

Своими действиями Дудровы причинили крупный ущерб государству в виде необоснованной критики в связи с нарушениями порядка сбора, хранения и распространения информации о частной жизни граждан. Кроме того, они допустили свободное использование конфиденциальных баз данных криминальными структурами, тем самым существенно осложнив деятельность правоохранительных органов. Они причинили значительный материальный и моральный вред компаниям сотовой телефонной связи, которые в результате потеряли имидж и, следовательно, потеряли клиентов.

Итогом их деятельности стал суд. В апреле 1999 года Выборгский районный суд Санкт-Петербурга приговорил директора 000 «Орлов и К°» Александра Дудрова к 1 году и 3 месяцам лишения свободы в колонии общего режима, его отца, Бориса Дудрова, работавшего заместителем в той же фирме, и сотрудника «СПб таксофоны» Сергея Аксенова — к 1 году исправительных работ. Правда, всех их тут же амнистировали, но прецедент был создан — впервые суд вынес приговор компьютерным пиратам. По уголовному законодательству субъектами компьютерных преступлений могут быть лица, достигшие 16-летнего возраста, однако часть вторая ст. 272 предусматривает дополнительный признак у субъекта, совершившего данное преступление, — служебное положение, а равно доступ к ЭВМ, системе ЭВМ или их сети, способствовавших совершению преступления.

Ст. 272 УК не регулирует ситуацию, когда неправомерный доступ осуществляется в результате неосторожных действий, что, в принципе, отсекает много возможных посягательств и даже те действия, которые совершались умышленно, так как при расследовании обстоятельств доступа будет крайне трудно доказать умысел компьютерного преступника (например, в сети Internet, объединяющей миллионы компьютеров, в связи со спецификой работы, при переходе по ссылке от одного компьютера к другому довольно легко попасть в защищаемую информационную зону, даже не заметив этого).

Важна причинная связь между несанкционированным доступом и наступлением предусмотренных ст. 272 последствий, поэтому простое временное совпадение момента сбоя в компьютерной системе, которое может быть вызвано неисправностями или программными ошибками, и неправомерного доступа не влечет уголовной ответственности.

Ст. 273 УК защищает права владельца компьютерной системы на неприкосновенность находящейся в ней информации и предусматривает уголовную ответственность за создание программ для ЭВМ или их модификацию, заведомо приводящее к несанкционированному уничтожению, блокированию и модификации данных, либо копированию информации, нарушению работы информационных систем, а равно использование таких программ или носителей таких программ.

Вредоносные программы в смысле ст. 273 УК РФ — это программы, специально разработанные для нарушения нормального функционирования компьютерных систем. Под нормальным функционированием понимают выполнение определенных в документации на программу операций. Наиболее распространены компьютерные вирусы и логические бомбы.

Для привлечения к ответственности по ст. 273 необязательно наступление каких-либо отрицательных последствий для владельца информации, достаточен сам факт создания программ или внесения изменений в существующие программы, заведомо приводящих к негативным последствиям, перечисленным в статье. Использование программ — это выпуск в свет, воспроизведение, распространение и иные действия по их введению в информационный обмен. Использование может осуществляться путем записи в память ЭВМ, на материальный носитель, распространения по сетям либо передач другим лицам иным путем.

Уголовная ответственность по этой статье возникает уже в результате создания программы, независимо от того, использовалась она или нет. По смыслу ст. 273 наличие исходных текстов вирусных программ уже есть основание для привлечения к ответственности. Следует учитывать, что в ряде случаев использование подобных программ не будет уголовно наказуемым. Это относится к деятельности организаций, разрабатывающих антивирусные программы и имеющих соответствующую лицензию.

Данная статья состоит из двух частей, отличающихся друг от друга признаком отношения преступника к совершаемым действиям. Преступление, предусмотренное частью 1 ст.,273, может быть совершено только умышленно, с сознанием того, что создание, использование или распространение вредоносных программ заведомо должно привести к нарушению неприкосновенности информации. Причем цели и мотивы не влияют на квалификацию посягательства по данной статье, поэтому самые благородные побуждения (например, борьба за экологическую чистоту планеты) не исключают ответственности за само по себе преступное деяние. Максимально тяжелым наказанием для преступника в этом случае будет лишение свободы до трех лет.

Часть вторая ст. 273 в качестве дополнительного квалифицирующего признака предусматривает наступление тяжких последствий по неосторожности. При совершении преступления, предусмотренного частью 2 рассматриваемой статьи, лицо сознает, что создает вредоносную программу, использует либо распространяет такую программу или ее носители и либо предвидит возможность наступления наказания, но без достаточных к тому оснований самонадеянно рассчитывает на его предотвращение, либо не предвидит этих последствий, хотя при необходимой внимательности и предусмотрительности должно и могло их предусмотреть. Данная норма закономерна, поскольку разработка вредоносных программ доступна только квалифицированным программистам; они в силу своей профессиональной подготовки должны предвидеть потенциально возможные последствия использования этих программ, которые могут быть весьма многообразными: смерть человека, вред здоровью, возникновение реальной опасности военной или иной катастрофы, нарушение функционирования транспортных систем. По этой части суд может назначить максимальное наказание в виде семи лет лишения свободы.

В 1983 году на одном автомобильном заводе нашей страны был изобличен программист, который из мести к руководству предприятия умышленно внес изменения в программу ЭВМ, управлявшей подачей деталей на конвейер. В результате произошедшего сбоя заводу был причинен материальный ущерб: не сошло с конвейера свыше сотни автомобилей. Программист был привлечен к уголовной ответственности. Подсудимый обвинялся по ст. 98 ч. 2 Уголовного кодекса РСФСР «Умышленное уничтожение или повреждение государственного или общественного имущества... причинившее крупный ущерб». При этом обвиняемый утверждал, что ничего натурально повреждено не было — нарушенным оказался лишь порядок работы, то есть действия, не подпадающие ни под одну статью действующего в то время законодательства. С научной точки зрения интересен приговор суда: «Три года лишения свободы условно; взыскание суммы, выплаченной рабочим за время вынужденного простоя главного конвейера; перевод на должность сборщика главного конвейера».

В настоящее время квалификация действий этого программиста должна была бы производиться по ч. 1 ст. 273. Он умышленно создал и использовал в заводском компьютере вредоносную программу, нарушившую технологический процесс. Но если видоизменить проводимый мысленный эксперимент: по неосторожности (допустим, из-за конфликта программного и аппаратного обеспечения) действие программы привело к тяжким последствиям — гибели людей на конвейере. Тогда, несомненно, указанные действия квалифицируются уже по ч. 2 ст. 273. А если убрать «неосторожность» и считать, что преступник действовал умышленно, то тогда оказывается, что в этом случае за тяжкие последствия по ст. 273 отвечать не нужно.

Как свидетельствуют материалы одного уголовного дела, сотрудник отечественной АЭС из корыстных побуждений использовал в системах управления станцией несанкционированные программные модули. В итоге это привело к искажению информации, отображаемой на пульте оператора атомного реактора, повлекшее возникновении нештатной ситуации, последствия которой не нуждаются в пояснении. Отсюда закономерно сделать вывод о том, что формулировку данной статьи следует изменить.

Если же в действиях лица содержатся не только признаки преступления, предусмотренного ст. 273 УК, но и признаки другого преступления (убийства, уничтожения имущества), виновный будет нести ответственность по совокупности совершенных преступлений.

Статья 274 УК устанавливает ответственность за нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ним, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации, если это деяние причинило существенный вред.

Статья защищает интерес владельца вычислительной системы относительно ее правильной эксплуатации. В ней охраняемой законом информацией считается информация, для которой в специальных законах установлен режим ее правовой защиты.

Однако между фактом нарушения и наступившим существенным вредом должна быть установлена причинная связь и полностью доказано, что наступившие последствия являются результатом именно нарушения правил эксплуатации. Определение существенного вреда, предусмотренного в данной статье, устанавливается судом в каждом конкретном случае, исходя из обстоятельств дела, однако очевидно, что существенный вред должен быть менее значительным, чем тяжкие последствия.

Преступник, нарушивший правило эксплуатации, — это лицо, в силу должностных обязанностей имеющее доступ к компьютерной системе и обязанное соблюдать установленные для этой системы технические правила.

Кроме того, преступник должен совершать свое деяния умышленно, он должен сознавать, что нарушает правила эксплуатации, предвидя возможность или неизбежность неправомерного воздействия на информацию и причинение существенного вреда, желает или сознательно допускает причинение такого вреда или относится к его наступлению безразлично. Что наиболее строго наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет.

Данная уголовная норма, естественно, не содержит конкретных технических требований и отсылает к ведомственным инструкциям и правилам, определяющим порядок работы, которые должны устанавливаться специально уполномоченным лицом и доводиться до пользователей. Применение данной статьи невозможно для Internet, ее действие распространяется только на локальные сети организаций.

В части второй статьи 274 предусматривается ответственность и за неосторожные деяния. По ней должны квалифицироваться, например, действия специалиста по обслуживанию системы управления транспортом, установившего инфицированную программу без антивирусной проверки, повлекшее серьезную транспортную аварию.

По данным правоохранительных органов, имеются сведения о фактах несанкционированного доступа к ЭВМ вычислительного центра железных дорог России, а также к электронной информации систем учета жилых и нежилых помещений местных органов управления во многих городах, что в наше время подпадает под ответственность, предусмотренную ст. 272 УК, либо ст. 274 УК в зависимости от действий лица, осуществившего посягательство, и правил эксплуатации конкретной сети.

Следует отметить, что признаки преступлений, предусмотренных в статьях 272 и 274 УК, с технической точки зрения весьма похожи. Различие заключается в правомерности или неправомерности доступа к ЭВМ, системе ЭВМ или их сети. Статья 274 УК отсылает к правилам эксплуатации конкретной компьютерной системы, а в статье 272 УК в качестве одного из последствий указывается нарушение работы компьютерной системы, что, с технической точки зрения, является отступлением от правил и режима эксплуатации.

Подводя некоторые итоги, можно сделать вывод о том, что сложность компьютерной техники, неоднозначность квалификации, а также трудность сбора доказательственной информации не приведет в ближайшее время к появлению большого числа уголовных дел, возбужденных по статьям 272-274 УК.

Предусмотренные составы компьютерных преступлений не охватывают полностью всех видов совершения компьютерных посягательств. В этом случае будут оказывать помощь статьи 146 УК РФ (нарушение авторских и смежных прав), 147 УК РФ (нарушение изобретательских и патентных прав), и 155 (незаконное использование товарных знаков), дающие возможность уголовного преследования за незаконное использование программного обеспечения.

17 марта 1998 года Экономический отдел РУОП Санкт-Петербурга провел крупномасштабную операцию по пресечению фактов незаконного оборота контрафактного программного обеспечения. Этой операции предшествовали сотрудничество с Ассоциацией производителей программного обеспечения (Business Software Alliance, BSA), тщательный сбор информации об объектах реализации контрафактной продукции, компьютерное исследование образцов пиратской продукции. Кроме того, была получена поддержка и заявления компаний «Проект МТ», «1C», «Фирмы БИТ» о нарушении их авторских прав. На основании собранных материалов накануне операции прокуратура завела уголовное дело по ст. 142 ч. 2 УК РФ по фактам нарушения авторских прав, и были получены санкции на проведение следственных действий.

Сами пираты окрестили день 17 марта 1998 года как «черный вторник». В результате операции было изъято около 24 000 компакт-дисков со сборниками программных продуктов различных компаний-производителей, на которых находилось порядка 500 тыс. программных продуктов на сумму около 30 млн долларов США.

В период с 15 по 30 октября 1998 года в Москве была произведена проверка торговых комплексов, отдельных фирм и торговых точек. В результате проверок было обнаружено и изъято более 400 тыс. нелицензионных компьютерных дисков и заведено несколько уголовных дел по ст. 146 УК РФ.

К правовому обеспечению относятся и такие формы, как составление договоров на проведение работ и на оказание информационных услуг. Здесь правовая гарантия предусматривается определенными условиями ответственности за нарушение сторонами принятых обязательств (помимо возмещения убытков, возможны штрафные санкции).

Кроме этих гарантий, стороны могут застраховаться от убытков. Тогда они в договоре определяют, какая именно сторона заключает договор страхования со страховой компанией, а также случаи возникновения убытков, подлежащих страхованию. Как правило, страхование берет на себя исполнитель, но тогда страховая сумма учитывается при определении суммы договора.

В условиях неразвитого государственного правового механизма обеспечения безопасности компьютерных сетей серьезное значение приобретают документы предприятия, регулирующие отношения с государством и с коллективом сотрудников на правовой основе. К таким основополагающим документам, которые также играют важную роль в обеспечении безопасности, можно отнести:

- устав предприятия (фирмы», банка), закрепляющий условия обеспечения безопасности деятельности и защиты информации;

- коллективный договор;

- трудовые договоры с сотрудниками предприятия, содержащие требования по обеспечению защиты сведений, составляющих коммерческую тайну и др.;

- правила внутреннего трудового распорядка рабочих и служащих;

- должностные обязанности руководителей, специалистов и обслуживающего персонала.

|

|

|

|

Дата добавления: 2014-01-07; Просмотров: 1608; Нарушение авторских прав?; Мы поможем в написании вашей работы!