КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Протоколы распределения ключей

|

|

|

|

Отправитель и получатель сообщений при их взаимодействии в компьютерной сети подчиняются определенным правилам по соблюдению последовательности действий между ними. Такие правила, называемые протоколом, гарантируют не только безопасность сообщений, но и аутентификацию корреспондентов. Поэтому выбор протоколов распределения ключей в сети представляет собой важную проблему.

В настоящее время распределение ключей между пользователями реализуется двумя способами:

Q прямым обменом сеансовыми ключами;

Q созданием одного или нескольких центров распределения ключей.

В связи с этим возможны следующие ситуации организации обмена ключами:

Q прямой обмен ключами;

Q обмен через посредника;

G обмен через нескольких посредников.

Как правило, процедура распределения ключей применяется совместно с процедурой проверки подлинности участниковобмена информацией. При этом возможны варианты протоколов распределения ключей с секретным и открытым ключом, то есть на основе одноключевых и двухключевых методов.

Протоколы распределения ключей с использованием одноключевых методов (с секретным ключом) существуют для двух ситуаций:

Q прямого обмена;

Q обмена через посредника.

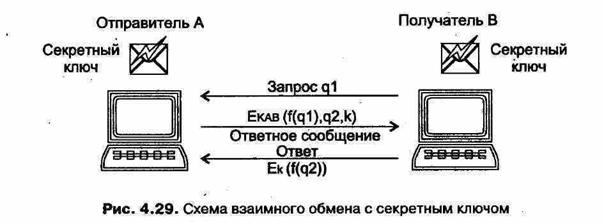

При использовании протокола взаимного обмена с секретным ключом каждое передаваемое сообщение начинается с установления подлинности отправителя. Данный протокол предполагает, что отправитель А и получатель В для подтверждения подлинности сообщения используют секретный ключ КАВ. Осуществление протокола взаимного обмена сеансовыми ключами К между абонентами происходит в последовательности, отображенной на рис. 4.29.

Получатель сообщения — корреспондент В — посылает запрос ql отправителю А

на получение сообщения. При этом запрос ql совершенно открыт и может быть по

слан любым абонентом сети.

Отправитель сообщения — корреспондент А, получив запрос ql, формирует ответное сообщение, зашифрованное секретным ключом К, где:

Q f(q 1) — шифрованный запрос ql;

Q q2 — сообщение отправителя А для получателя В;

U К — сеансовый ключ отправителя А.

Получатель В, приняв сообщение, формирует ответ f(q2) и шифрует его с помощью сеансового ключа К отправителя А в виде EK(f(q2)), что убеждает корреспондента А в достоверности корреспондента В, т. к. им получено сообщение q2 и только они вдвоем знают ключ К.

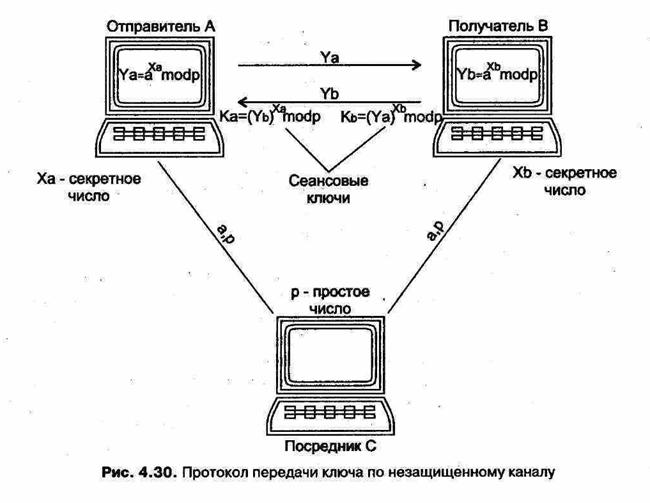

При использовании протокола обмена ключами через посредника существует некоторое третье лицо (посредник С), которое выполняет только функцию подтвержде-

ния подлинности и не должно иметь информации о сеансовых ключах, которыми обмениваются корреспонденты А и В. Такая ситуация соответствует обмену ключами по незащищенному каналу связи (рис. 4.30).

Существующий протокол передачи ключа по незащищенному каналу используется, как правило, для разделения процедур подтверждения подлинности и распределения ключей. С этой целью посредник С выбирает несекретные числа а и р, снабжает ими корреспондентов А и В (число р — простое число).

. Функционирование протокола происходит в следующей последовательности. Пользователь А выбирает секретное число ХА и вычисляет уА. Пользователь В выбирает секретное число ХВ и вычисляет уВ. После этого пользователи А и В обмениваются вычисленными числами уА и уВ. Далее пользователи А и В самостоятельно вычисляют ключи КА и KB, которые в дальнейшем используются ими в качестве сеансового ключа, и в силу того, выполняется условие — КА = КВ.

|

|

|

|

Дата добавления: 2014-01-07; Просмотров: 899; Нарушение авторских прав?; Мы поможем в написании вашей работы!