КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Средства контроля цифровых устройств автоматики

|

|

|

|

Лекция 13.

Автоматизации средств контроля подлежат:

- Информации

- Кода операции

- Адреса хранения результата

- Адрес следующих данных

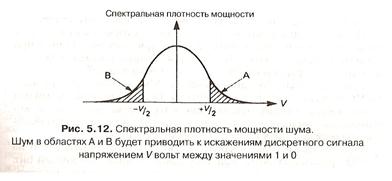

На все перечисленные сигналы (любые дискретные сигналы) накладываются шумы. Шум имеет спектральную плотность с распределением, как показано на рисунке.

С повышением значения сигнала влияние шума оказывается существенным. На положительный дискретный сигнал влияние шума характеризуется областью А, а на отрицательный дискретный сигнал - областью В.

Тогда вероятность ошибки под воздействием шума определяется параметром, который в зарубежной литературе обозначается SNR(signal to noise ratio):

СКО значение сигнала

SNR= ----------------------------------------------

СКО значение шума

Системные ошибки подлежат обработке, обнаружению и устранению.

Случайные ошибки – необходимость непрерывного контроля, необходимость вычислительных операций и исправление информации по результатам вычислений (статическая ошибка).

На рисунке показана связь между вероятностью ошибки Р и шума

SNR при значении 20 имеет вероятность ошибки 0,05. Это означает, что при записи 360кБ могут быть искажены 30бит.

При SNR<1 вероятность ошибки определяется не в сторону нуля, а к 0,5.

Максимальная искаженная информация – ½ информации.

Вероятность 10-5 означает, что на 999999 правильных битов приходится только один искаженный. Однако он может означать открытие клапана вместо закрытия, аварийная ситуация или нет и т.д., поэтому необходимы различные средства контроля.

Все средства контроля разделяются на 2 вида: программный и аппаратный.

Программные средства контроля:

ü Тестовые

ü Программно-логические

Ø Проверка ввода

Ø Счет времени

Ø Двойной пересчет

Ø Алгоритм контрольный

Аппаратные средства контроля:

ü По модулю

Ø С проверкой четности

Ø Алгебраическое умножение и деление

Ø Логические способы

- По характеру выходного кода

- Контроль дублированием

- Сравнение исходного кода со входным

ü Использование специального кода

ü Использование схемного решения

Разделение средств контроля на аппаратные и программные условное. В реальных условиях – это программно-технический комплекс автоматизированного контроллера.

Самым дешевым является метод контроля по модулю.

Метод контроля по модулю позволяет находить ошибки, за исключением ошибок, удовлетворяющих условию.

ℓi – значение i-го разряда кода ошибки

α i*- значение i-го разряда контрольного кода

α i - значение, которое должно находится в i-ом разряде при отсутствии ошибки

mod2 – в двоичном коде без переноса

По формуле (1) обнаруджению подлежат нечетное количество ошибок.

К методу контроля по модулю относятся код с проверкой четности - формируется из информационных разрядов с добавлением одного контрольного разряда, равному сумме всех контрольных разрядов по модулю два.

Поэтому в ходе вех информационных разрядов код будет вычисляться:

код с проверкой четности:

Аi – значение i-го информационного разряда.

Этот контрольный разряд может сформировать как сигнал четности, так и сигнал нечетности.

Si – сигнал четности

- сигнал нечетности

- сигнал нечетности

Структурная схема реализации сигнала четности в виде пирамиды показана на рисунке.

Эта же схема в американском формате:

Последовательная схема реализации четности:

Эти схемы реализуются как программно, так и аппаратно.

Для контроля арифметических и логических операций используется контроль по модулю, когда каждому числу ставится в соответствие контрольный код, представляющий собой остаток от деления числа на 2m-1 или остаток по модулю 2m-1, где m=2, 3, 4.

Наиболее часто используется остаток от деления 3. Одновременно с операциями над числами выполняются операции над их контрольными кодами.

СМО, СМК – сумматоры основной и контрольный

СхФО – схема формирования остатка

СхСр – схема сравнения

Использование алгебраических кодов

Алгебраический код умножения заключается в том, что формируется основной полином и образующий полином, контрольный полином является произведением этих двух полиномов. Умножение производится арифметически, а сложение выполняется по модулю 2.

Например: 1011001

M(x) = X6+ X4+ X3+1; M(x)=SXin

V(X) = G(X)*M(X);

G(X) = X3 + X2 + 1;

M(X) = X6+ X4 + X3 + 1

G(X) = X3 + X2 + 1

X6 X4 X3 1

X8 X6 X5 X2

X9 X7 X6 X3

V(X)= X9 +X8+ X7+ X6+ X5+ X4+ X2+ 1

Код: 1 1 1 1 1 1 0 1 0 1

Алгебраический код деления

X n-k *M(X) R(X)

---------------- = Q(X) + --------

G(X) G(X)

X n-k* M(X) = Q(X)*G(X)+R(X);

Кодовый полином:

V(X)= X n-k* M(X) -R(X)= Q(X)*G(X)

Для кодирования необходим полином:

G(X) =X3 + X2 + 1;

V(X)= (X9+ X7+ X6+ X3) + (X2+ X)=

| инф.разряд | контр. |

H(X)=V(X)+E(X)

Если остаток от деления окажется нулевым в следствии деления числа без остатка, то такая ошибка может не обнаружится.

Устройство, которое использует алгебраический код делением, называется сигнатурным анализатором.

Логические средства контроля

1. Контроль по выходному коду рассматривает логически неоспоримых предложений.

Например, только одна из выходных шин дешифратора может быть единичным.

2. Контроль дублирования - несколько идентичных функциональных схем выполняет одинаковую операцию.

3. Контроль сравнением исходного кода со значением функционального входного кода, полученного восстановлением по выходному значению.

Программные методы контроля

1. Контроль правильности ввода информации достигается путем контрольного суммирования всех вводимых в память кодов и сравнения с заранее известным значением. Это значение называется контрольной суммой.

2. Контроль с помощью двойных просчетов (восстановление после сбоев) – двукратный контроль вычислением и делением.

Например, использование известных математических формул, являющихся аксиомами:

3. Контроль алгоритма – на ряду с основной программой используется алгоритм, использующий вычисления с меньшей точностью, но исходный результат верный.

4. Контроль программы по счетчику времени (сторожевой таймер, таймер по включению питания, таймер сброса и т.д.)

5. Контроль с помощью тестовых задач. При включении обязательно прогоняют тестовые задачи.

Контроль ошибок в современных промышленных цифровых системах

Различают следующие способы действий при обнаружении ошибок:

• Автоматический запрос повторной передачи ARQ (automatic transmission on request)

- Добавление контрольных разрядов. Этот метод называется методом опережающего контроля ошибок или FEC (forward error control)

- Код Хемминга

- Бит четности

- Продольный контроль четности

- Циклический избыточный код CRC – cyclic redundancy code (код остатка от деления)

ВВС – block check character

На рисунке представлено формирование контрольного символа блока, информация разделяется на блоки. На рисунке блок составлен из семи битов. Кадр содержит также семь битов, при чем в кадре содержится свой контрольный бит BBC.

Формирование этого бита согласно алгоритму, рассмотренному в прошлой лекции.

После семи кадров формируется контрольный кадр, BBC которого является контрольным битом проверки на нечетность.

Этот способ позволяет определить ошибки четного и нечетного количества ошибок с высокой степенью вероятности и разрешающей способностью 32 кбайта.

Проверка на наличие ошибок в CRC-коде

- заключается в формировании остатка от деления.

Остаток от деления формируется на приемной и передающей стороне, затем сравнивается.

На рисунке показаны сдвиговые регистры и операции «исключающее или», позволяющие сформировать остаток от деления.

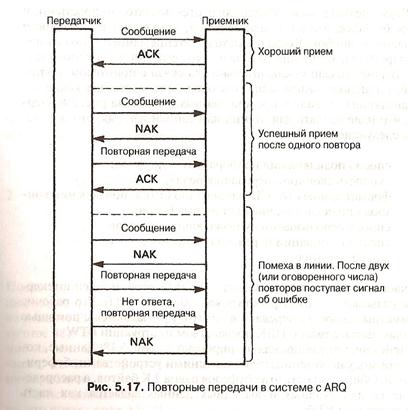

Метод повторной передачи в системе с ARQ представлен на следующем рисунке.

На рисунке представлены различные варианты контроля с помощью ARQ. Здесь АСК – сообщение о безошибочной передаче, NAK – ошибка.

Ожидание ответа АСК происходит через определенное время, количество передавшихся NAK-сигналов регламентировано. Эффективность контроля в этой системе зависит от установленного времени ожидания ответа и количества повторяющихся запросов.

|

|

|

|

|

Дата добавления: 2014-01-07; Просмотров: 534; Нарушение авторских прав?; Мы поможем в написании вашей работы!