КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Уровень 3

|

|

|

|

Уровень 2.

Уровень 1.

Периодический выпуск новых редакций (только корректирующие изменения) и новых версий, содержащих дополнительно расширяющие изменения.

Периодический выпуск только новых редакций.

Выпуск новых версий или редакций не производится. На заявки отправляются ответы, которые могут содержать или не содержать решения поставленных проблем.

Чем больше изделий приходится сопровождать на уровне 1 или 2 гарантийного обслуживания, тем многочисленнее должна быть группа сопровождения.

Тема 3.10. Технические, программные и криптографические средства защиты информации

Программные продукты и компьютерные базы данных являются предметом интеллектуального труда специалистов высокой квалификации. Процесс проектирования и реализации программных продуктов характеризуется значительными материальными и трудовыми затратами, основан на использовании наукоемких технологий и инструментария, требует применения и соответствующего уровня дорогостоящей вычислительной техники.

Это обусловливает необходимость принятия мер по защите интересов разработчика программ и создателей компьютерных баз данных от несанкционированного их использования.

Программное обеспечение является объектом зашиты также и в связи со сложностью и трудоемкостью восстановления его работоспособности, значимостью программного обеспечения для работы информационной системы.

Защита программного обеспечения преследует цели:

1) ограничение несанкционированного доступа к программам или их преднамеренное разрушение и хищение;

2) исключение несанкционированного копирования (тиражирования) программ.

Программный продукт и базы данных должны быть защищены по нескольким направлениям от воздействия:

1) человека — хищение машинных носителей и документации программного обеспечения; нарушение работоспособности программного продукта и др.;

2) аппаратуры — подключение к компьютеру аппаратных средств для считывания программ и данных или их физического разрушения;

3) специализированных программ — приведение программного продукта или базы данных в неработоспособное состояние (например, вирусное заражение), несанкционированное копирование программ и базы данных и т. д.

Самый простой и доступный способ защиты программных продуктов и баз данных — ограничение доступа.

Контроль доступа к программному продукту и базе данных устанавливается с помощью:

• защиты программ при их запуске паролем;

• использования ключевой дискеты для запуска программ;

• ограничения доступных пользователям программных модулей или данных, функций обработки и др.

Могут также использоваться криптографические методы защиты информации базы данных или головных программных модулей.

Программные средства защиты информации

Данные системы предотвращают нелицензионное использование программных продуктов и баз данных. Программа выполняется только при опознании некоторого уникального ключевого элемента.

Таким ключевым элементом могут быть:

• дискета, на которой записан не подлежащий копированию ключ;

• определенные характеристики аппаратуры компьютера;

• специальное устройство (электронный ключ), подключаемое к компьютеру и предназначенное для выдачи опознавательного кода.

Программные средства системы защиты от копирования программных продуктов:

• идентифицируют среду, из которой будет запускаться программа;

• устанавливают соответствие среды, из которой запущена программа, той, для которой разрешен санкционированный запуск;

• вырабатывают реакцию на запуск из несанкционированной среды;

• регистрируют санкционированное копирование;

• противодействуют изучению алгоритмов и программ работы системы.

Для идентификации запускающих дискет применяются следующие методы:

• нанесение повреждений на поверхность дискеты («лазерная дыра»), которая с трудом может быть воспроизведена в несанкционированной копии дискеты;

• нестандартное форматирование запускающей дискеты.

Идентификация среды компьютера обеспечивается за счет:

• закрепления месторасположения программ на жестком магнитном диске (так называемые неперемещаемые программы);

• привязки к номеру BIOS (расчет и запоминание с последующей проверкой при запуске контрольной суммы системы);

• привязки к аппаратному (электронному) ключу, вставляемому в порт ввода-вывода, и др.

Криптографические методы защиты информации

Первоначальное значение термина «криптография» — «тайнопись», «тайное письмо».

Криптография — наука о защите информации от прочтения ее посторонними.

Защита достигается шифрованием, т. е. преобразованием, которое делает защищенные входные данные трудночитаемыми без знания специальной информации — ключа.

Под ключом понимается легко изменяемая часть криптосистемы, хранящаяся в тайне и определяющая, какое шифрующее преобразование из возможных выполняется в данном случае.

Криптосистема — семейство выбираемых с помощью ключа обратимых преобразований, которые преобразуют защищаемый открытый текст в шифрограмму, и обратно.

По характеру использования ключа известные криптосистемы можно разделить на два типа:

- симметричные (с секретным ключом)

- несимметричные (с открытым ключом).

В первом случае в шифраторе отправителя и дешифраторе получателя используется один и тот же ключ. Шифратор образует шифр-текст, который является функцией открытого текста. Конкретный вид функции шифрования определяется секретным ключом. Дешифратор получателя сообщения выполняет обратное преобразование аналогичным образом. Секретный ключ хранится в тайне, и исключается незаконный перехват ключа.

Обычно предполагается правило Кирхгофа: стойкость шифра определяется только секретностью ключа, т. е. криптоаналитику известны все детали процесса шифрования и дешифрования, кроме секретного ключа.

Открытый текст обычно имеет произвольную длину, если его размер велик и он не может быть обработан вычислительным устройством шифратора целиком, он разбивается на блоки фиксированной длины, и каждый блок шифруется в отдельности, независимо от его положения во входной последовательности.

Такие криптосистемы называются системами блочного шифрования.

На практике обычно используют два общих принципа шифрования: рассеивание и перемешивание.

Рассеивание заключается в распространении влияния одного символа открытого текста на много символов шифра-текста: это позволяет скрыть статистические свойства открытого текста.

Развитием этого принципа является распространение влияния одного символа ключа на много символов шифрограммы, что позволяет исключить восстановление ключа по частям.

Перемешивание состоит в использовании таких шифрующих преобразований, которые исключают восстановление взаимосвязи статистических свойств открытого и шифрованного текста.

Распространенный способ достижения хорошего рассеивания состоит в использовании составного шифра, который может быть реализован в виде некоторой последовательности простых шифров, каждый из которых вносит небольшой вклад в значительное суммарное рассеивание и перемешивание. В качестве простых шифров чаще всего используют простые подстановки и перестановки.

Раздел 4. Юридические основы создания и использования программного изделия

Тема 4.1. Защита авторских прав. Лицензирование программного изделия

Защита авторских прав становится одной из главных задач, которые должны быть решены для обеспечения устойчивого развития информационного рынка в начале XXI века. Проблема пиратства и незаконного распространения контента (в основном видео и музыкальных композиций, а также программного обеспечения) встала во весь рост еще в конце 90-х годов прошлого века. Нарушение авторских прав вело к многомиллионным убыткам компаний-производителей контента, значительно затормаживая дальнейшее развитие и разработки в этой сфере.

На данный момент, с целью недопущения нелегального распространения лицензионного программного обеспечения и различного мультимедийного контента, были разработаны средства защиты авторских прав, позволяющие осуществлять продажу целевых продуктов, последующее распространение продукции без ущерба для правообладателей.

Чаще всего технические средства защиты авторских прав (сокращенно ТСЗАП) разрабатываются в виде:

- программных средств,

- программно-аппаратные средства, что связано с необходимостью изначальной комплектации воспроизводящего оборудования определенными ограничивающими,

- координирующими модулями.

В англоязычных источниках в качестве аналога ТСЗАП используется термин DRM (Digital Rights Management).

Прежде, чем разобрать схему работы данной системы, необходимо иметь представление, что же такое «контент» в современном понимании этого слова.

Под цифровым контентом понимается совокупность литературных, музыкальных и иных произведений, научных трудов, художественных и научных текстов и статей, графических изображений, фотографий, архивных материалов, программных продуктов, хранящихся или передаваемых в цифровом виде.

На данный момент наибольшим по объему реализации продукции является рынок мультимедийного контента, включающий продажу как продажу видеоматериалов и музыкальных композиций, так и радиотрансляцию треков.

В связи с увеличением скорости передачи данных посредством сети Интернет, значительным удешевлением мультимедийной продукции и появлением возможности в короткие сроки создать большое количество абсолютно точных копий исходного продукта, возникла необходимость сделать продаваемый контент недоступным для третьих лиц.

В системе DRM используется ограничение на копирование защищаемого контента, которое реализуется посредством первоначального шифрования данных с последующим лицензированием.

Доступ к необходимой информации имеют только те пользователи, кто приобрел либо получил соответствующую лицензию на использование данного контента. Приобрести лицензию можно на соответствующих сайте правообладателя. Отметим, что сам процесс получения лицензии занимает относительно небольшое количество времени, что не создает дополнительных неудобств для потребителей.

Чтобы обеспечить стабильность функционирования системы и своевременное исправление возможных ошибок при ее функционировании, необходимо периодическое обновление DRM.

В 2006 году была внедрена новая версия, получившая название DRM2.0 Основным отличием от предыдущей системы стала возможность переноса приобретенного контента на другие устройства, поддерживающие DRM 2.0

По оценкам экспертов Microsoft, на данный момент технические возможности позволяют установить систему DRM на 90% компьютеров, подключенных к сети Интернет.

Однако область использования DRM не ограничивается только сегментом персональных компьютеров.

На базе технологии DRM разрабатываются применимые для использования на мобильных телефонах, смартфонах и КПК системы защиты авторских прав, ограничивающие нелицензионное распространение мультимедийного контента.

В случае с мобильными устройствами передачи и хранения информации, приобретение лицензии позволяет пользователю использовать продукт либо определенные количество раз, либо в течение определенного промежутка времени, либо на неограниченный срок. Кроме этого, на базе OMA DRM (Open Mobile Alliance DRM) возможна передача контента на аппарат пользователя напрямую, без необходимости получения лицензии. В данном случае реализован запрет на передачу хранящейся на аппарате пользователя информации на другие устройства. Блокировка передачи происходит автоматически, причем защиту невозможно аннулировать, либо обойти каким-либо способом.

Рассмотрим в качестве примера схему функционирования такой системы ТСЗАП, как Janus DRM. Данная система была разработана компанией Microsoft в качестве аналога для подобной системы от компании Apple (Fairplay).

Вся совокупность программных средств и технологий, позволяющих пользователям при выполнении определенных требований пользоваться лицензированным контентом, получила название PlaysForSure (P4S).

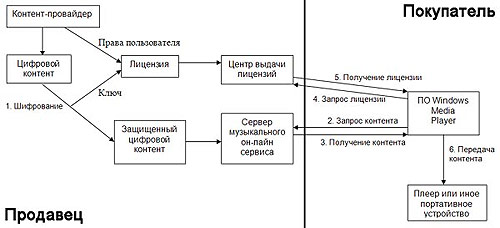

Ключевым узлом в процессе работы данной системы является центр выдачи лицензий и сама лицензия, как таковая. Помимо ключа, позволяющего получить доступ к мультимедийному контенту, лицензия содержит определенный набор правил и ограничений, регламентирующих количество возможных копий данного файла, обращений к нему, или же времени использования. После приобретения необходимого мультимедийного контента в онлайн-сервисах продаж, пользователь получает лицензию на его использования. С помощью проигрывателя Windows Media Player (WMP) пользователь имеет возможность открыть необходимый файл, или же записать его на переносное аудио устройство. Особенность проигрывателя WMP заключается в том, что при открытии защищенного файла эта программа самостоятельно производит поиск подходящей лицензии в центре выдачи лицензий либо на компьютере пользователя, после чего, если попытка данного поиска увенчалась успехом, выполняет запрашиваемое пользователем действие. Если же лицензия получена не была, на экран выводится сообщение об ошибке. Каждая версия WMP имеет свой особенный идентификационный код, который позволяет предотвратить проигрывание защищенного мультимедийного контента на других компьютерах.

В общем виде, процесс от непосредственного создания цифрового контента до его потребления пользователем можно разделить на 6 фаз:

1) непосредственное создание контента;

2) шифрование данных, создание ключа и лицензии, передача лицензии в центр выдачи; лицензий, передача на сервер мультимедийного онлайн-сервиса;

3) запрос от пользователя на получение определенного файла;

4)получение необходимого контента;

5)запрос через программу (WMP) в центр выдачи лицензий и ее получение;

6) и воспроизведение/запись мультимедийного контента на портативное устройство.

Система DRM имеет свои преимущества.

В первую очередь, это довольно гибкая и простая схема организации защиты авторских прав, при которой правообладатель сам может решать, какой именно продукт и на каких условиях предоставлять конечному потребителю.

В свою очередь, для пользователей система DRM предлагает унифицированный процесс доступа к нужным файлам. Платные сервисы зачастую обладают большим объемом доступного для скачивания контента, поэтому поиск нужной мультимедийной информации занимает относительно небольшое количество времени.

Однако у каждой разрабатываемой системы ТСЗАП (это касается и DRM) имеются свои недостатки.

В первую очередь, к ним можно отнести невозможность копирования нужной информации, пусть даже и не в пиратских целях.

К примеру, портативные камеры с предустановленной системой DRM не позволят сделать копию нужной видеозаписи.

Кроме этого, с течением времени хакеры и незаконные распространители информационной продукции обнаруживают уязвимости в системе шифрования, тем самым сводя результативность действия по защите мультимедийного контента на нет. Чтобы предотвратить такие попытки взлома, разрабатываются новые, более защищенные версии DRM-систем.

Таким образом, развитие рынка информационных технологий, передача и хранение информации, развитие рынка продажи мультимедийного контента невозможно без использования систем защиты авторских прав.

DRM позволяет посредством использования шифрования и лицензирования необходимой продукции добиться невозможности ее незаконного копирования и распространения.

Авторское право. Терминология

Авторское право – это эксклюзивное право, которое разрешает или запрещает воспроизводство художественных, драматических, литературных, научных или музыкальных работ.

Авторское право удерживается автором произведения и его наследниками, а также автор имеет полное право продавать права на его работы в издательскую компанию.

Правила авторского права установлены в соответствии с Международными соглашениями – Бернская Конвенция, региональные законы, и т.д.

Например, европейская директива по авторскому праву, национальные законы. http://www.wipo.int/copyright/en/faq/faqs.htm#rights

Правообладатель - физическое или юридическое лицо, которое владеет авторским правом. Существует огромное количество законных владельцев, в зависимости от типа работы.

К примеру, авторами или создателями могут быть писатели, художники, композиторы, актеры, режиссеры.

Владельцами авторских прав могут быть издатели и продюсеры, которые инвестируют и распределяют работу.

Если работа была проделана в соответствии с контрактом, то работодатель может быть правообладателем.

|

|

|

|

Дата добавления: 2014-01-07; Просмотров: 422; Нарушение авторских прав?; Мы поможем в написании вашей работы!