КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Способы реализации ВН доступности ИС

|

|

|

|

Виды ВН доступности ИС

ВН, приводящие к нарушению доступности информационной сферы ГСПД, включают в себя:

• ВН, направленные на получение НСД нарушителя к услугам связи ГСПД;

• ВН, направленные на нарушение процесса установления соединения между пользователем и ГСПД;

• ВН, направленные на нарушение процесса передачи сообщений, содержащих информацию управления или информацию пользователя, передаваемых через ГСПД.

Для реализации ВН, направленных на получение НСД к услугам связи ГСПД, нарушителю необходимо установить соединение с ГСПД от имени пользователя, имеющего права доступа к услугам связи ГСПД. В этом случае установка соединения осуществляется нарушителем при помощи подмены идентификационных параметров доступа (например, ложного адреса компьютера пользователя), содержащихся в сообщениях пользователя. Данный тип ВН может быть реализован нарушителем как при помощи дополнительного оборудования, установленного им в общедоступные каналы связи ГСПД, так и при помощи оконечного оборудования пользователей ГСПД.

ВН, направленные на нарушение процесса установления соединения между пользователем и ГСПД, могут быть реализованы двумя способами: посредством нарушения целостности сообщений, содержащих команды по установлению соединения, или при помощи нарушения работоспособности узла ГСПД, посредством которого пользователь подключается к ГСПД.

Работоспособность узла ГСПД может быть нарушена при помощи следующих видов ВН:

• активизации и использования функций «закладки», находящейся в информационной сфере узла ГСПД. После активизации нарушителем «закладка» нарушает работоспособность узла ГСПД;

• при помощи сетевых атак, использующих уязвимости аппаратно-программного обеспечения узлов, внесенных на технологическом этапе жизненного цикла ГСПД. Сетевые атаки могут быть реализованы нарушителем посредством сообщений пользователей, формируемых при помощи специального оборудования, установленного в общедоступные каналы связи, или при помощи оконечного оборудования пользователей. Другим вариантом реализации сетевых атак является несанкционированное использование функций узлов ГСПД или ЦУС, а также использование сообщений, содержащих информацию управления, при этом ВН осуществляется при помощи специального оборудования, установленного в магистральные каналы связи;

• перегрузки узла ГСПД сетевым трафиком при помощи однонаправленных или распределенных сетевых атак типа «отказ в обслуживании». Реализация ВН данного типа включает в себя посылку узлу ГСПД такого количества сообщений пользователей, содержащих информационные запросы, на обработку которых узел должен будет потратить большую часть своих вычислительных ресурсов, что приведет к снижению уровня его работоспособности. Примерами таких информационных запросов являются эхозапросы, запросы на установление соединения и т.д. Реализация данного типа ВН аналогична процедуре проведения сетевых атак, которая была рассмотрена выше;

• посредством нарушения целостности информационных ресурсов и инфраструктур узла ГСПД. При использовании данного способа воздействия нарушитель удаляет или модифицирует критические ресурсы и инфраструктуры узла ГСПД, которые отвечают за обеспечение его работоспособности. В качестве примера таких информационных ресурсов и инфраструктур можно привести системные файлы операционной системы узла, таблицы маршрутизации/коммутации, загрузчик операционной системы узла и т.д.

ВН, направленные на нарушение процесса передачи сообщений пользователей через ГСПД, связаны с ухудшением качественных характеристик процесса передачи сообщений пользователей. Ухудшение качественных характеристик включает в себя уменьшение скорости передачи сообщений, содержащих информацию пользователей, уменьшение пропускной способности каналов передачи данных пользователей ГСПД и увеличение доли потерянных сообщений. Ухудшение качественных характеристик может быть достигнуто тремя способами: посредством нарушения работоспособности узлов ГСПД, через которые проходят сообщения пользователей, при помощи нарушения целостности сообщений пользователей или посредством несанкционированной модификации параметров качества обслуживания, хранящихся на стороне узлов ГСПД.

Процедуры нарушения целостности сообщений пользователей и работоспособности узлов ГСПД были подробно рассмотрены выше.

ВН, направленные на нарушение процесса передачи информации управления, включают в себя: ВН, связанные с нарушением целостности сообщений, содержащих информацию управления, нарушением работоспособности узла ГСПД или ЦУС, через который проходят сообщения, содержащие информацию управления, ухудшением качественных характеристик передачи сообщений, содержащих информацию управления.

Способы нарушения процесса передачи информации управления аналогичны рассмотренным выше способам, которые применяются при нарушении процесса передачи сообщений, содержащих информацию пользователей.

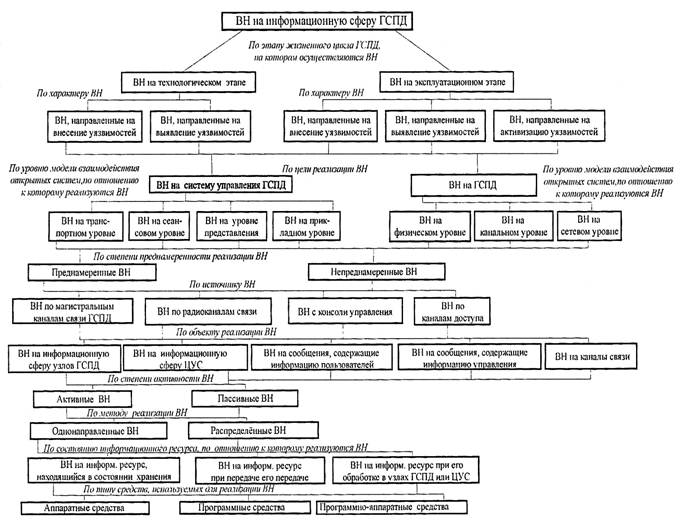

Классификация воздействий нарушителя на информационную сферу ГСПД

Обобщенная классификация возможных ВН приведена на рис. 7.1.

Рисунок 7.1 – Классификация возможных ВН

ВН могут быть реализованы на технологическом и эксплуатационном этапах жизненного цикла ГСПД. Как уже отмечалось выше, на технологическом этапе ВН могут быть направлены на внесение и выявление уязвимостей ГСПД, а на эксплуатационном - на внесение, выявление и активизацию уязвимостей ГСПД. Кроме того, ВН могут быть направлены на систему управления ГСПД либо на саму ГСПД. При воздействии на ГСПД нарушитель осуществляет несанкционированные действия на первых трех уровнях модели ВОС - физическом, канальном и сетевом. Если же нарушитель воздействует на систему управления, то он дополнительно может осуществлять воздействия на транспортном, сеансовом, представительском или прикладном уровнях взаимодействия ЦУС с узлами связи ГСПД.

ВН могут носить преднамеренный или непреднамеренный характер. Преднамеренные ВН вызваны некомпетентностью или халатностью персонала, работающего с информационной сферой ГСПД. Пример ами непреднамеренных ВН являются: неумышленное повреждение каналов связи ГСПД, непреднамеренное изменение режимов работы узлов ГСПД и ЦУС, приводящее к нарушению процесса функционирования ГСПД, и др. Преднамеренные же ВН связаны с реализацией корыстных или иных целей для нарушения работоспособности ЦУС или узлов ГСПД, нарушение целостности сообщений пользователей и др.

ВН могут быть реализованы по абонентским каналам доступа ГСПД, по магистральным каналам связи ГСПД, по непредусмотренным радиоканалам связи, а также путем доступа к программно-аппаратному обеспечению узлов ГСПД и ЦУС с консоли управления.

Объектом ВН может являться: информационная сфера узлов ГСПД, информационная сфера ЦУС, сообщения, содержащие информацию пользователей или информацию управления, а также магистральные каналы связи и каналы доступа ГСПД.

ВН могут быть реализованы непосредственным и опосредованным способами. В первом варианте ВН осуществляются напрямую на объект ИБ. При опосредованном способе реализации нарушитель воздействует на объект ИБ через промежуточный узел ГСПД. При этом манипуляция действиями промежуточного узла реализуется при помощи управляющих команд нарушителя.

ВН могут носить активный или пассивный характер. В результате реализации активных ВН происходит изменение информационной сферы ГСПД. Примером активного воздействия является нарушение целостности сообщений, передаваемых в ГСПД. При реализации пассивных ВН информационная сфера ГСПД остается неизменной, что делает этот тип ВН трудно обнаруживаемыми. Примером пассивного воздействия является анализ трафика ГСПД.

ВН могут быть реализованы двумя методами: однонаправленным или распределенным. При однонаправленном методе ВН осуществляются из одного источника. При распределенном методе ВН реализуются одновременно из нескольких источников.

При реализации ВН на информационный ресурс ГСПД последний может находиться в трех состояниях: в состоянии хранения (например, ресурс может храниться в оперативной памяти, на дисковом накопителе, на ленте или на другом носителе информации), в состоянии передачи по каналам связи ГСПД и в состоянии обработки в узлах ГСПД или ЦУС.

Нарушитель может использовать три типа средств, предназначенных для реализации ВН: программные средства, аппаратные средства, а также программно-аппаратные средства.

Угрозы информационной безопасности ГСПД, последствия ВН,

|

|

|

|

|

Дата добавления: 2014-01-20; Просмотров: 514; Нарушение авторских прав?; Мы поможем в написании вашей работы!