КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Шифратори

|

|

|

|

Шифратор – це типова комбінаційна схема, призначена для перетворення просторового унітарного коду в двійковий код з природним порядком ваг.

Унітарний код, як уже відмічалось, має в своєму записі одну одиницю. З урахуванням цього можна вважати, що шифратор виконує функцію зворотну функції дешифратора, хоча в загальному випадку вихідний код може відрізнятися від коду з природним порядком ваг.

Таблиця істинності шифратора для трирозрядного вхідного коду з природним порядком ваг наведено у наступній таблиці

.

|

|

|

|

|

|

|

|

|

|

|

Програма CD_8_3 призначена для реалізації шифратора з 8 в 3 мовою AHDL з використанням таблиці істинності TABLE.

SUBDESIGN CD_8_3

(

cod_in[7..0]: INPUT;

cod_out[2..0]: OUTPUT;

)

BEGIN

TABLE

cod_in[] => cod_out[];

B"00000001" => 0;

B"00000010" => 1;

B"00000100" => 2;

B"00001000" => 3;

B"00010000" => 4;

B"00100000" => 5;

B"01000000" => 6;

B"10000000" => 7;

END TABLE;

END;

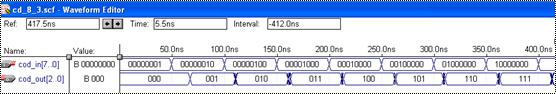

Результати моделювання роботи розглянутого шифратора наведено на рис. 13.

Рис. 13

Таблиця істинності шифратора для перетворення позиційного коду в двійковий код з інверсними виходами та входами керування має вигляд

| EIN | 7N | 6N | 5N | 4N | 3N | 2N | 1N | 0N | A2N | A1N | A0N | GSN | EON |

| H | X | X | X | X | X | X | X | X | H | H | H | H | H |

| L | H | H | H | H | H | H | H | H | H | H | H | H | L |

| L | L | X | X | X | X | X | X | X | L | L | L | L | H |

| L | H | L | X | X | X | X | X | X | L | L | H | L | H |

| L | H | H | L | X | X | X | X | X | L | H | L | L | H |

| L | H | H | H | L | X | X | X | X | L | H | H | L | H |

| L | H | H | H | H | L | X | X | X | H | L | L | L | H |

| L | H | H | H | H | H | L | X | X | H | L | H | L | H |

| L | H | H | H | H | H | H | L | X | H | H | L | L | H |

| L | H | H | H | H | H | H | H | L | H | H | H | L | H |

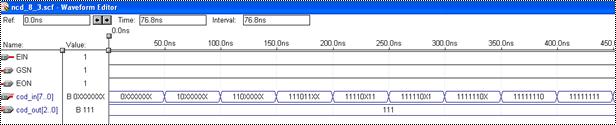

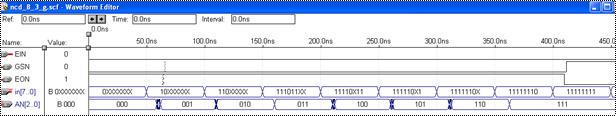

Нижче наведено програму (текстовий файл NCD_8_3), яка реалізує наведену таблицю істинності. Результати моделювання при різних значеннях входів керування, наведено на рис. 14, 15.

SUBDESIGN NCD_8_3

(

cod_in[7..0], EIN: INPUT;

cod_out[2..0], GSN, EON: OUTPUT;

)

BEGIN

TABLE

EIN, cod_in[] => cod_out[],GSN,EON;

1,B"xxxxxxxx" => 7,1,1;

0,B"11111111" => 7,1,0;

0,B"0xxxxxxx" => 0,0,1;

0,B"10xxxxxx" => 1,0,1;

0,B"110xxxxx" => 2,0,1;

0,B"1110xxxx" => 3,0,1;

0,B"11110xxx" => 4,0,1;

0,B"111110xx" => 5,0,1;

0,B"1111110x" => 6,0,1;

0,B"11111110" => 7,0,1;

END TABLE;

END;

Рис. 14

Рис. 15

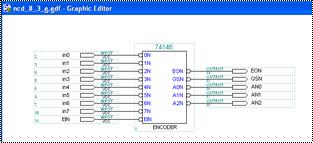

Реалізація убудованого шифратора 74148, реалізованого в пакеті MAX+plus та результати моделювання наведено на рис 16.

Рис. 16

Як бачимо результати моделювання побудованого шифратора (рис. 14) і убудованого шифратора 74148 співпадають.

|

|

|

|

Дата добавления: 2014-01-11; Просмотров: 413; Нарушение авторских прав?; Мы поможем в написании вашей работы!