КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Третья составляющая: алгоритм защиты данных

|

|

|

|

Уязвимость шифрования в WEP поставила производителей сетей стандарта 802.11 и исследователей IEEE в затруднительное положение. Как можно улучшить систему шифрования стандарта 802.11, не прибегая к замене всех точек доступа и сетевых карт клиентов? IEEE ответил на этот вопрос, предложив являющийся частью стандарта 802.11i (и WPA) временный протокол целостности ключа (temporal key integrity protocol, TKIP).

Этот протокол использует многие основные функции WEP, чтобы оправдать инвестиции, сделанные клиентами в оборудование и инфраструктуру стандарта 802.11, но ликвидирует несколько слабых мест последнего, обеспечивая эффективное шифрование фреймов данных. Основные усовершенствования, внесенные протоколом TKIP, таковы.

· Пофреймовое изменение ключей шифрования. WEP-ключ быстро изменяется, и для каждого фрейма он другой.

· Контроль целостности сообщения (message integrity check, MIC). Обеспечивается эффективный контроль целостности фреймов данных с целью предотвращения проведения тайных манипуляций с фреймами и воспроизведения фреймов (подробнее об этом - ниже).

Атаки, использующие уязвимость слабых IV, таких, которые применяются в приложении AirSnort, основаны на накоплении нескольких фреймов данных, содержащих информацию, зашифрованную с использованием слабых IV. Простейшим способом сдерживания таких атак является изменение WEP-ключа, используемого при обмене фреймами между клиентом и точкой доступа, до того как атакующий успеет накопить фреймы в количестве, достаточном для вывода битов ключа.

IEEE адаптировала схему, известную как пофреймовое изменение ключа (per-frame keying). (Ее также называют изменение ключа для каждого пакета (per-packet keying) и частое изменение ключа пакета (fast packet keying).) Основной принцип, на котором основано пофреймовое изменение ключа, состоит в том, что IV, MAC-адрес передатчика и WEP-ключ обрабатываются вместе с помощью двухступенчатой функции перемешивания.

Результат применения этой функции соответствует стандартному 104-разрядному WEP-ключу и 24-разрядному IV. IEEE предложила также увеличить 24-разрядный вектор инициализации до 48-разрядного IV. В нижеследующих разделах объясняется, почему необходимо такое расширение IV. На рис. 6.7 представлен образец 48-разрядного IV и показано, как этот IV разбивается на части для использования при пофреймовом изменении ключа.

Рис. 6.7. Разбиение на части IV для использования при пофреймовом изменении ключа

Процесс пофреймового изменения ключа можно разбить на следующие этапы.

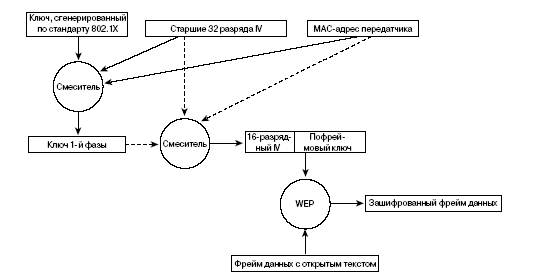

1. Базовый WEP-ключ (полученный в процессе аутентификации по стандарту 802.1X) перемешивается со старшими 32 разрядами 48-разрядного IV (32-разрядные числа могут принимать значения 0-4 294 967 295) и MAC-адресом передатчика. Результат этого действия называется ключ 1-й фазы (phase 1 key). Этот процесс позволяет занести ключ 1-й фазы в кэш и также напрямую поместить в ключ (рис. 6.8).

2. Ключ 1-й фазы снова перемешивается с IV и MAC-адресом передатчика (TA) для выработки значения пофреймового ключа.

3. Вектор инициализации (IV), используемый для передачи фрейма, имеет размер только 16 бит (16-разрядные числа могут принимать значения 0-65 535). Оставшиеся 8 бит представляют фиксированное значение, используемое как заполнитель.

4. Пофреймовый ключ используется для WEP-шифрования фрейма данных.

5. Когда 16-битовое пространство IV оказывается исчерпанным, ключ 1-й фазы отбрасывается и 32 старших разряда увеличиваются на 1. (Если значение IV первой фазы было равно 12, оно увеличивается до 13.)

6. Значение пофреймового ключа вычисляется заново, как на этапе 2.

Рис. 6.8 – Процесс пофреймого изменения ключа

Пофреймово изменяемый ключ имеет силу только тогда, когда 16-разрядные значения IV не используются повторно. Если 16-разрядные значения IV используются дважды, происходит коллизия, в результате чего появляется возможность провести атаку и вывести ключевой поток. Чтобы избежать коллизий IV, значение ключа 1-й фазы вычисляется заново путем увеличения старших 32 разрядов IV на 1 и повторного вычисления пофреймового ключа.

Процесс пофреймового изменения ключа можно разбить на следующие этапы.

Устройство инициализирует IV, присваивая ему значение 0. В двоичном представлении это будет значение 000000000000000000000000000000000000000000000000.

Первые (старшие) 32 разряда IV (в рассматриваемом случае - первые 32 нуля) перемешиваются с выведенным по стандарту 802.1X ключом (имеющим 128-разрядное значение) и MAC-адресом передатчика (имеющим 48-разрядное значение) для получения значения ключа 1-й фазы (80-разрядное значение).

Ключ 1-й фазы вновь перемешивается с первыми (старшими) 32 разрядами IV и MAC-адресом передатчика, чтобы получить 128-разрядный пофреймовый ключ, первые 16 разрядов которого представляют собой значение IV (16 нулей).

Вектор инициализации пофреймового ключа увеличивается на 1 (первый IV состоит из 16 нулей, следующий из 15 и т.д., пока все 16 разрядов не примут значение, равное 1).

После того как пофреймовые возможности IV будут исчерпаны, IV 1-й фазы (32 бита) увеличивается на 1 (он теперь будет состоять из 31 нуля и одной единицы, 00000000000000000000000000000001).

Следующий логично возникающий вопрос таков: "Может ли подобный механизм привести к возникновению коллизий IV?" Правильный ответ "да", но важно знать, когда это может произойти. Предположим, что максимальная скорость перенаправления для устройств стандарта 802.11b составляет 1000 фреймов в секунду. Тогда 16-разрядный фрейм IV исчерпает свои возможности через 65 секунд (216 фреймов/1000 фреймов/с).

Существуют 232 возможных вектора инициализации 1-й фазы (первые 32 разряда 48-разрядного IV), что дает 4 294 967 296 значений. Каждое из этих значений увеличивается после того, как 16-разрядный IV исчерпает свои возможности (а это происходит каждые 65 секунд), так что весь 48-разрядный IV исчерпает свои возможности по истечении 65 * 4 294 967 296 с, что составляет примерно 8852 года. Если администратор не потребует повторной аутентификации, повторное назначение ключей вряд ли понадобится проводить во избежание возникновения коллизий IV.

Этот алгоритм усиливает WEP до такой степени, что почти все известные сейчас возможности атак устраняются без замены существующего оборудования. Следует отметить, что этот алгоритм (и TKIP в целом) разработан с целью залатать бреши в системе аутентификации WEP и стандарта 802.11. Он жертвует слабыми алгоритмами, вместо того чтобы заменять оборудование. Следующее поколение оборудования стандарта 802.11 должно поддерживать TKIP, но WEP/TKIP будет постепенно свертываться в пользу алгоритма с большими возможностями шифрования, такого как усовершенствованный стандарт шифрования (advanced encryption standard, AES).

|

|

|

|

Дата добавления: 2014-01-14; Просмотров: 452; Нарушение авторских прав?; Мы поможем в написании вашей работы!