КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Основные понятия и определения. Блочное шифрование с обратной связью

|

|

|

|

СИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ

Блочное шифрование с обратной связью

Как и при блочном шифровании, сообщения разбивают на ряд блоков, состоящих из m бит. Для преобразования этих блоков в блоки шифротекста, которые также состоят из m бит, используются специальные функции шифрования. Однако если в блочном шифре такая функция зависит только от ключа, то в блочных шифрах с обратной связью она зависит как от ключа, так и от одного или более предшествующих блоков шифротекста.

Практически важным шифром с обратной связью является шифр со сцеплением блоков шифротекста. В этом случае m бит предыдущего шифротекста суммируются по модулю 2 со следующими m битами открытого текста, а затем применяется алгоритм блочного шифрования под управлением ключа для получения следующего блока шифротекста. Достоинством криптосистем блочного шифрования с обратной связью является возможность применения их для обнаружения манипуляций сообщениями, производимых активными перехватчиками. При этом используется факт размножения ошибок в таких шифрах, а также способность этих систем легко генерировать код аутентификации сообщений. Поэтому системы шифрования с обратной связью используют не только для шифрования сообщений, но и для их аутентификации. Криптосистемам блочного шифрования с обратной связью свойственны некоторые недостатки. Основным из них является размножение ошибок, так как один ошибочный бит при передаче может вызвать ряд ошибок в расшифрованном тексте. Другой недостаток связано тем, что разработка и реализация систем шифрования с обратной связью часто оказываются более трудными, чем систем поточного шифрования.

На практике для шифрования длинных сообщений применяют поточные шифры или шифры с обратной связью. Выбор конкретного типа шифра зависит от назначения системы и предъявляемых к ней требований.

Большинство средств защиты информации базируется на использовании криптографических шифров и процедур зашифровывания - расшифровывания. В соответствии со стандартом ГОСТ 28147-89 под шифром понимают совокупность обратимых преобразований множества открытых данных на множество зашифрованных данных, задаваемых ключом и алгоритмом криптографического преобразования.

Ключ - это конкретное секретное состояние некоторых параметров алгоритма криптографического преобразования данных, обеспечивающее выбор только одного варианта из всех возможных для данного алгоритма. Основной характеристикой шифра является криптостойкость, которая определяет его стойкость к раскрытию методами криптоанализа. Обычно эта характеристика определяется интервалом времени, необходимым для раскрытия шифра. К шифрам, используемым для криптографической защиты информации, предъявляется ряд требований:

- достаточная криптостойкость (надежность закрытия данных);

- простота процедур шифрования и расшифровывания;

- незначительная избыточность информации за счет шифрования;

- нечувствительность к небольшим ошибкам шифрования и др.

В той или иной мере этим требованиям отвечают:

- шифры перестановок;

- шифры замены;

- шифры гаммирования;

- шифры, основанные на аналитических преобразованиях шифруемых данных.

Шифрование перестановкой заключается в том, что символы шифруемого текста переставляются по определенно правилу в пределах некоторого блока этого текста. При достаточной длине блока, в пределах которого осуществляется перестановка, и сложном неповторяющемся порядке перестановки можно достигнуть приемлемой для простых практических приложений стойкости шифра.

Шифрование заменой (подстановкой) заключается в том, что символы шифруемого текста заменяются символами того же или другого алфавита в соответствии с заранее обусловленной схемой замены.

Шифрование гаммированием заключается в том, что символы шифруемого текста складываются с символами некоторой случайной последовательности, именуемой гаммой шифра. Стойкость шифрования определяется в основном длиной (периодом) неповторяющейся части гаммы шифра. Поскольку с помощью ЭВМ можно генерировать практически бесконечную гамму шифра, то данный способ является одним из основных для шифрования информации в автоматизированных системах.

Шифрование аналитическим преобразованием заключается в том, что шифруемый текст преобразуется по некоторому аналитическому правилу (формуле). Например, можно использовать правило умножения вектора на матрицу, причем умножаемая матрица является ключом шифрования (поэтому ее размер и содержание должны хранится в секрете), а символами умножаемого вектора последовательно служат символы шифруемого текста.

Процессы зашифровывания и расшифровывания осуществляются в рамках некоторой криптосистемы. Характерной особенностью симметричной криптосистемы является применение одного секретного ключа как при зашифровывании, так и при расшифровывании сообщений.

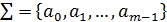

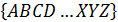

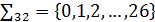

Как открытый текст, так и шифротекст образуются из букв, входящих в конечное множество символов, называемое алфавитом. Примерами алфавитов являются конечное множество всех заглавных букв, конечное множество всех заглавных и строчных букв и цифр и т.п. В общем случае некоторый алфавит можно представить как  .

.

Объединяя по определенному правилу буквы из алфавита  , можно создать новые алфавиты:

, можно создать новые алфавиты:

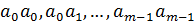

- Алфавит  , содержит

, содержит  биграмм

биграмм  ;

;

- алфавит  , содержит

, содержит  биграмм

биграмм  ;

;

В общем случае, объединяя по  букв, получаем алфавит

букв, получаем алфавит  , содержащий

, содержащий  -

-  -грамм. Например, английский алфавит

-грамм. Например, английский алфавит  . объемом m = 26 букв позволяет сгенерировать

. объемом m = 26 букв позволяет сгенерировать  биграмм

биграмм

триграмм

триграмм  .

.

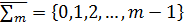

При выполнении криптографических преобразований полезно заменить буквы алфавита целыми числами 0,1,2,… Это позволяет упростить выполнение необходимых алгебраических манипуляций. Например, можно установить взаимно однозначное соответствие между русским алфавитом {АБВГ…ЮЯ} и множеством целых чисел  , между английским алфавитом {

, между английским алфавитом {  } и множеством целых чисел

} и множеством целых чисел  .

.

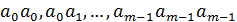

В дальнейшем будет обычно использоваться алфавит

.

.

содержащий m «букв» в виде чисел. Замена букв традиционного алфавита числами позволит более четко сформулировать основные концепции и приемы криптопреобразований. В тоже время в большинстве иллюстраций будет использоваться алфавит естественного языка.

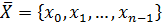

Текст с  буквами из алфавита

буквами из алфавита  можно рассматривать как n‑грамму

можно рассматривать как n‑грамму  , где x

, где x  , для некоторого целого n=1,2,3…. Через

, для некоторого целого n=1,2,3…. Через  будем обозначать множество

будем обозначать множество  -грамм, образованных из букв множества

-грамм, образованных из букв множества  .

.

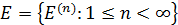

Криптографическое преобразование E представляет собой совокупность преобразований  ,

,  . Преобразование

. Преобразование  определяет, как каждая

определяет, как каждая  -грамма открытого текста

-грамма открытого текста  заменяется

заменяется  ‑граммой шифротекста

‑граммой шифротекста  , т.е.

, т.е.

, причем

, причем  ,

,  , при этом обязательным является требование взаимной однозначности преобразования,

, при этом обязательным является требование взаимной однозначности преобразования,  на множестве

на множестве  .

.

Криптографическая система может трактоваться как семейство криптографических преобразований  , помеченных параметром Kназывается ключом. Множество значений ключа образуют ключевое пространство

, помеченных параметром Kназывается ключом. Множество значений ключа образуют ключевое пространство  .

.

|

|

|

|

|

Дата добавления: 2014-12-16; Просмотров: 525; Нарушение авторских прав?; Мы поможем в написании вашей работы!