КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Протоколы идентификации с нулевой передачей знаний

|

|

|

|

Описанная выше ситуация характерна при использовании интеллектуальных карт (смарт-карт) для разнообразных коммерческих, гражданских и военных применений (кредитные карты, карты социального страхования, карты доступа в охраняемое помещение, компьютерные пароли и ключи, и т.п.) Во многих приложениях главная проблема заключается в том, чтобы при предъявлении интеллектуальной карты оперативно обнаружить обман и отказать обманщику в допуске, ответе или обслуживании.

Для безопасного использования интеллектуальных карт разработаны протоколы идентификации с нулевой передачей знаний. Секретный ключ владельца карты становится неотъемлемым признаком его личности. Доказательство знания этого секретного ключа с нулевой передачей этого знания служит доказательством подлинности личности владельца карты.

Упрощенная схема идентификации с нулевой передачей знаний

Схему идентификации с нулевой передачей знаний предложили в 1986 г. У.Фейге, А.Фиат и А.Шамир. Она является наиболее известным доказательством идентичности с нулевой передачей конфиденциальной информации.

Рассмотрим упрощенный вариант схемы идентификации с нулевой передачей знаний для более четкого выявления ее основной концепции. Прежде всего выбирают случайное значение модуля  , который является произведением двух больших простых чисел. Модуль

, который является произведением двух больших простых чисел. Модуль  должен иметь длину 512 - 1024 бит. Это значение

должен иметь длину 512 - 1024 бит. Это значение  может быть представлено группе пользователей, которым придется доказывать свою подлинность. В процессе идентификации участвуют две стороны:

может быть представлено группе пользователей, которым придется доказывать свою подлинность. В процессе идентификации участвуют две стороны:

- сторона А, доказывающая свою подлинность,

- сторона В, проверяющая представляемое стороной А доказательство.

|

|

|

Для того чтобы сгенерировать открытый и секретный ключи для стороны А, доверенный арбитр (Центр) выбирает некоторое число  , которое является квадратичным вычетом по модулю

, которое является квадратичным вычетом по модулю  . Иначе говоря, выбирается такое число

. Иначе говоря, выбирается такое число  , что сравнение

, что сравнение  имеет решение и существует целое число

имеет решение и существует целое число  .

.

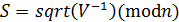

Выбранное значение  является открытым ключомдля А. Затем вычисляют наименьшее значение S, для которого

является открытым ключомдля А. Затем вычисляют наименьшее значение S, для которого  . Это значение S является секретным ключом для А.

. Это значение S является секретным ключом для А.

Теперь можно приступить к выполнению протокола идентификации.

1. Сторона А выбирает некоторое случайное число  , где

, где  . Затем она вычисляет

. Затем она вычисляет  и отправляет

и отправляет  стороне В.

стороне В.

2. Сторона В посылает А случайный бит  .

.

3. Если  , тогда А отправляет

, тогда А отправляет  стороне В. Если

стороне В. Если  , то А отправляет стороне В

, то А отправляет стороне В  .

.

4. Если  , то сторона B проверяет, что

, то сторона B проверяет, что  ,чтобы убедиться, что А знает

,чтобы убедиться, что А знает  . Если

. Если  , сторона В проверяет, что

, сторона В проверяет, что  , чтобы быть уверенной, что А знает

, чтобы быть уверенной, что А знает  .

.

Эти шаги образуют один цикл протокола, называемый аккредитацией. Стороны А и В повторяют этот цикл  раз при разных случайных значениях

раз при разных случайных значениях  и

и  до тех пор, пока В не убедится, что А знает значение

до тех пор, пока В не убедится, что А знает значение  .

.

Если сторона А не знает значения  она может выбрать такое значение

она может выбрать такое значение  , которое позволит ей обмануть сторону В, если В отправит ей

, которое позволит ей обмануть сторону В, если В отправит ей  , либо А может выбрать такое

, либо А может выбрать такое  , которое позволит обмануть В, если В отправит ей

, которое позволит обмануть В, если В отправит ей  . Но этого невозможно сделать в обоих случаях. Вероятность того, что А обманет В в одном цикле, составляет

. Но этого невозможно сделать в обоих случаях. Вероятность того, что А обманет В в одном цикле, составляет  . Вероятность обмануть B

. Вероятность обмануть B  циклах равна

циклах равна  .

.

Для того чтобы этот протокол работал, сторона А никогда не должна повторно использовать значение  . Если А поступила бы таким образом, а сторона В отправила бы стороне А на шаге 2 другой случайный бит

. Если А поступила бы таким образом, а сторона В отправила бы стороне А на шаге 2 другой случайный бит  , то В имела бы оба ответа А. После этого В может вычислить значение

, то В имела бы оба ответа А. После этого В может вычислить значение  , и для А все закончено.

, и для А все закончено.

Параллельная схема идентификации с нулевой передачей знаний

Параллельная схема идентификации позволяет увеличить число аккредитаций, выполняемых за один цикл, и тем самым уменьшить длительность процесса идентификации.

|

|

|

Как и в предыдущем случае, сначала генерируется число  как произведение двух больших чисел. Для того, чтобы сгенерировать открытый и секретный ключи для стороны А, сначала выбирают

как произведение двух больших чисел. Для того, чтобы сгенерировать открытый и секретный ключи для стороны А, сначала выбирают  различных чисел

различных чисел  , где каждое

, где каждое  , является квадратичным вычетом по модулю

, является квадратичным вычетом по модулю  . Иначе говоря, выбирают значение

. Иначе говоря, выбирают значение  , таким, что сравнение

, таким, что сравнение  имеет решение и существует

имеет решение и существует  . Полученная строка

. Полученная строка  является открытым ключом. Затем вычисляют такие наименьшие значения

является открытым ключом. Затем вычисляют такие наименьшие значения  , что

, что  . Эта строка

. Эта строка  является секретным ключом стороны А.

является секретным ключом стороны А.

Процесс идентификации имеет следующий вид:

1. Сторона А выбирает некоторое случайное число  , где

, где  . Затем она вычисляет

. Затем она вычисляет  и посылает

и посылает  стороне В.

стороне В.

2. Сторона В отправляет стороне А некоторую случайную двоичную строку из К бит:  .

.

3. Сторона А вычисляет  .

.

Перемножаются только те значения  , для которых

, для которых  . Например, если

. Например, если  , то сомножитель

, то сомножитель  входит в произведение, если же

входит в произведение, если же  , то

, то  не входит в произведение, и т.д. Вычисленное значение

не входит в произведение, и т.д. Вычисленное значение  отправляется стороне В.

отправляется стороне В.

4. Сторона В проверяет, что  .

.

Фактически сторона В перемножает только те значения  , для которых

, для которых  . Стороны А и В повторяют этот протокол

. Стороны А и В повторяют этот протокол  раз, пока В не убедится, что А знает

раз, пока В не убедится, что А знает  .

.

Вероятность того, что А может обмануть В, равна  . Рекомендуется в качестве контрольного значения брать вероятность обмана В равной

. Рекомендуется в качестве контрольного значения брать вероятность обмана В равной  при

при  и

и  .

.

Стороны А и В повторяют этот протокол  раз, каждый раз с разным случайным числом

раз, каждый раз с разным случайным числом  , пока сторона В не будет удовлетворена.

, пока сторона В не будет удовлетворена.

При малых значениях величин, как в данном примере, не достигается настоящей безопасности. Но если  представляет собой число длиной 512 бит и более, сторона В не сможет узнать ничего о секретном ключе стороны А, кроме того факта, что сторона А знает этот ключ.

представляет собой число длиной 512 бит и более, сторона В не сможет узнать ничего о секретном ключе стороны А, кроме того факта, что сторона А знает этот ключ.

8. УПРАВЛЕНИЕ КРИПТОГРАФИЧЕСКИМИ КЛЮЧАМИ

Любая криптографическая система основана на использовании криптографических ключей. В симметричной криптосистеме отправитель и получатель сообщения используют один и тот же секретный ключ. Этот ключ должен быть неизвестен всем остальным и должен периодически обновляться одновременно у отправителя и получателя. Процесс распределения (рассылки) секретных ключей между участниками информационного обмена в симметричных криптосистемах имеет весьма сложный характер.

|

|

|

Асимметричная криптосистема предполагает использование двух ключей - открытого и личного (секретного). Открытый ключ можно разглашать, а личный надо хранить в тайне. При обмене сообщениями необходимо пересылать только открытый ключ. Важным требованием является обеспечение подлинности отправителя сообщения. Это достигается путем взаимной аутентификации участников информационного обмена.

Под ключевой информацией понимают совокупность всех действующих в системе ключей. Если не обеспечено достаточно надежное управление ключевой информацией, то, завладев ею, злоумышленник получает неограниченный доступ ко всей информации.

Управление ключами - информационный процесс, включающий реализацию следующих основных функций:

· генерация ключей,

· хранение ключей,

· распределение ключей.

|

|

|

|

|

Дата добавления: 2014-12-16; Просмотров: 3196; Нарушение авторских прав?; Мы поможем в написании вашей работы!