КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Лк16. Схемы аутентификации

|

|

|

|

ЛК15. Дистанционное банковское обслуживание

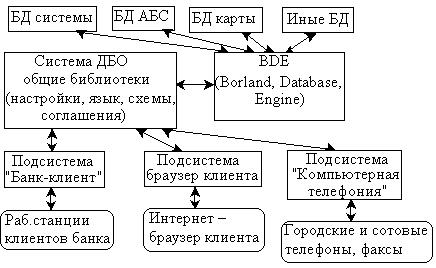

Система ДБО BS-Client v.3.

"Общая схема. Банк-клиент"

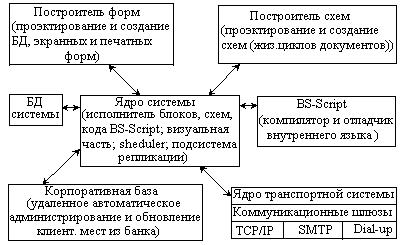

Состав подсистемы "Банк-Клиент"

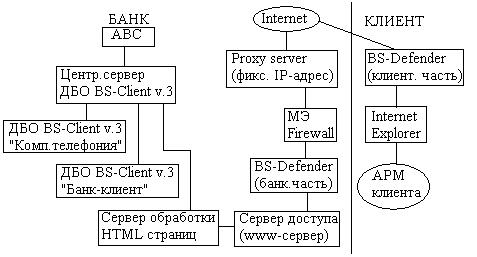

"Интернет - клиент." Состав подсистемы

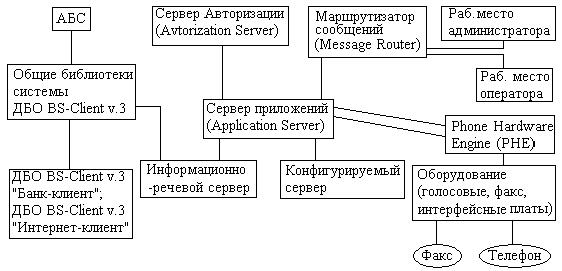

"Компьютерная телефония". Состав подсистемы.

1. Классификация схем аутентификации.

2. Симметричная аутентификация и аутентификация с помощью ЦП.

3. Схема аутентификации Фиата и Шамира.

4. Схема аутентификации Шнорра.

5. Требования стойкости схем аутентификации

На схеме аутентификации существуют 2 вида атак:

- имитация;

- подмена.

3 класса схем аутентификации:

- схемы на основе симметричных криптоалгоритмов;

- схемы на основе ЦП;

- доказуемо стойкие схемы аутентификации.

Выделяют протоколы с "центром доверия" и аутентификация на основе идентифицируемой информации.

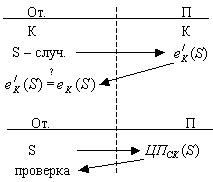

Симметричная аутентификация и аутентификация с ЦП.

Схема аутентификации Фиата и Шамира.

секретный ключ  (

( - множество целых чисел

- множество целых чисел  .

.

открытый

.

.

Для  - число циклов.

- число циклов.

{ A B

- случайное число.

- случайное число.

→ формирует последовательность из k -бит:

→ формирует последовательность из k -бит:

←  вектор

вектор

}

Схема относится к классу схем с нулевым разложением.

Схема аутентификации Шнорра:

Центр доверия формирует простые числа: р и q такие, что  .

.

случайное число (образующий элемент

случайное число (образующий элемент  секретный,

секретный,  откр. поля)

откр. поля)

А В

случайное число

случайное число

→

→

←

→

→

Количество бит, передаваемых по каналу связи, можно сократить, если вместо  передавать

передавать  .

.

|

|

|

|

|

Дата добавления: 2015-01-03; Просмотров: 377; Нарушение авторских прав?; Мы поможем в написании вашей работы!