КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Режимы симметричного шифрования

|

|

|

|

1. Электронная кодовая книга. ECB- Electronic Code Book

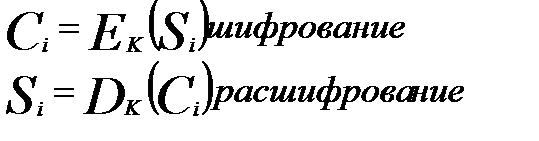

Применяется для шифрования сообщений длиной в 1 блок (как правило для шифрования ключевой информации), потому что все блоки текста шифруются независимо друг от друга на одном ключе.  Симметричный алгоритм – первая формула.Зашифрованный текст – формула преобразования.

Симметричный алгоритм – первая формула.Зашифрованный текст – формула преобразования.

ГОСТ 28147-89

2. CBC – Cipher Block Chaining. (Сцепление блоков шифра).

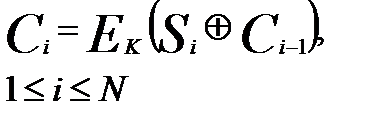

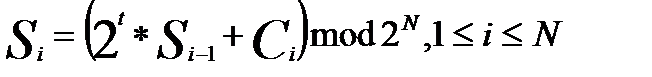

Открытый текст разбивается на n-битные блоки: Первый блок после зашифровывания суммируется по модулю 2 с синхропосылкой Cо, который представляет собой блок текста, не несущий полезной информации, но известный источнику и приёмнику данных, после этого полученный блок проходит через функцию зашифрования, таким образом на каждом последующем шаге блок шифра текста вычисляется по формуле  При известной синхропосылке расшифрование производится в обратном порядке:

При известной синхропосылке расшифрование производится в обратном порядке:  , где n- Длина блока. N- количество блоков. Т.е. если изменить один блок шифротекста, то после расшифрования изменится соответствующе расшифрованный блок и следующий за ним. Все остальные блоки останутся без изменений. В ГОСТе этот режим соответствует режиму гаммирования с обратной связью, а ECB – режиму простой замены.

, где n- Длина блока. N- количество блоков. Т.е. если изменить один блок шифротекста, то после расшифрования изменится соответствующе расшифрованный блок и следующий за ним. Все остальные блоки останутся без изменений. В ГОСТе этот режим соответствует режиму гаммирования с обратной связью, а ECB – режиму простой замены.

3. Обратная связь по шифротексту. CFB- Cipher Feed back.

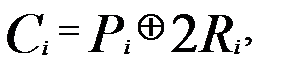

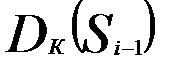

Предназначен для шифрования отдельных символов. Для этого используется блочный шифр, генерирующий для источника и приёмника, псевдослучайную последовательность бит, которая зависит от ключа и открытого текста. Открытый текст P “разбивается” на t-битные блоки, N-битный регистр сдвига инициируется значением синхропосылки S0. На каждом шаге  где

где  означает t-старших бит шифрограммы

означает t-старших бит шифрограммы  , которая является псевдослучайной последовательностью.Регистр сдвига модифицируется следующим образом: tcтарших бит в

, которая является псевдослучайной последовательностью.Регистр сдвига модифицируется следующим образом: tcтарших бит в  отбрасываются, а справа присоединяется

отбрасываются, а справа присоединяется  , т.е.

, т.е.  При расшифровывании

При расшифровывании  вычисляется по тем же формулам, в качестве

вычисляется по тем же формулам, в качестве  используется t- старших бит расшифрованного текста

используется t- старших бит расшифрованного текста  . Открытый текст восстанавливается по формуле:

. Открытый текст восстанавливается по формуле:

Расшифровывание:

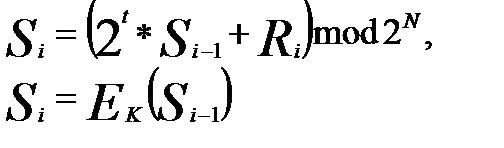

4. Обратная связь по выходу. OFB-Output Feed back.

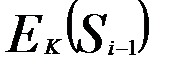

Использует блочный шифр для генерации псевдослучайной последовательности (ПСП), переменный размер блока t и регистр сдвига, инициируемый синхропосылкой S0(в госте t=n). Но отличается от предыдущего способом изменения информации в регистре сдвига.

при наличии сдвига

при наличии сдвига

или

без сдвига.

При каждом использовании системы нужно использовать разные синхропосылки, одинаковые синхропосылки дают на выходе одинаковые псевдослучайные последовательности. (В ГОСТе это режим гаммирования)

Алгоритм DES. Data Encryption Standard.

Шифрует блок из 64 бит и использует 64 битовый ключ и работает в 16 проходов. Алгоритм работает в следующем виде:

Исходные данные разбиваются на блоки по 64 бита и поблочно шифруются. Далее блок разбивается на левую и правую части. На первом этапе шифрования вместо левой части записывается правая, а вместо правой – сумма по модулю 2 левой и правой частей. На втором этапе выполняются битовые замены и перестановки. DES имеет два режима: второй и первый (CBC и ЕСВ)

Если надёжность DES недостаточна, то существует его модификация тройной DES (TripleDES). Три раза запускается алгоритм DES на различных ключах, которые выбираются независимо друг от друга.

|

|

|

|

|

Дата добавления: 2015-04-23; Просмотров: 551; Нарушение авторских прав?; Мы поможем в написании вашей работы!