КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Функции AUC

|

|

|

|

Первичной функцией AUC является предоставление информации, которая будет использоваться MSC/VLR для выполнения аутентификации абонента и выполнения процедур кодирования информации, передаваемой по радиоканалу между сетью и MS.

Информация, которую предоставляет AUC, называется триплетом и состоит из следующих элементов:

1. Случайный номер – Random Number – (RAND);

2. Подтвержденный код-отклик – Signed Response – (SRES);

3. Ключ шифрования – Ciphering Key – (Кс).

Триплеты

Во время подключения к сети (заключения контракта на обслуживания оператором) каждому абоненту назначается ключ аутентификации (Ki). Этот ключ хранится в AUC вместе с принадлежащим абоненту идентификатором IMSI. Оба этих элемента используются в процессе генерации триплетов. Оба этих элемента хранятся также в SIM. Для генерации одного триплета в AUC выполняются следующие шаги:

1. Генерируется случайный номер RAND;

2. RAND и Ki используются для расчета SRES и Kc путем использования двух различных алгоритмов – A3 и A8 соответственно.

3. RAND, SRES и Kс доставляются в HLR в виде триплета.

Триплет

RAND - случайный номер;

SRES - подтвержденный ответ;

Кс - ключ шифрования;

Ki - ключ аутентификации абонента

IMSI - Международный идентификатор абонента мобильной связи

Рис. 5.5 Структура AUC

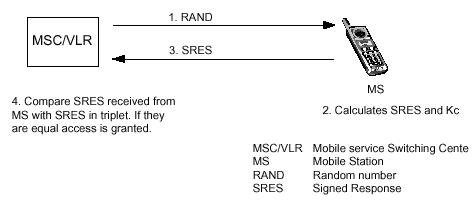

Процедура аутентификации

- MSC/VLR передает RAND в MS.

- MS, используя REND, вычисляет «подпись» SRES, а используя алгоритм A3 - ключ аутентификации абонента Ki.

- MS, используя Ki., вычисляет Kc и RAND, используя алгоритм A8. Kc будет использоваться MS для шифрования и дешифрования.

- «Подпись» SRES пересылается обратно в MSC/VLR, которые выполняют аутентификацию, проверяя, соответствует ли SRES, полученный от MS, тому SRES, который предоставляется из AUC. Если соответствует – MS получает доступ к сети, если не соответствует – доступ к сети блокируется.

Рис. 5.6 Процедура аутентификации

Разные операторы используют разные процедуры аутентификации. Они могут применять все или только некоторые из них. Аутентификация по выбору оператора может осуществляться:

- при каждой регистрации абонента;

- при каждой попытке установления соединения

- при обновлении местоположения

- перед активизацией или отменой дополнительных услуг.

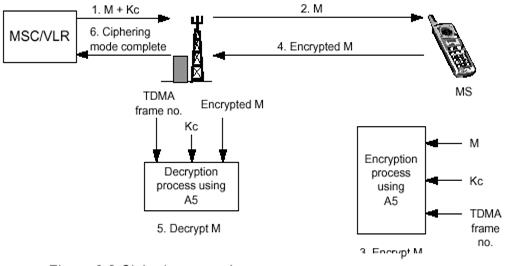

Процедура шифрования

Обеспечение конфиденциальности означает, что информация об абоненте и сигнальная информация, передаваемая между BТS и MS, закрыта для неавторизованных пользователей.

Последовательность кодирования обеспечивается создается путем использования Кс и номера кадра TDMA, которые являются входными воздействиями на алгоритм шифрования А5. Основная цель данного шифрования состоит в том, чтобы исключить возможность неавторизованного доступа к речи, данным, сигнальной информации и т.д.

Для проверки процедуры шифрования используется определенная выборочная информация. Для этой цели используется команда режима фактического шифрования (М).

Рис. 5.7 Процедура шифрования

1. «M» и Kc передаются из MSC/VLR в BTS.

2. «M» перенаправляется в MS.

3. «М» кодируется, используя Кс (вычисленный ранее, вместе с SRES вл время выполнения процедуры аутентификации) и номер кадра TDMA, которые проходят через алгоритм кодирования А5.

4. Закодированное сообщение передается в BТS.

5. Закодированное «М» декодируется в BТS с использованием Кс, номера кадра TDMA и алгоритма декодирования А5.

6. Если декодирование «М» прошло успешно, сообщение о завершении режима шифрования передаётся в MSC. Вся информация, передаваемая через радиоэфир кодируется с данного момента, после декодирования «М».

В таблице 5.2 показано распределение секретной информации в аппаратных средствах системы связи GSM.

Таблица 5.2 - распределение секретной информации в аппаратных средствах системы связи GSM.

| № | Аппаратные средства | Вид секретной информации |

| Мобильная станция (без SIM) | А5 | |

| Модуль идентификации абонента (SIM) | A3; А8; IMSI; Ki; TMSI/LAI; Kc | |

| Центр аутентификации (AUC) | A3; А8; IMSI/Ki | |

| Опорный регистр местоположения (HLR) | Группы IMSI/RAND/SRES/Kc | |

| Визитный регистр (VLR) | Группы IMSI/RAND/SRES/Kc, IMSI/TMSI/LAI/Kc/CKSN | |

| Центр коммутации (MSC) | А5, TMSI/IMSI/Kc | |

| Контроллер базовой станции (BSC) | А5, TMSI/IMSI/Kc |

|

|

|

|

|

Дата добавления: 2015-07-13; Просмотров: 924; Нарушение авторских прав?; Мы поможем в написании вашей работы!