КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Криптографические системы с открытым ключом

|

|

|

|

В криптосистемах с открытым (общедоступным) ключом используются некоторые аналитические преобразования и два различных, но взаимосвязанных друг с другом ключа — один (открытый — доступный любому лицу) для шифрования, другой (секретный — доступный только одному лицу) для дешифрирования.

Стойкость криптосистем с открытым ключом определяется вычислительной сложностью алгоритмов. В этом случае предполагается, что даже при наличии всей доступной информации для дешифрирования сообщения оно не сможет быть восстановлено за требуемое время из-за чрезвычайно большого объема необходимых вычислений.

В криптосистемах с открытым ключом, в алгоритмах шифрования и расшифрования используются разные ключи, каждый из которых не может быть получен из другого (с приемлемыми затратами).

Желательно, чтобы методы шифрования обладали минимум двумя свойствами:

• Законный получатель сможет выполнить обратное преобразование и расшифровать сообщение

• Злоумышленник или криптоаналитик противника, перехвативший сообщение, не сможет восстановить по нему исходное сообщение без таких затрат времени и средств, которые сделают эту работу нецелесообразной.

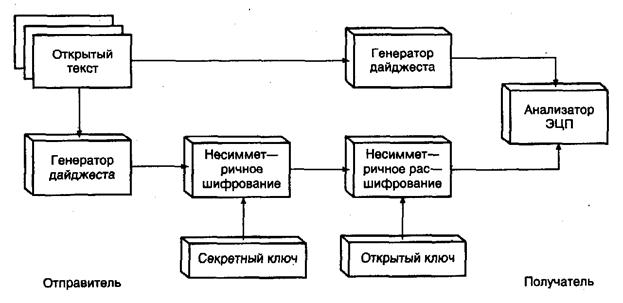

Один ключ используется для шифрования, другой — для расшифрования. Односторонние функции не могут быть непосредственно использованы в качестве криптосистемы, так как даже законный получатель не сможет расшифровать полученное сообщение. Односторонняя функция должна иметь «потайную дверь (лазейку)», то есть должен существовать эффективный способ ее вычисления в обоих направлениях, при этом знание прямого преобразования не позволяет легко найти обратное преобразование. Двухключевые системы (рис. 5.25), в основном, используют блочные методы шифрования и основаны на применении односторонних (необратимых) функций с потайным ходом (лазейкой). Эти функции обладают важным свойством: при заданном значении х относительно просто вычислить значение функции f(x). Однако, если известна функция y=f(x), то для вычисления х очень трудно рассчитать значение обратной функции l / f(y).

Рис. 5.25. Двухключевые криптографические системы

Односторонние функции с потайной дверью (лазейкой) являются теоретической основой криптосистем с открытым ключом. Примером подобной функции является перемножение простых чисел (простое число, как известно из школьной программы, — это целое число, которое делится без остатка только на единицу и на само себя). Например, сравнительно несложно перемножить два простых 100-значных числа, однако для разложения на множители получившегося 200-значного числа потребуется десятки лет непрерывной работы мощного компьютера. Примером криптоалгоритма на основе умножения простых чисел является широко известный алгоритм RSA (Райвест, Шамир, Адлеман). Криптостойкость алгоритма RSA находится в прямой зависимости от сложности разложения простых чисел на множители.

Вычисление ключей в таких системах осуществляется получателем сообщений, который оставляет у себя тот ключ, который он будет потом использовать для расшифрования, то есть секретный ключ. Другой ключ — открытый, он высылает отправителю сообщений любым доступным способом, не опасаясь его огласки. Используя этот открытый ключ, любой пользователь может зашифровать свой открытый текст и послать его получателю, который сформировал данный открытый ключ (рис. 5.26). Все используемые алгоритмы этого процесса являются общедоступными. Особенность этого метода заключается в том, что функции шифрования и расшифрования являются обратимыми только тогда, когда они обеспечиваются с помощью строго определенной пары ключей (открытого и секретного), причем открытый ключ должен представлять собой необратимую функцию от секретного ключа.

Рис. 5.26. Пример реализации системы с открытым ключом

В результате исследований односторонних (необратимых) функций с использованием решений определенных классов математических задач появились следующие направления в построении двухключевых криптографических алгоритмов:

• Умножение простых чисел

• Дискретное возведение в степень

• Задача об укладке (упаковки) рюкзака (ранца)

• Использование кодовых конструкций, исправляющих ошибки.

Недостатком этих систем является то, что в системах с открытым ключом, также как и в блочных шифрах, необходим большой размер шифруемого блока, хотя, возможно, и не больше чем в алгоритме DES. А это препятствует, наряду с низкой скоростью шифрования, использованию алгоритмов с открытым ключом в потоковых шифрах. На настоящий момент высокоэффективные системы с открытым ключом пока не найдены. Почти повсеместно принято ограничение использования криптосистем с открытым ключом — только для управления ключами и цифровой подписи.

|

|

|

|

|

Дата добавления: 2014-01-05; Просмотров: 1291; Нарушение авторских прав?; Мы поможем в написании вашей работы!