КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Общие положения. Если есть угроза — должны быть и средства

|

|

|

|

Постулаты

СПОСОБЫ ЗАЩИТЫ ИНФОРМАЦИИ

Если есть угроза — должны быть и средства

защиты и противодействия

Способы — это порядок и приемы использования сил и средств для достижения поставленной цели по защите конфиденциальной информации.

1. Подальше положишь — поближе возьмешь.

2. Бережёного Бог бережет.

3. На Бога надейся, а сам не плошай.

4. Сначала подумай, потом говори.

5. Не зная броду, не суйся в воду.

6. Семь раз отмерь, один раз отрежь.

7. Дело мастера боится.

8. Негоже, когда сапоги тачает пирожник, а пироги печет сапожник.

9. Отыщи всему начало, и ты многое поймешь (К. Прутков).

Любое действие человека, ориентированное на достижение каких-либо результатов, реализуется определенными способами. Естественно, что имеющийся опыт по защите информации достаточно четко определил совокупность приемов, сил и средств, ориентированных на обеспечение информационной безопасности. С учетом этого можно так определить понятие способов защиты информации: способы защиты информации — это совокупность приемов, сил и средств, обеспечивающих конфиденциальность, целостность, полноту и доступность информации и противодействие внутренним и внешним угрозам.

Естественно предположить, что каждому виду угроз присущи свои специфические способы, силы и средства.

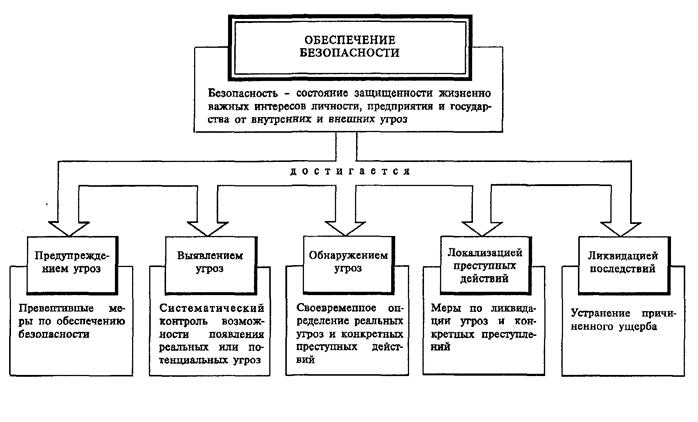

Обеспечение информационной безопасности достигается системой мер, направленных:

■ на предупреждение угроз. Предупреждение угроз — это превентивные меры по обеспечению информационной безопасности в интересах упреждения возможности их возникновения;

■ на выявление угроз. Выявление угроз выражается в систематическом анализе и контроле возможности появления реальных или потенциальных угроз и своевременных мерах по их предупреждению;

■ на обнаружение угроз. Обнаружение имеет целью определение реальных угроз и конкретных преступных действий;

■ на локализацию преступных действий и принятие мер по ликвидации угрозы или конкретных преступных действий;

■ на ликвидацию последствий угроз и преступных действий и восстановление статус-кво (рис. 26).

Предупреждение возможных угроз и противоправных действий может быть обеспечено самыми различными мерами и средствами, начиная от создания климата глубоко осознанного отношения сотрудников к проблеме безопасности и защиты информации до создания глубокой, эшелонированной системы защиты физическими, аппаратными, программными и криптографическими средствами.

Предупреждение угроз возможно и путем получения (если хотите — и добывания) информации о готовящихся противоправных актах, планируемых хищениях, подготовительных действиях и других элементах преступных деяний. Для этих целей необходима работа сотрудников службы безопасности

с информаторами в интересах наблюдения и объективной оценки ситуации как внутри коллектива сотрудников, особенно главных участков ее фирмы, так и вне, среди конкурентов и преступных формирований.

В предупреждении угроз весьма существенную роль играет информационно-аналитическая деятельность службы безопасности на основе глубокого анализа криминогенной обстановки и деятельности конкурентов и злоумышленников.

Выявление имеет целью проведение мероприятий но сбору, накоплению и аналитической обработке сведений о возможной подготовке преступных действий со стороны криминальных структур или конкурентов на рынке производства и сбыта товаров и продукции. Особое внимание в этом виде деятельности должно отводиться изучению собственных сотрудников. Среди них могут быть и недовольные, и неопытные, и «внедренные».

Обнаружение угроз — это действия по определению конкретных угроз и их источников, приносящих тот или иной вид ущерба. К таким действиям можно отнести обнаружение фактов хищения или мошенничества, а также фактов разглашения конфиденциальной информации или случаев несанкционированного доступа к источникам коммерческих секретов. В числе мероприятий по обнаружению угроз значительную роль могут сыграть не только сотрудники службы безопастности, но и сотрудники линей-11ых подразделений и служб фирмы, а также технические средства наблюдения и обнаружения правонарушений.

Пресечение или локализация угроз — это действия, направленные на устранение действующей угрозы и конкретных преступных действий. Например, пресечение подслушивания конфиденциальных переговоров за счет акустического канала утечки информации по вентиляционным системам.

Ликвидация последствий имеет целью восстановление состояния, предшествовавшего наступлению угрозы. Например, возврат долгов со стороны заемщиков. Это может быть и задержание преступника с украденным имуществом, и восстановление разрушенного здания от подрыва, и другое.

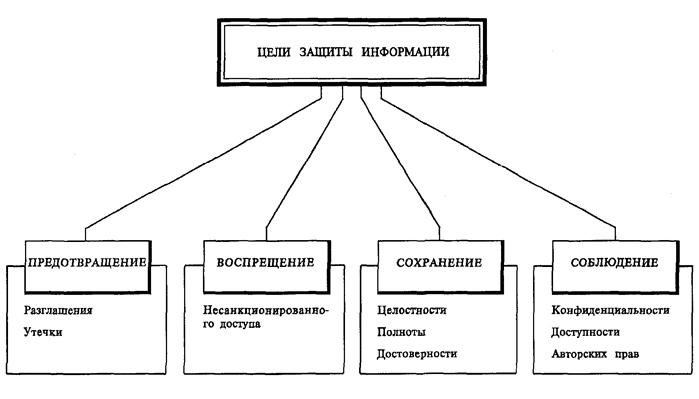

Все эти способы имеют целью защитить информационные ресурсы от противоправных посягательств и обеспечить:

■ предотвращение разглашения и утечки конфиденциальной информации;

■ воспрещение несанкционированного доступа к источникам конфиденциальной информации;

■ сохранение целостности, полноты и доступности информации;

■ соблюдение конфиденциальности информации;

■ обеспечение авторских прав (рис. 27).

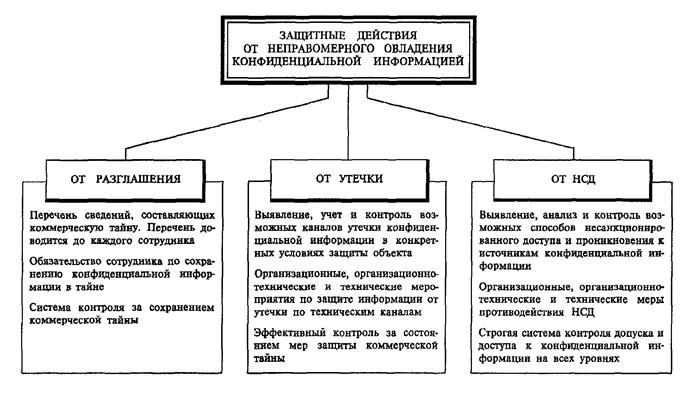

Защита от разглашения сводится в общем плане к разработке перечня сведений, составляющих коммерческую тайну предприятия. Эти сведения должны быть доведены до каждого сотрудника, допущенного к ним, с обязательством этого сотрудника сохранять коммерческую тайну. Одним из важных мероприятий является система контроля за сохранностью коммерческих секретов.

Защита от утечки конфиденциальной информации сводится к выявлению, учету и контролю возможных каналов утечки в конкретных условиях и к проведению организационных, организационно-технических и технических мероприятий по их ликвидации.

Защита от несанкционированного доступа к конфиденциальной информации обеспечивается путем выявления, анализа и контроля возможных способов несанкционированного доступа и проникновения к источникам конфиденциальной информации, и реализацией организационных, организационно-технических и технических мероприятий по противодействию НСД (рис.28).

На практике в определенной степени все мероприятия по использованию технических средств защиты информации подразделяются на три группы:

■ организационные (в части технических средств);

■ организационно-технические;

■ технические.

Организационные мероприятия — это мероприятия ограничительного характера, сводящиеся в основном к регламентации доступа и использования технических средств обработки информации. Они, как правило, проводятся силами самой организации путем использования простейших организационных мер.

В общем плане организационные мероприятия предусматривают проведение следующих действий:

■ определение границ охраняемой зоны (территории);

■ определение технических средств, используемых для обработки конфиденциальной информации в пределах контролируемой территории;

■ определение «опасных», с точки зрения возможности образования каналов утечки информации, технических средств и конструктивных особенностей зданий и сооружений;

■ выявление возможных путей проникновения к источникам конфиденциальной информации со стороны злоумышленников;

■ реализация мер по обнаружению, выявлению и контролю за обеспечением защиты информации всеми доступными средствами (рис. 29).

Организационные мероприятия выражаются в тех или иных ограничительных мерах. Можно выделить такие ограничительные меры, как территориальные, пространственные и временные.

Территориальные ограничения сводятся к умелому расположению источников на местности или в зданиях и помещениях, исключающих подслушивание переговоров или перехват сигналов радиоэлектронных средств.

Пространственные ограничения выражаются в выборе направлений излучения тех или иных сигналов в сторону наименьшей возможности их перехвата злоумышленниками.

Временные ограничения проявляются в сокращении до минимума времени работы технических средств, использовании скрытых методов связи, шифровании и других мерах защиты (рис. 30).

Одной из важнейших задач организационной деятельности является определение состояния технической безопасности объекта, его помещений, подготовка и выполнение организационных мер, исключающих возможность неправомерного овладения конфиденциальной информацией, воспрещение ее разглашения, утечки и несанкционированного доступа к охраняемым секретам.

Организационно-технические мероприятия обеспечивают блокирование разглашения и утечки

конфиденциальных сведений через технические средства обеспечения производственной и трудовой деятельности, а также противодействие техническим средствам промышленного шпионажа с помощью специальных технических средств, устанавливаемых на элементы конструкций зданий, помещений и технических средств, потенциально образующих каналы утечки информации. В этих целях возможно использование:

■ технических средств пассивной защиты, например, фильтров, ограничителей и тому подобных средств развязки акустических, электрических и электромагнитных систем защиты сетей телефонной связи, энергоснабжения, радио- и часофикации;

■ технических средств активной защиты: датчиков акустических шумов и электромагнитных помех.

Организационно-технические мероприятия по защите информации можно подразделить на пространственные, режимные и энергетические.

Пространственные меры выражаются в уменьшении ширины диаграммы направленности, ослаблении боковых и заднего лепестков диаграммы направленности излучения радиоэлектронных средств (РЭС).

Режимные меры сводятся к использованию скрытых методов передачи информации по средствам связи: шифрование, квазипеременные частоты передачи и других.

Энергетические — это снижение интенсивности излучения и работа РЭС на пониженных мощностях (рис.31).

Технические мероприятия — это мероприятия, обеспечивающие приобретение, установку и использование в процессе производственной деятельности специальных, защищенных от побочных излучений (безопасных) технических средств или средств, ПЭМИН которых не превышают границу охраняемой территории.

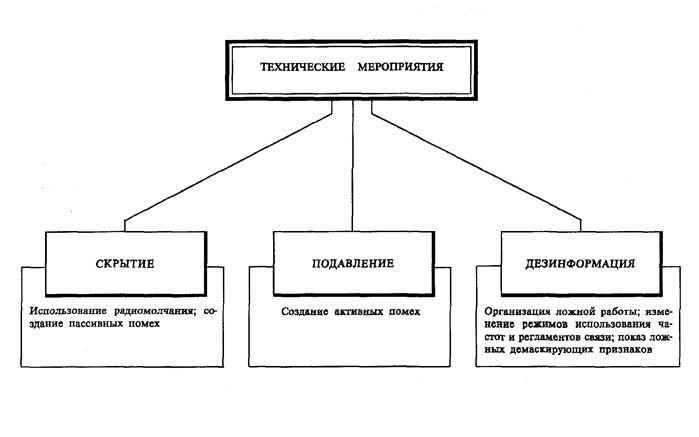

Технические мероприятия по защите конфиденциальной информации можно подразделить на скрытие, подавление и дезинформацию.

Скрытие выражается в использовании радиомолчания и создании пассивных помех приемным средствам злоумышленников.

Подавление — это создание активных помех средствам злоумышленников.

Дезинформация — это организация ложной работы технических средств связи и обработки информации; изменение режимов использования частот и регламентов связи; показ ложных демаскирующих признаков деятельности и опознавания.

Защитные меры технического характера могут быть направлены на конкретное техническое устройство или конкретную аппаратуру и выражаться в таких мерах, как отключение аппаратуры на время ведения конфиденциальных переговоров или использование тех или иных защитных устройств типа ограничителей, буферных средств, фильтров и устройств зашумления (рис. 32).

|

|

|

|

Дата добавления: 2014-01-05; Просмотров: 648; Нарушение авторских прав?; Мы поможем в написании вашей работы!