КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Активные сетевые атаки

|

|

|

|

Индуктивное вычисление секретного ключа шифрования WEP представляет собой процесс воздействия на беспроводную локальную сеть для получения определенной информации и относится к классу активных сетевых атак. Как было сказано ранее, при потоковом шифровании выполняется двоичное сложение по модулю 2 (XOR) исходного сообщения с ключевой последовательностью с целью получения шифрованного сообщения. Этот факт лег в основу данной атаки.

Высокая эффективность атаки индуктивного вычисления ключа, предпринимаемой в беспроводной локальной сети IEEE 802.11, объясняется отсутствием действенных средств контроля целостности сообщений (Message Intgrity Check, MIC). Принимающая сторона не в состоянии распознать факт модификации содержимого фрейма в процессе передачи по общедоступному радиоканалу. Более того, значение ICV (Integrity Check Value), предусмотренное стандартом для контроля целостности сообщений, вычисляется с помощью функции CRC32 (32-bit Cyclical Redundancy Check, контроль с помощью циклического 32-битного избыточного кода), которая подвержена атакам с манипуляцией битами. Таким образом, в отсутствии механизмов контроля целостности сообщений беспроводные локальные сети подвержены активным атакам: повторному использованию вектора инициализации (IV Replay) и манипуляции битами (Bit-Flipping).

1) Повторное использование вектора инициализации (Initialization Vector Replay Attacks), представляет собой разработанную теоретически и реализованную практически активную сетевую атаку в беспроводной локальной сети, существующую в нескольких разновидностях, одна из которых описана ниже и проиллюстрирована рис. 8.5.

- Хакер многократно отправляет абоненту беспроводной локальной сети по проводной сети сообщение известного содержания (например, IP-пакет, письмо по электронной почте и т. п.).

- Хакер пассивно прослушивает радиоканал связи абонента с точкой радиодоступа и собирает фреймы, предположительно содержащие шифрованное сообщение.

- Хакер вычисляет ключевую последовательность, применяя функцию XOR к предполагаемому шифрованному и известному нешифрованному сообщениям.

- Хакер "выращивает" ключевую последовательность для пары вектора инициализации и секретного ключа, породившей ключевую последовательность, вычисленную на предыдущем шаге.

Атакующий знает, что пара вектора инициализации и секретного ключа шифрования, а значит и порождаемая ими ключевая последовательность, может быть повторно использована для воссоздания ключевой последовательности достаточной длины для нарушения конфиденциальности в беспроводной локальной сети в условиях использования шифрования WEP.

увеличить изображение

Рис. 8.5. Повторное использование вектора инициализации

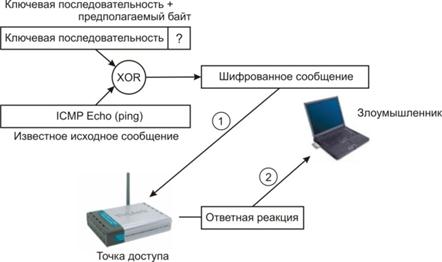

После того, как ключевая последовательность вычислена для фреймов некоторой длины, ее можно "вырастить" до любого размера, как описано ниже и показано на рис. 8.6.

- Хакер создает фрейм на один байт длиннее, чем длина уже известной ключевой последовательности. Пакеты ICMP (Internet Control Message Protocol - протокол управляющих сообщений Internet), посылаемые командой ping, идеальны для этих целей, ибо точка радиодоступа вынуждена на них отвечать.

- Хакер увеличивает длину ключевой последовательности на один байт.

- Значение дополнительного байта выбирается случайным образом из 256 возможных ASCII-символов.

увеличить изображение

Рис. 8.6. "Выращивание" ключевой последовательности

- Если предполагаемое значение дополнительного байта ключевой последовательности верно, то будет получен ожидаемый ответ от точки радиодоступа, в данном примере это ICMP

- Процесс повторяется до тех пор, пока не будет подобрана ключевая последовательность нужной длины.

|

|

|

|

|

Дата добавления: 2014-01-06; Просмотров: 1048; Нарушение авторских прав?; Мы поможем в написании вашей работы!