КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Манипуляция битами (Bit-Flipping Attacks)

|

|

|

|

Манипуляция битами преследует ту же цель, что и повторное использование вектора инициализации, и опирается на уязвимость вектора контроля целостности фрейма ICV Пользовательские данные могут различаться от фрейма к фрейму, в то же время многие служебные поля и их положение внутри фрейма остаются неизменными.

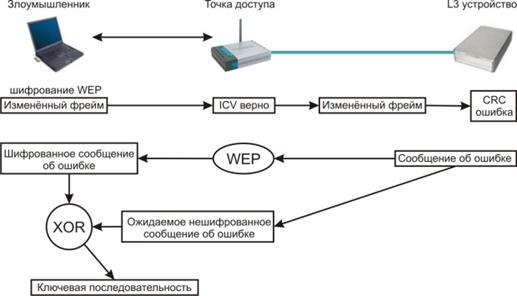

Хакер манипулирует битами пользовательских данных внутри фрейма 2-го (канального) уровня модели OSI (Open Systems Interconnection) с целью искажения 3-го (сетевого) уровня пакета. Процесс манипуляции показан на рис. 8.7.

- Хакер пассивно наблюдает фреймы беспроводной локальной сети с помощью средств анализа трафика протокола 802.11.

- Хакер захватывает фрейм и произвольно изменяет биты в поле данных протокола 3-го уровня.

- Хакер модифицирует значение вектора контроля целостности фрейма ICV (как именно, будет описано ниже).

- Хакер передает модифицированный фрейм в беспроводную локальную сеть.

- Принимающая сторона (абонент либо точка радиодоступа) вычисляет значение вектора контроля целостности фрейма ICV для полученного модифицированного фрейма.

- Принимающая сторона сравнивает вычисленное значение вектора ICV с имеющимся в полученном модифицированном фрейме.

- Значения векторов совпадают, фрейм считается неискаженным и не отбрасывается.

- Принимающая сторона деинкапсулирует содержимое фрейма и обрабатывает пакет сетевого уровня.

- Поскольку манипуляция битами происходила на канальном уровне, контрольная сумма пакета сетевого уровня оказывается неверной.

- Стек протокола сетевого уровня на принимающей стороне генерирует предсказуемое сообщение об ошибке.

- Хакер наблюдает за беспроводной локальной сетью в ожидании зашифрованного фрейма с сообщением об ошибке.

- Хакер захватывает фрейм, содержащий зашифрованное сообщение об ошибке, и вычисляет ключевую последовательность, как было описано ранее для атаки с повторным использованием вектора инициализации.

увеличить изображение

Рис. 8.7. Атака с манипуляцией битами

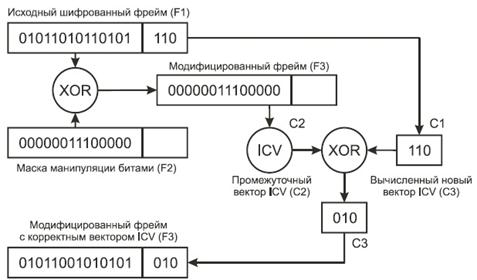

Вектор ICV находится в шифрованной части фрейма. С помощью следующей процедуры хакер манипулирует битами шифрованного вектора ICV и таким образом обеспечивает корректность самого вектора для нового, модифицированного фрейма (рис. 8.8):

- Исходный фрейм F1 имеет вектор C1.

- Создается фрейм F2 такой же длины, что и F1, служащий маской для модификации битов фрейма F1.

- Создается фрейм F3 путем выполнения двоичной функции XOR над фреймами F1 и F2.

- Вычисляется промежуточный вектор С2 для фрейма F3.

- Вектор C3 для фрейма F3 вычисляется путем выполнения двоичной функции XOR над C1 и C2.

Рис. 8.8. Вычисление поля контроля целостности сообщений

|

|

|

|

|

Дата добавления: 2014-01-06; Просмотров: 1560; Нарушение авторских прав?; Мы поможем в написании вашей работы!