КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Принадлежащие субъектам (информационные ресурсы, информационные и 1 страница

|

|

|

|

телекоммуникационные системы)

Объектами посягательств могут быть как сами технические средства (компьютеры и периферийные устройства), так и программное обеспечение и базы данных, для которых технические средства являются окружением.

В этом смысле компьютер может выступать и как предмет посягательств, и как инструмент их реализации. Если компьютер — только объект посягательства, то квалификация правонарушения может быть произведена по существующим нормам права. Если же — только инструмент, то достаточен только такой признак, как «применение технических средств». Возможно объединение указанных понятий, когда компьютер одновременно и инструмент, и предмет. В частности, к этой ситуации относится факт хищения машинной информации. Если хищение информации связано с потерей материальных и финансовых ценностей, то этот факт можно квалифицировать как преступление. Каждый сбой работы компьютерной сети — это не только «моральный» ущерб для работников предприятия и сетевых администраторов. По мере развития технологий электронных платежей, «безбумажного» документооборота, серьезный сбой локальных сетей может просто парализовать работу целых корпораций и банков, что приводит к ощутимым материальным потерям. Неслучайно, что защита данных в компьютерных сетях становится одной из самых острых проблем в современной информатике.

Введение к разделу 1

Цели изучения раздела

усвоение знаний по нормативно-правовым основам организации информационной безопасности, изучение стандартов и руководящих документов по защите информационных систем;

ознакомление с основными угрозами информационной безопасности;

правилами их выявления, анализа и определение требований к различным уровням обеспечения информационной безопасности;

формирование научного мировоззрения, навыков индивидуальной самостоятельной работы с учебным материалом.

В результате изучения раздела студент должен

знать

различные подходы к определению понятия "информационная безопасность",

составляющие понятия "информационная безопасность",

определение целостности, конфиденциальности и доступности информации,

задачи информационной безопасности,

уровни формирования режима информационной безопасности,

особенности законодательно-правового и административного уровней,

основное содержание оценочного стандарта ISO/IEC 15408,

основное содержание стандартов по информационной безопасности распределенных систем,

основные сервисы безопасности в вычислительных сетях,

наиболее эффективные механизмы безопасности,

цели и задачи административного уровня обеспечения информационной безопасности,

содержание административного уровня,

классы угроз информационной безопасности,

причины и источники случайных воздействий на информационные системы,

каналы несанкционированного доступа к информации,

основные угрозы доступности, целостности и конфиденциальности информации;

уметь

объяснить, в чем заключается проблема информационной безопасности,

объяснить, почему целостность, доступность и конфиденциальность являются главными составляющими информационной безопасности,

использовать стандарты для оценки защищенности информационных систем,

выбирать механизмы безопасности для защиты распределенных вычислительных сетей,

определять классы защищенных систем по совокупности мер защиты,

выявлять и классифицировать угрозы информационной безопасности,

анализировать угрозы информационной безопасности.

Структурная схема терминов раздела 1

Раздел I. Информационная безопасность и уровни ее обеспечения Тема 1.1. Понятие "информационная безопасность"

Тема 1.1. Понятие "информационная безопасность"

Раздел I. Информационная безопасность и уровни ее обеспечения

Тема 1.1. Понятие "информационная безопасность"

1.1.1. Введение

Цели изучения темы

ознакомиться с основными подходами к определению понятия "информационная безопасность".

Требования к знаниям и умениям

Студент должен знать:

различные подходы к определению понятия "информационная безопасность";

отличие "компьютерной безопасности" от "информационной безопасности";

определения "информационной безопасности" приводимые в руководящих документах.

Студент должен уметь:

объяснить сущность проблемы "информационной безопасности".

Ключевой термин

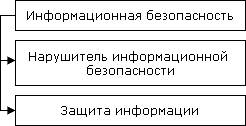

Ключевой термин: информационная безопасность.

Информационная безопасность – это защищенность информации и поддерживающей ее инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести ущерб владельцам или пользователям информации.

Второстепенные термины

нарушитель информационной безопасности;

защита информации.

Структурная схема терминов

Введение к разделу 1 1.1.2. Проблема информационной безопасности общества

ПОМОЩЬ | БИБЛИОТЕКА | ВЫЙТИ ИЗ СИСТЕМЫ

СТАРТ | УЧЕБНЫЕ ПЛАНЫ

ПОМОЩЬ | БИБЛИОТЕКА | ВЫЙТИ ИЗ СИСТЕМЫ

СТАРТ | УЧЕБНЫЕ ПЛАНЫ

1.1.2. Проблема информационной безопасности общества

Тема 1.1. Понятие "информационная безопасность"

1.1.2. Проблема информационной безопасности общества

Информационная безопасность является одной из проблем, с которой столкнулось современное общество в процессе массового использования автоматизированных средств ее обработки.

Проблема информационной безопасности обусловлена возрастающей ролью информации в общественной жизни. Современное общество все более приобретает черты информационного общества.

С понятием "информационная безопасность" в различных контекстах связаны различные определения. Так, в Законе РФ "Об участии в международном информационном обмене" информационная безопасность определяется как состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства. Подобное же определение дается и в Доктрине информационной безопасности Российской Федерации, где указывается, что информационная безопасность характеризует состояние защищенности национальных интересов в информационной сфере, определяемых совокупностью сбалансированных интересов личности, общества и государства.

Оба эти определения рассматривают информационная безопасность в национальных масштабах и поэтому имеют очень широкое понятие.

Наряду с этим характерно, что применительно к различным сферам деятельности так или иначе связанным с информацией понятие "информационная безопасность" принимает более конкретные очертания. Так, например, в "Концепции информационной безопасности сетей связи общего пользования Российской Федерации" даны два определения этого понятия.

Информационная безопасность – это свойство сетей связи общего пользования противостоять возможности реализации нарушителем угрозы информационной безопасности.

Информационная безопасность – свойство сетей связи общего пользования сохранять неизменными характеристики информационной безопасности в условиях возможных воздействий нарушителя.

Необходимо иметь в виду, что при рассмотрении проблемы информационной безопасности нарушитель необязательно является злоумышленником. Нарушителем информационной безопасности может быть сотрудник, нарушивший режим информационной безопасности или внешняя среда, например, высокая температура, может привести к сбоям в работе технических средств хранения информации и т. д.

Тема 1.1. Понятие "информационная безопасность" 1.1.3. Определение понятия "информационная безопасность"

ПОМОЩЬ | БИБЛИОТЕКА | ВЫЙТИ ИЗ СИСТЕМЫ

СТАРТ | УЧЕБНЫЕ ПЛАНЫ

1.1.3. Определение понятия "информационная безопасность"

Тема 1.1. Понятие "информационная безопасность"

1.1.3. Определение понятия "информационная безопасность"

Сформулируем следующее определение "информационной безопасности".

Информационная безопасность – это защищенность информации и поддерживающей ее инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести ущерб владельцам или пользователям информации.

Рассматривая информацию как товар можно сказать, что нанесение ущерба информации в целом приводит к материальным затратам. Например, раскрытие технологии изготовления оригинального продукта приведет к появлению аналогичного продукта, но от другого производителя, и, как следствие, владелец технологии, а может быть и автор, потеряют часть рынка и т. д.

С другой стороны, рассматривая информацию как субъект управления (технология производства, расписание движения транспорта и т. д.), можно утверждать, что изменение ее может привести к катастрофическим последствиям в объекте управления – производстве, транспорте и др.

Именно поэтому при определении понятия "информационная безопасность" на первое место ставится защита информации от различных воздействий.

Поэтому под защитой информации понимается комплекс мероприятий, направленных на обеспечение информационной безопасности.

Согласно ГОСТу 350922-96 защита информации - это деятельность, направленная на предотвращение утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию.

Решение проблемы информационной безопасности, как правило, начинается с выявления субъектов информационных отношений и интересов этих субъектов, связанных с использованием информационных систем. Это обусловлено тем, что для разных категорий субъектов характер решаемых задач может существенно различаться. Например, задачи решаемые администратором локальной сети по обеспечению информационной безопасности, в значительной степени отличаются от задач, решаемых пользователем на домашнем компьютере, не связанном сетью.

Исходя из этого, отметим следующие важные выводы:

задачи по обеспечению информационной безопасности для разных категорий субъектов могут существенно различаться;

информационная безопасность не сводится исключительно к защите от несанкционированного доступа к информации – это принципиально более широкое понятие.

При анализе проблематики, связанной с информационной безопасностью, необходимо учитывать специфику данного аспекта безопасности, состоящую в том, что информационная безопасность есть составная часть информационных технологий – области, развивающейся беспрецедентно высокими темпами. В области информационной безопасности важны не столько отдельные решения (законы, учебные курсы, программно-технические изделия), находящиеся на современном уровне, сколько механизмы генерации новых решений, позволяющие, как минимум, адекватно реагировать на угрозы информационной безопасности или предвидеть новые угрозы и уметь им противостоять.

В ряде случаев понятие "информационная безопасность" подменяется термином "компьютерная безопасность". В этом случае информационная безопасность рассматривается очень узко, поскольку компьютеры только одна из составляющих информационных систем. Несмотря на это, в рамках изучаемого курса основное внимание будет уделяться изучению вопросов, связанных с обеспечением режима информационной безопасности применительно к вычислительным системам, в которых информация хранится, обрабатывается и передается с помощью компьютеров.

Согласно определению, компьютерная безопасность зависит не только от компьютеров, но и от поддерживающей инфраструктуры, к которой можно отнести системы электроснабжения, жизнеобеспечения, вентиляции, средства коммуникаций, а также обслуживающий персонал.

1.1.2. Проблема информационной безопасности общества 1.1.4. Выводы по теме

ПОМОЩЬ | БИБЛИОТЕКА | ВЫЙТИ ИЗ СИСТЕМЫ

СТАРТ | УЧЕБНЫЕ ПЛАНЫ

1.1.4. Выводы по теме

Проблема информационной безопасности обусловлена возрастающей ролью информации в общественной жизни. Современное общество все более приобретает черты информационного общества. Информационная безопасность является одной из проблем, с которой столкнулось современное общество в процессе массового использования автоматизированных средств ее обработки.

Информационная безопасность – это защищенность информации и поддерживающей ее инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести ущерб владельцам или пользователям информации.

Информационная безопасность не сводится исключительно к защите от несанкционированного доступа к информации – это принципиально более широкое понятие.

Задачи по обеспечению информационной безопасности для разных категорий субъектов могут существенно различаться.

Под защитой информации понимается комплекс мероприятий, направленных на обеспечение информационной безопасности.

Защита информации (ГОСТ 350922-96) – это деятельность, направленная на предотвращение утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию.

1.1.5. Вопросы для самоконтроля

В чем заключается проблема информационной безопасности?

Дайте определение понятию "информационная безопасность".

Какие определения информационной безопасности приводятся в "Концепции информационной безопасности сетей связи общего пользования Российской Федерации"?

Что понимается под "компьютерной безопасностью"?

1.1.6. Ссылки на дополнительные материалы (печатные и электронные ресурсы)

Основные:

Щербаков А. Ю. Введение в теорию и практику компьютерной безопасности. – М.: Издательство Молгачева С. В., 2001.

Теория и практика обеспечения информационной безопасности / Под ред. П. Д. Зегжды. – М: Яхтсмен, 1996.

Галатенко В. А. Основы информационной безопасности. – М: Интернет-Университет Информационных Технологий – ИНТУИТ. РУ, 2003.

Галатенко В. А. Стандарты информационной безопасности. – М: Интернет-Университет Информационных Технологий – ИНТУИТ. РУ, 2004.

www.jetinfo.ru.

Тема 1.2. Составляющие информационной безопасности

1.2.1. Введение

Цели изучения темы

изучить составляющие информационной безопасности и их характеристику.

Требования к знаниям и умениям

Студент должен знать:

составляющие понятия "информационная безопасность";

определение целостности информации;

определения конфиденциальности и доступности информации.

Студент должен уметь:

объяснить, почему целостность, доступность и конфиденциальность являются главными составляющими информационной безопасности.

Ключевой термин

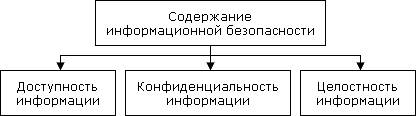

Ключевой термин: содержанием информационной безопасности.

Содержанием информационной безопасности являются целостность, доступность и конфиденциальность информации.

Второстепенные термины

доступность информации;

целостность информации;

конфиденциальность информации.

Структурная схема терминов

1.2.2. Доступность информации

Как уже отмечено в предыдущей теме, информационная безопасность – многогранная область деятельности, в которой успех может принести только систематический, комплексный подход.

Обеспечение информационной безопасности в большинстве случаев связано с комплексным решением трех задач:

Обеспечением доступности информации.

Обеспечением целостности информации.

Обеспечением конфиденциальности информации.

Именно доступность, целостность и конфиденциальность являются равнозначными составляющими информационной безопасности.

Информационные системы создаются для получения определенных информационных услуг. Если по тем или иным причинам предоставить эти услуги пользователям становится невозможно, то это, очевидно, наносит ущерб всем пользователям.

Роль доступности информации особенно проявляется в разного рода системах управления – производством, транспортом и т. п. Менее драматичные, но также весьма неприятные последствия – и материальные, и моральные – может иметь длительная недоступность информационных услуг, которыми пользуется большое количество людей, например, продажа железнодорожных и авиабилетов, банковские услуги, доступ в информационную сеть Интернет и т. п.

Доступность – это гарантия получения требуемой информации или информационной услуги пользователем за определенное время.

Фактор времени в определении доступности информации в ряде случаев является очень важным, поскольку некоторые виды информации и информационных услуг имеют смысл только в определенный промежуток времени. Например, получение заранее заказанного билета на самолет после его вылета теряет всякий смысл. Точно так же получение прогноза погоды на вчерашний день не имеет никакого смысла, поскольку это событие уже наступило. В этом контексте весьма уместной является поговорка: "Дорога ложка к обеду".

1.2.3. Целостность информации

Целостность информации условно подразделяется на статическую и динамическую. Статическая целостность информации предполагает неизменность информационных объектов от их исходного состояния, определяемого автором или источником информации. Динамическая целостность информации включает вопросы корректного выполнения сложных действий с информационными потоками, например, анализ потока сообщений для выявления некорректных, контроль правильности передачи сообщений, подтверждение отдельных сообщений и др.

Целостность является важнейшим аспектом информационной безопасности в тех случаях, когда информация используется для управления различными процессами, например техническими, социальными и т. д.

Так, ошибка в управляющей программе приведет к остановке управляемой системы, неправильная трактовка закона может привести к его нарушениям, точно также неточный перевод инструкции по применению лекарственного препарата может нанести вред здоровью. Все эти примеры иллюстрируют нарушение целостности информации, что может привести к катастрофическим последствиям. Именно поэтому целостность информации выделяется в качестве одной из базовых составляющих информационной безопасности.

Целостность – гарантия того, что информация сейчас существует в ее исходном виде, то есть при ее хранении или передаче не было произведено несанкционированных изменений.

1.2.4. Конфиденциальность информации

Конфиденциальность – самый проработанный у нас в стране аспект информационной безопасности. К сожалению, практическая реализация мер по обеспечению конфиденциальности современных информационных систем в России связана с серьезными трудностями. Во-первых, сведения о технических каналах утечки информации являются закрытыми, так что большинство пользователей лишено возможности составить представление о потенциальных рисках. Во-вторых, на пути пользовательской криптографии как основного средства обеспечения конфиденциальности стоят многочисленные законодательные и технические проблемы.

Конфиденциальная информация есть практически во всех организациях. Это может быть технология производства, программный продукт, анкетные данные сотрудников и др. Применительно к вычислительным системам в обязательном порядке конфиденциальными данными являются пароли для доступа к системе.

Конфиденциальность – гарантия доступности конкретной информации только тому кругу лиц, для кого она предназначена.

Нарушение каждой из трех категорий приводит к нарушению информационной безопасности в целом. Так, нарушение доступности приводит к отказу в доступе к информации, нарушение целостности приводит к фальсификации информации и, наконец, нарушение конфиденциальности приводит к раскрытию информации.

Рисунок 1.2.1. Составляющие информационной безопасности

Как уже отмечалось, выделение этих категорий в качестве базовых составляющих информационной безопасности обусловлено необходимостью реализации комплексного подхода при обеспечении режима информационной безопасности. Кроме этого, нарушение одной из этих категорий может привести к нарушению или полной бесполезности двух других. Например, хищение пароля для доступа к компьютеру (нарушение конфиденциальности) может привести к его блокировке, уничтожению данных (нарушение доступности информации) или фальсификации информации, содержащейся в памяти компьютера (нарушение целостности информации). нии или передаче не было произведено несанкционированных изменений.

1.2.5. Выводы по теме

Обеспечение информационной безопасности в большинстве случаев связано с комплексным решением трех задач:

обеспечением доступности информации;

обеспечением целостности информации;

обеспечением конфиденциальности информации.

Доступность – это гарантия получения требуемой информации или информационной услуги пользователем за определенное время.

Целостность – гарантия того, что информация сейчас существует в ее исходном виде, то есть при ее хранении или передаче не было произведено несанкционированных изменений.

Конфиденциальность – гарантия доступности конкретной информации только тому кругу лиц, для которого она предназначена.

1.2.4. Конфиденциальность информации 1.2.6. Вопросы для самоконтроля

1.2.6. Вопросы для самоконтроля

Перечислите составляющие информационной безопасности.

Приведите определение доступности информации.

Приведите определение целостности информации.

Приведите определение конфиденциальности информации.

Каким образом взаимосвязаны между собой составляющие информационной безопасности? Приведите собственные примеры.

1.2.7. Ссылки на дополнительные материалы (печатные и электронные ресурсы)

Основные:

Галатенко В. А. Основы информационной безопасности. – М: Интернет-Университет Информационных Технологий – ИНТУИТ. РУ, 2003.

Щербаков А. Ю. Введение в теорию и практику компьютерной безопасности. – М.: Издательство Молгачева С. В., 2001.

Галатенко В. А. Стандарты информационной безопасности. – М: Интернет-Университет Информационных Технологий – ИНТУИТ. РУ, 2004.

Теория и практика обеспечения информационной безопасности / Под ред. П. Д. Зегжды. – М: Яхтсмен, 1996.

1.2.6. Вопросы для самоконтроля

Тема 1.3. Система формирования режима информационной безопасности

Раздел I. Информационная безопасность и уровни ее обеспечения

Тема 1.3. Система формирования режима информационной безопасности

1.3.1. Введение

Цели изучения темы

изучить уровни формирования режима информационной безопасности;

получить представление о системном подходе, обеспечивающем информационную безопасность.

Требования к знаниям и умениям

Студент должен знать:

задачи информационной безопасности;

уровни формирования режима информационной безопасности;

особенности законодательно-правового и административного уровней;

подуровни программно-технического уровня.

Студент должен уметь:

распределять задачи информационной безопасности по уровням ее обеспечения.

Ключевой термин

Ключевой термин: система формирования режима информационной безопасности.

Система формирования режима информационной безопасности – многоуровневая система, обеспечивающая комплексную защиту информационных систем от вредных воздействий, наносящих ущерб субъектам информационных отношений.

Второстепенные термины

законодательно-правовой уровень;

административный уровень;

программно-технический уровень.

Структурная схема терминов

1.2.7. Ссылки на дополнительные материалы (печатные и электронные ресурсы) 1.3.2. Задачи информационной безопасности общества

ПОМОЩЬ | БИБЛИОТЕКА | ВЫЙТИ ИЗ СИСТЕМЫ

СТАРТ | УЧЕБНЫЕ ПЛАНЫ

1.3.2. Задачи информационной безопасности общества

Анализ основ информационной безопасности показал, что обеспечение безопасности является задачей комплексной. С одной стороны режима информационной, информационная безопасность предполагает, как минимум, обеспечение трех ее составляющих - доступность, целостность и конфиденциальность данных. И уже с учетом этого проблему информационной безопасности следует рассматривать комплексно. С другой стороны, информацией и информационными системами в буквальном смысле "пронизаны" все сферы общественной деятельности и влияние информации на общество все нарастает, поэтому обеспечение информационной безопасности также требует комплексного подхода.

В этой связи вполне закономерным является рассмотрение проблемы обеспечения информационной безопасности на нескольких уровнях, которые в совокупности обеспечивали бы защиту информации и информационных систем от вредных воздействий, наносящих ущерб субъектам информационных отношений.

Рассматривая проблему информационной безопасности в широком смысле, можно отметить, что в этом случае речь идет об информационной безопасности всего общества и его жизнедеятельности, при этом на информационную безопасность возлагается задача по минимизации всех отрицательных последствий от всеобщей информатизации и содействия развитию всего общества при использовании информации как ресурса его развития.

В этой связи основными задачами информационной безопасности в широком смысле являются:

защита государственной тайны, т. е. секретной и другой конфиденциальной информации, являющейся собственностью государства, от всех видов несанкционированного доступа, манипулирования и уничтожения;

защита прав граждан на владение, распоряжение и управление принадлежащей им информацией;

защита прав предпринимателей при осуществлении ими коммерческой деятельности;

защита конституционных прав граждан на тайну переписки, переговоров, личную тайну.

|

|

|

|

|

Дата добавления: 2014-01-20; Просмотров: 579; Нарушение авторских прав?; Мы поможем в написании вашей работы!