КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

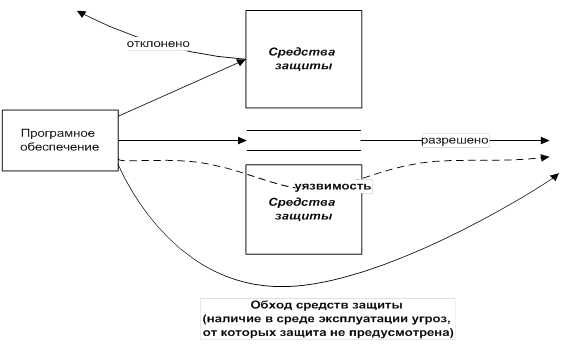

Модель противостояния угроз и средств защиты

|

|

|

|

Уязвимость возникает по двум причинам:

1. Существуют ошибки в средствах защиты.

2. Незнание об угрозе или предположение о том, что данной угрозы не будет в системе. Нарушитель может использовать угрозы, которые, при проектировании средств защиты не учитывались. То есть нарушитель должен найти ошибки в обоснованиях угроз, от которых защищают средства защиты.

Рис. 13.1 Противостояние угроз и средств защиты

Непосредственные ошибки в реализации средства защиты являются ошибками первого рода, а неправильные утверждения о функциях средств защиты - ошибками второго рода.

Как обеспечить и как оценивать безопасность?

Оценивать безопасность можно по количеству уязвимостей.

Борьба с ошибками в средствах защиты:

1. Уменьшение объема кода средств защиты.

2. Усиление тестирования.

3. Сертификация.

Для сокращения уязвимостей ПО необходимо сокращать функциональные возможности ПО, контролировать их с помощью средств защиты или делать так, чтобы на них нельзя было воздействовать.

Таким образом, уязвимость – есть ошибка, приводящая к нарушению функционального баланса между средствами защиты и другим программным обеспечением.

Оценка безопасности системы:

1. Проверка известных уязвимостей;

2. Поиск новых уязвимостей.

Обеспечение безопасности системы:

1. Контроль и своевременное исправление ошибок.

2. Минимизация объема кода средств защиты.

3. Контроль за тем, чтобы не было программного обеспечения, которое не контролировалось бы средствами защиты;

4. Уменьшение привилегий программ.

Предусловия – логический предикат, который истинен до выполнения процедуры. Постусловия – логический предикат, который истинен после выполнения процедуры. Для доказательства корректности работы программ строятся формальные логические выводы на основе предусловий и постусловий.

|

|

|

|

|

Дата добавления: 2014-11-20; Просмотров: 621; Нарушение авторских прав?; Мы поможем в написании вашей работы!