КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Общие сценарии безопасности

|

|

|

|

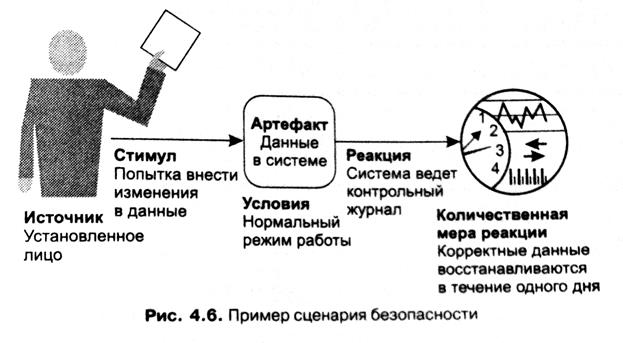

Ниже перечислены элементы общего сценария безопасности. Пример такого сценария приводится на рис. 4.6. Установленное лицо, работая на удаленном компьютере, пытается внести изменения в системные данные; при помощи данных из контрольного журнала система в течение одного дня проводит восстановление данных.

♦ Источник стимула. В роли исполнителя атаки может выступать либо человек, либо другая система. Иногда исполнитель идентифицируется (правильно или неправильно — другой разговор), в иных случаях остается неизвестным. Если исполнитель атаки имеет серьезные мотивы (например, политические) для совершения противоправных действий, то угрозы типа «мы знаем, кто ты такой, и мы тебя засудим» вряд ли приведут к желаемому результату; в таких случаях особое внимание следует уделять мотивации пользователя. Защитные мероприятия чрезвычайно осложняются, если исполнитель атаки сумел получить доступ к обширным (например, правительственным) ресурсам. Собственно атаки делятся на несколько типов: несанкционированный доступ, изменение данных и отказ от обслуживания.

Вопрос заключается в том, как отличить нелегального пользователя от легального и как обеспечить всем тем, кто относится ко второй группе, полноценный доступ к системе? Если бы единственная цель заключалась в том, чтобы закрыть доступ к системе, эффективнее всего было бы закрыть его для всех пользователей без исключения.

♦ Стимул. Стимулом является атака или попытка подорвать надежность системы защиты. Другими словами, лицо или система без должных полномочий пытается вывести, изменить и/или удалить информацию, получить доступ к службам системы или понизить уровень готовности последних. На рис. 4.6 в роли стимула выступает намерение модифицировать данные.

♦ Артефакт. Целью атаки могут быть либо службы системы, либо хранящиеся в ней данные. В нашем примере иллюстрируется последняя ситуация.

♦ Условия. В период атаки система может находиться в оперативном или неоперативном режиме, может быть подключена или отключена от сети, защищена или не защищена брандмауэром.

♦ Реакция. В зависимости от своих задач злоумышленник может попытаться воспользоваться службами, не проходя авторизацию, не допустить до применения этих служб легальных пользователей, просмотреть уязвимые данные или изменить их. Таким образом, система должна, с одной стороны, проводить авторизацию легальных пользователей, предоставлять им доступ к данным и службам, а с другой — отказывать неавторизованным пользователям в правах доступа и сообщать о попытках такого доступа. Система должна не только разрешать доступ легальным пользователям, но и — в некоторых случаях - - предоставлять и отторгать соответствующие права. Одним из средств предотвращения атак является контрольный журнал — в нем отслеживаются все модификации и попытки доступа; с помощью этой информации можно не только восстановить измененные данные, но и привлечь злоумышленника к суду Наличие контрольного журнала предполагается в примере на рис. 4.6.

♦ Количественная мера реакции. Реакция системы должна оцениваться по параметрам сложности подготовки разного рода атак и сложности восстановления и противодействия этим атакам. В нашем примере с помощью контрольного журнала счета, с которых злоумышленник похитил денежные средства, восстанавливаются в своем исходном состоянии. Злоумышленника еще надо поймать, поскольку деньги остаются у него, однако эта задача выходит за рамки возможностей вычислительной системы.

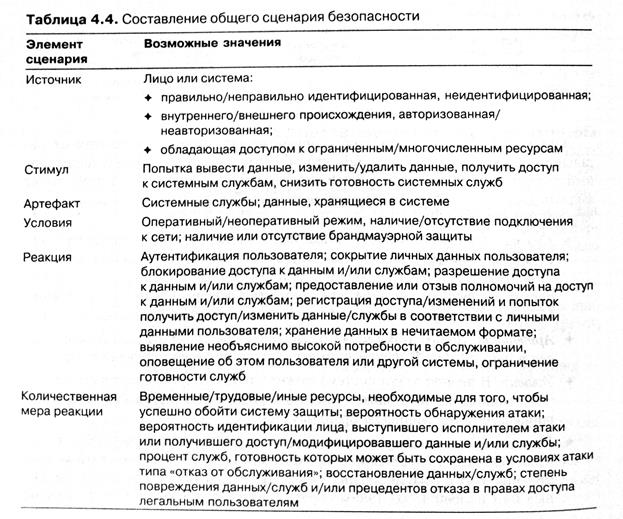

Варианты составления общего сценария безопасности представлены в табл. 4.4.

|

|

|

|

|

Дата добавления: 2015-04-25; Просмотров: 931; Нарушение авторских прав?; Мы поможем в написании вашей работы!